D’ici la fin de 2021, il y aura 12 milliards d’appareils IoT connectés, et d’ici 2025, ce nombre passera à 27 milliards.

Tous ces appareils seront connectés à Internet et enverront des données utiles qui rendront les industries, la médecine et les voitures plus intelligentes et plus efficaces.

Cependant, tous ces appareils seront-ils sûrs ? Cela vaut la peine de se demander ce que vous pouvez faire pour empêcher (ou au moins réduire) de devenir à l’avenir victime d’un cybercrime tel que le vol de données ou d’autres formes de cybercriminalité ?

La sécurité de l’IoT s’améliorera-t-elle un jour ?

Ces dernières années, le nombre de vulnérabilités de sécurité liées à l’Internet des objets a considérablement augmenté.

Commençons par le tout début : la plupart des appareils IoT sont livrés avec des mots de passe par défaut et divulgués publiquement. De plus, le fait est qu’il existe de nombreux appareils Internet des objets bon marché et de faible capacité qui manquent même de la sécurité la plus élémentaire.

Et ce n’est pas tout : les experts en sécurité découvrent chaque jour de nouvelles vulnérabilités critiques. De nombreux appareils IoT soumis à des audits de sécurité présentent à plusieurs reprises les mêmes problèmes : vulnérabilités d’exécution de code à distance au niveau IP ou même radio, mécanismes de contrôle d’accès non authentifiés ou cassés.

La sécurité matérielle faible est l’un des problèmes les plus fréquemment découverts. Par ce terme complexe, nous désignons toutes les possibilités d’attaque que les pirates peuvent exploiter lorsqu’ils ont un appareil IoT entre les mains : extraire les informations d’identification de sécurité stockées en clair dans la mémoire de l’appareil → Utiliser ces données pour pénétrer dans les serveurs où se trouvent les données de l’appareil envoyé → partager ou vendre ces identifiants dans le « dark web » pour attaquer à distance d’autres appareils du même type, etc.

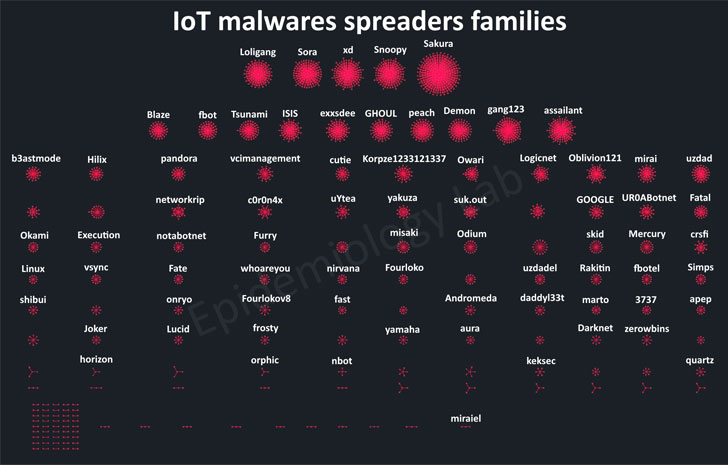

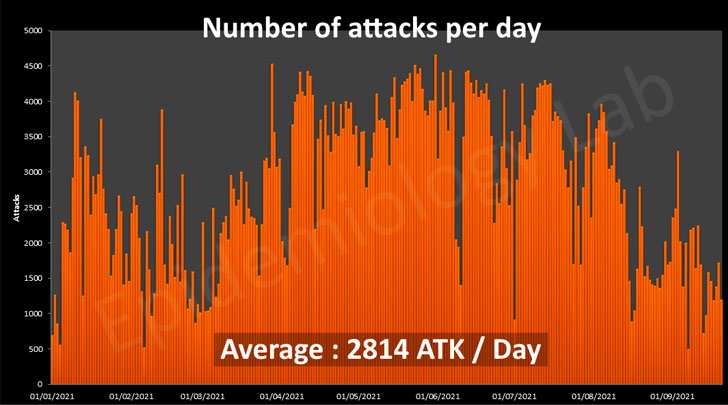

Il y a une véritable bataille silencieuse de l’IoT en cours, et des dizaines de milliers d’appareils IoT ont déjà été compromis. Afin de vous donner une idée du niveau de sensibilisation qui augmente, le Laboratoire d’épidémiologie d’Orange Cyberdefense nous fournit quelques chiffres passionnants et effrayants : En 2019, par exemple, un appareil IoT vulnérable pourrait être infecté en moins de 3 minutes, et en 2021, un appareil IoT est attaqué en moyenne 2814 fois par jour par plus de 100 botnets différents essayant de le détourner. Par conséquent, il n’est pas surprenant que cinq ans après Mirai, un nouveau botnet IoT appelé Meris soit apparu et ait été utilisé pour des attaques DDoS massives contre Yandex, un très grand site de moteur de recherche russe.

La lumière au bout du tunnel

Cependant, la situation pourrait commencer à changer dans un proche avenir. Récemment, Orange, le plus grand acteur de l’industrie européenne des télécommunications, a lancé une initiative intitulée « IoT SÉCURISÉ » en collaboration avec Thales, un important fabricant d’appareils électroniques. Il a été démontré que la collaboration entre un fournisseur de réseau et un fabricant d’appareils IoT améliore considérablement la sécurité des appareils IoT (et donc la posture de sécurité de leurs utilisateurs).

IoT SAFE a été normalisé par le GSMA grâce à une large collaboration entre les fabricants d’appareils et de chipsets, les fournisseurs de cloud et les opérateurs de réseaux mobiles.

L’idée clé est d’utiliser une carte SIM (ou une carte SIM intégrée) comme un KeyStore applicatif où les clés de sécurité sont stockées de manière sécurisée et gérées dynamiquement. Il n’est plus nécessaire de confier des secrets à un fournisseur non fiable. Il n’est pas non plus nécessaire d’ajouter un élément sécurisé coûteux et dédié. De plus, aucune interface propriétaire n’est requise.

Grâce à IoT SAFE, une large gamme de services cryptographiques peut être couverte directement par la carte SIM.

Vous pouvez vous demander : Pourquoi s’en tenir à une carte SIM ou à une carte SIM intégrée pour sécuriser un appareil IoT ? C’est parce que les cartes SIM sont très bien protégées contre les attaques physiques. Ils sont également standardisés et peuvent être considérés comme des puces fiables et bien développées. Tous les appareils IoT connectés au réseau cellulaire sont généralement équipés de cartes SIM. Avec la 5G pour l’IoT industriel juste au coin de la rue, ils conserveront sûrement leur popularité. Ils sont également peu coûteux, car de nombreux appareils IoT mobiles sont petits et ont des capteurs bon marché, donc une puce spécialisée n’est probablement pas nécessaire.

Comment ça marche? Un exemple.

De plus, cette nouvelle norme apporte également l’avantage de la simplicité globale à la table.

Un exemple de ceci est « Zero Touch Provisioning ». Dans ce cas d’utilisation, l’opérateur réseau installe et configure à distance une instance de l’applet IoT SAFE dès que l’appareil IoT est allumé par l’utilisateur. Ensuite, l’opérateur du réseau demande à l’applet de créer une nouvelle paire de clés constituée d’une clé privée qui est stockée de manière sécurisée sur la carte SIM et d’une clé publique qui est renvoyée au serveur. Le serveur génère un nouveau certificat client et le renvoie à l’applet. Enfin, l’appareil compatible IoT SAFE utilise ces données pour établir une connexion sécurisée au cloud à l’aide d’une session TLS mutuellement authentifiée.

Si l’on soupçonne que l’appareil a été compromis, les informations d’identification sont supprimées à distance via le réseau mobile.

Il existe également des cas d’utilisation plus complexes qui peuvent également être couverts par IoT SAFE, tels que le stockage de données utilisateur critiques sur SIM ou l’authentification de logiciels avant exécution pour empêcher l’exécution de code non autorisé par des logiciels malveillants IoT.

Vers un monde IoT lumineux et sécurisé

Orange a sorti le premier Open source mise en œuvre de la norme en octobre 2020, basée sur le langage C clair. La mise en œuvre de ce projet a été testée sur deux appareils contraints à l’aide d’applets de deux fournisseurs différents. Il a été intégré avec succès dans deux Clouds publics bien connus – Azure et AWS – et dans le propre Live Objects Cloud privé d’Orange. Grâce à la licence permissive de ce code open source, les fabricants d’appareils pourront facilement mettre en œuvre un appareil compatible IoT SAFE.

L’initiative IoT SAFE a été présentée lors de plusieurs conférences, notamment Java Card Forum, Global Platform et Mobile IoT Summit. Au cours des séminaires, des cas d’utilisation pour la mise en œuvre d’IoT SAFE ont été présentés et discutés en détail avec la communauté IoT. Grâce à ces efforts, loupSSL a ajouté la prise en charge d’IoT SAFE à sa bibliothèque SSL/TLS bien connue.

Bien entendu, les développements et prototypes IoT SAFE ont également été présentés sur le stand Orange au Mobile World Congress de cette année. Il était évident que l’industrie de l’IoT a montré un grand intérêt après cette démonstration. Outre les fabricants d’appareils, les fabricants de puces et même un constructeur d’avions, de nombreux autres étaient également enthousiasmés par le potentiel de l’IoT SAFE.

Un pour tous

Il est indéniable que ces appareils connectés n’offrent pas une protection de sécurité adéquate. À l’ère des appareils dangereux de plus en plus nombreux, il ne fait aucun doute qu’ils constituent une menace pour nous tous. De plus, les menaces à la sécurité sont considérées comme un obstacle majeur au développement des marchés de l’IoT. Selon Internet of Things World et Omdia, 85 % des 170 leaders du secteur interrogés pensent que les problèmes de sécurité restent un obstacle majeur à l’adoption de l’IoT. Souvent, les clients potentiels hésitent à acheter des objets IoT car ils craignent qu’ils ne soient compromis.

En fin de compte, seuls les appareils fiables et raisonnablement sécurisés réussiront sur le marché et conduiront à une croissance commerciale raisonnable de l’IoT. Par conséquent, la communauté des fournisseurs devrait contribuer activement à la sécurité de l’IoT pour stimuler le marché de l’IoT et augmenter les opportunités commerciales.

Si vous souhaitez en savoir plus sur ce que les chercheurs d’Orange Cyberdefense ont enquêté cette année, vous pouvez simplement accéder à la page de destination de leur publication récemment publiée. Navigateur de sécurité.

Noter – Cet article est écrit et contribué par Fabrice Fontaine et Leila de Charette, tous deux d’Orange Innovation.