Google a annoncé lundi qu’il paierait des chercheurs en sécurité pour trouver des exploits utilisant des vulnérabilités, précédemment corrigées ou non, au cours des trois prochains mois dans le cadre d’un nouveau programme de bug bounty visant à améliorer la sécurité du noyau Linux.

À cette fin, la société devrait délivrer des récompenses d’une valeur de 31 337 $ pour l’exploitation de l’élévation des privilèges dans un environnement de laboratoire pour chaque vulnérabilité corrigée, un montant pouvant atteindre 50 337 $ pour les exploits fonctionnels qui tirent parti des failles zero-day du noyau et d’autres techniques d’attaque non documentées.

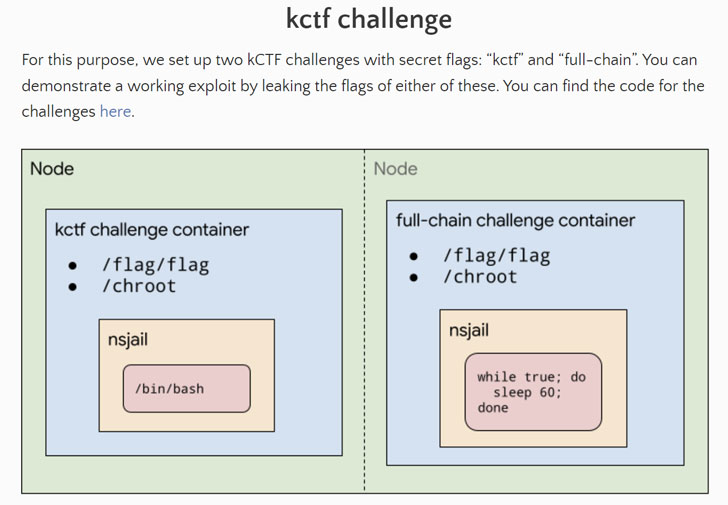

Plus précisément, le programme vise à découvrir les attaques qui pourraient être lancées contre l’infrastructure basée sur Kubernetes pour vaincre les barrières d’isolation des processus (via NSJail) et sortir du bac à sable pour divulguer des informations secrètes.

Le programme devrait durer jusqu’au 31 janvier 2022.

« Il est important de noter que les primitives d’exploitation les plus simples ne sont pas disponibles dans notre environnement de laboratoire en raison du durcissement effectué sur Système d’exploitation optimisé pour les conteneurs, » Eduardo Vela de l’équipe Google Bug Hunters mentionné.

Le programme de récompenses existe également en collaboration avec Les récompenses VRP d’Android, permettant aux chercheurs de démontrer des exploits qui fonctionnent sur le système d’exploitation mobile, qui pourraient être éligibles pour jusqu’à 250 000 $ en primes de bogues. Plus de détails sur le concours peuvent être trouvés ici.