Meta Platforms a révélé jeudi avoir pris des mesures pour éliminer sept cybermercenaires qui, selon elle, ont ciblé « sans discernement » des journalistes, des dissidents, des critiques de régimes autoritaires, des familles d’opposants et des militants des droits de l’homme situés dans plus de 100 pays, dans un contexte d’examen minutieux des technologies de surveillance.

À cette fin, la société mentionné il a alerté 50 000 utilisateurs de Facebook et Instagram que leurs comptes étaient espionnés par les entreprises, qui offrent une variété de services qui couvrent toute la gamme des logiciels espions, des outils de piratage pour infiltrer les téléphones portables à la création de faux comptes de réseaux sociaux pour surveiller les cibles. Il a également supprimé 1 500 comptes Facebook et Instagram liés à ces entreprises.

« L’industrie mondiale de la surveillance à la location cible les internautes pour collecter des renseignements, les manipuler pour révéler des informations et compromettre leurs appareils et leurs comptes », ont déclaré David Agranovich et Mike Dvilyanski de Meta. « Ces entreprises font partie d’une industrie tentaculaire qui fournit des outils logiciels intrusifs et des services de surveillance sans discernement à n’importe quel client. »

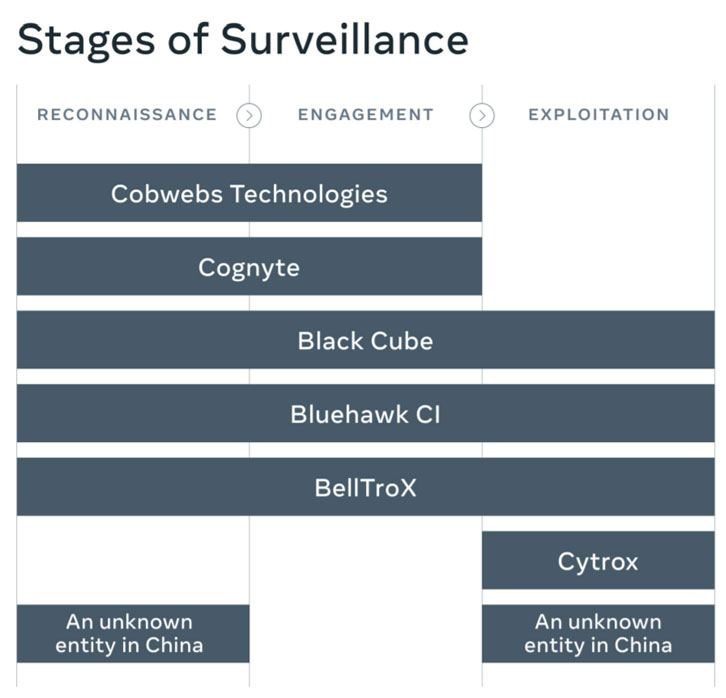

Quatre des entreprises cybermercenaires – Cobwebs Technologies, Cognyte, Black Cube et Bluehawk CI – sont basées en Israël. La liste comprend également une société indienne connue sous le nom de BellTroX, un Macédonien du Nord nommé Cytrox et une entité inconnue opérant en Chine qui aurait mené des campagnes de surveillance axées sur les groupes minoritaires de la région Asie-Pacifique.

Le géant des médias sociaux a déclaré avoir observé ces acteurs commerciaux se livrer à des activités de reconnaissance, d’engagement et d’exploitation pour atteindre leurs objectifs de surveillance. Les sociétés exploitaient un vaste réseau d’outils et de personnages fictifs pour profiler leurs cibles, établir des contacts à l’aide de tactiques d’ingénierie sociale et, finalement, diffuser des logiciels malveillants via des campagnes de phishing et d’autres techniques leur permettant d’accéder ou de prendre le contrôle des appareils.

Citizen Lab, dans un rapport indépendant, a révélé que deux Égyptiens vivant en exil avaient vu leur iPhone compromis en juin 2021 à l’aide d’un nouveau logiciel espion appelé Predator construit par Cytrox. Dans les deux cas, les piratages ont été facilités en envoyant des liens en un seul clic vers les cibles via WhatsApp, les liens étant envoyés sous forme d’images contenant des URL.

Alors que la variante iOS de Predator fonctionne en exécutant un programme malveillant automatisation des raccourcis récupérés à partir d’un serveur distant, les échantillons Android déterrés par Citizen Lab offrent des capacités pour enregistrer des conversations audio et récupérer des charges utiles supplémentaires à partir d’un domaine contrôlé par un attaquant distant. Les appareils Apple exécutaient iOS 14.6, la dernière version du système d’exploitation mobile au moment des piratages, suggérant la militarisation d’un exploit jamais vu auparavant pour cibler les iPhones. Il n’est pas immédiatement clair si l’entreprise a déjà corrigé la vulnérabilité.

« Le ciblage d’un seul individu avec à la fois Pegasus et Predator souligne que la pratique du piratage de la société civile transcende toute entreprise de logiciel espion mercenaire spécifique », ont déclaré les chercheurs de Citizen Lab. « Au lieu de cela, c’est un modèle qui, nous l’espérons, persistera tant que les gouvernements autocratiques seront en mesure d’obtenir une technologie de piratage sophistiquée. En l’absence de réglementations et de garanties internationales et nationales, les journalistes, les défenseurs des droits humains et les groupes d’opposition continueront d’être piratés dans le prévisible futur. »

Dans un développement connexe, le département du Trésor américain ajoutée huit autres sociétés chinoises – le fabricant de drones DJI Technology, Megvii et Yitu Limited, entre autres – à une liste de blocage des investissements pour « coopération active avec le [Chinese] efforts du gouvernement pour réprimer les membres des groupes minoritaires ethniques et religieux », y compris les minorités musulmanes de la province du Xinjiang.

La répression radicale de Meta fait également suite à une analyse technique détaillée de FORCEDENTRY, l’exploit iMessage sans clic désormais corrigé utilisé par la société israélienne en difficulté NSO Group pour surveiller les journalistes, les militants et les dissidents du monde entier.

Ian Beer et Samuel Groß, chercheurs de Google Project Zero (GPZ) appelé c’est « l’un des exploits les plus sophistiqués sur le plan technique » qui utilise un certain nombre de tactiques intelligentes pour contourner les protections BlastDoor ajoutées pour rendre de telles attaques plus difficiles et prendre en charge les dispositifs pour installer l’implant Pegasus.

Plus précisément, les résultats de GPZ montrent comment FORCEDENTRY a exploité une bizarrerie dans la gestion des images GIF par iMessage – une vulnérabilité dans la norme de compression d’image JBIG2 utilisée pour numériser des documents texte à partir d’une imprimante multifonction – pour inciter les cibles à ouvrir et à charger un PDF malveillant. sans exiger aucune action de leur part.

« NSO n’est qu’un élément d’une industrie cybermercenaire mondiale beaucoup plus large », ont ajouté Agranovich et Dvilyanski.

À la suite des révélations, le gouvernement américain a soumis le vendeur de logiciels espions à des sanctions économiques, une décision qui a depuis incité l’entreprise à réfléchir à la fermeture de son unité Pegasus et à une éventuelle vente. « Des pourparlers ont eu lieu avec plusieurs fonds d’investissement au sujet de mouvements qui incluent un refinancement ou une vente pure et simple », Bloomberg mentionné dans un rapport publié la semaine dernière.