Un groupe de piratage de menace persistante avancée (APT) opérant avec des motifs qui s’alignent probablement sur la Palestine s’est lancé dans une nouvelle campagne qui exploite un implant auparavant non documenté appelé NimbleMamba.

Les intrusions ont tiré parti d’une chaîne d’attaque sophistiquée ciblant les gouvernements du Moyen-Orient, des groupes de réflexion sur la politique étrangère et une compagnie aérienne affiliée à l’État, la société de sécurité d’entreprise Proofpoint. mentionné dans un rapport, attribuant l’opération secrète à un acteur menaçant suivi sous le nom de Molerats (alias TA402).

Connu pour mettre à jour en permanence ses implants de logiciels malveillants et ses méthodes de diffusion, le groupe APT a été récemment lié à une offensive d’espionnage visant des militants des droits de l’homme et des journalistes en Palestine et en Turquie, tandis qu’une précédente attaque révélée en juin 2021 a entraîné le déploiement d’une porte dérobée. appelé LastConn.

Mais l’accalmie des activités a été compensée par les opérateurs travaillant activement à rééquiper leur arsenal, ce qui a abouti au développement de NimbleMamba, qui est conçu pour remplacer LastConn, qui, à son tour, est considéré comme une version améliorée d’une autre porte dérobée appelée SharpStage qui a été utilisé par le même groupe dans le cadre de ses campagnes de décembre 2020.

« NimbleMamba utilise des garde-corps pour s’assurer que toutes les victimes infectées se trouvent dans la région cible de TA402 », ont déclaré les chercheurs, ajoutant que le logiciel malveillant « utilise l’API Dropbox à la fois pour la commande et le contrôle ainsi que pour l’exfiltration », suggérant son utilisation dans « des renseignements hautement ciblés ». campagnes de collecte. »

Est également livré un cheval de Troie baptisé BrittleBush qui établit des communications avec un serveur distant pour récupérer des commandes encodées en Base64 à exécuter sur les machines infectées. De plus, les attaques auraient eu lieu en parallèle avec l’activité malveillante susmentionnée ciblant la Palestine et la Turquie.

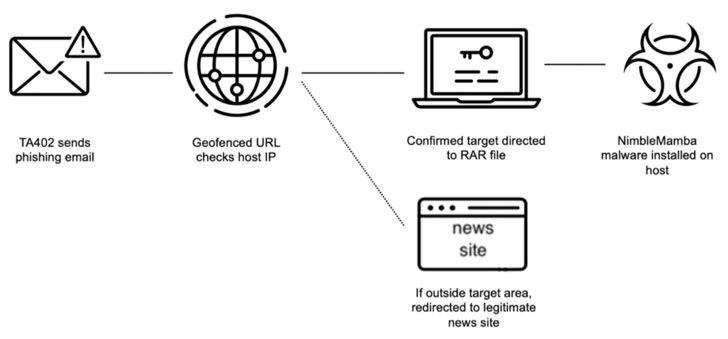

La séquence d’infection reflète exactement la même technique utilisée par l’acteur de la menace pour compromettre ses cibles. Les e-mails de harponnage, qui servent de point de départ, contiennent des liens géolocalisés qui mènent à des charges utiles de logiciels malveillants, mais uniquement si le destinataire se trouve dans l’une des régions ciblées. Si les cibles vivent en dehors du rayon d’attaque, les liens redirigent l’utilisateur vers un site d’information bénin comme Emarat Al Youm.

Cependant, des variantes plus récentes de la campagne en décembre 2021 et janvier 2022 ont impliqué l’utilisation d’URL Dropbox et de sites WordPress contrôlés par des attaquants pour fournir des fichiers RAR malveillants contenant NimbleMamba et BrittleBush.

Le développement est le dernier exemple d’adversaires utilisant des services cloud, tels que Dropbox, pour lancer leurs attaques, sans parler de la rapidité avec laquelle des acteurs sophistiqués peuvent répondre aux divulgations publiques de leurs méthodes d’invasion pour créer quelque chose de puissant et efficace qui peut aller au-delà de la sécurité et de la détection. couches.

« TA402 continue d’être un acteur de menace efficace qui démontre sa persistance avec ses campagnes très ciblées axées sur le Moyen-Orient », ont conclu les chercheurs. « Le [two] les campagnes démontrent la capacité continue de Molerats à modifier leur chaîne d’attaque en fonction de leurs cibles de renseignement. »