Le gang de cybercriminalité FIN7 à motivation financière s’est fait passer pour une autre société de cybersécurité fictive appelée « Bastion Secure » pour recruter des ingénieurs logiciels involontaires sous le couvert de tests de pénétration dans une perspective probable d’un programme de ransomware.

« Avec la dernière fausse société de FIN7, le groupe criminel a exploité des informations vraies et accessibles au public de diverses sociétés de cybersécurité légitimes pour créer un mince voile de légitimité autour de Bastion Secure », a déclaré l’unité Gemini Advisory de Recorded Future. mentionné dans un rapport. « FIN7 adopte des tactiques de désinformation de sorte que si une embauche potentielle ou une partie intéressée vérifiait les faits de Bastion Secure, une recherche rapide sur Google renverrait des informations « vraies » pour les entreprises ayant un nom ou un secteur similaire à Bastion Secure de FIN7. »

FIN7, également connu sous le nom de Carbanak, Carbon Spider et Anunak, a un bilan de frapper les industries de la restauration, du jeu et de l’hôtellerie aux États-Unis pour infecter les systèmes de point de vente (POS) avec des logiciels malveillants conçus pour récolter des numéros de cartes de crédit et de débit qui sont ensuite utilisés ou vendus à des fins lucratives sur des marchés clandestins. Le dernier développement montre l’expansion du groupe dans le paysage très rentable des ransomwares.

La création de fausses sociétés écrans n’a rien de nouveau pour FIN7, qui était auparavant liée à une autre société de cybersécurité factice, baptisée Combi Security, qui prétendait offrir des services de test d’intrusion aux clients. Vu sous cet angle, Bastion Secure n’est pas différent.

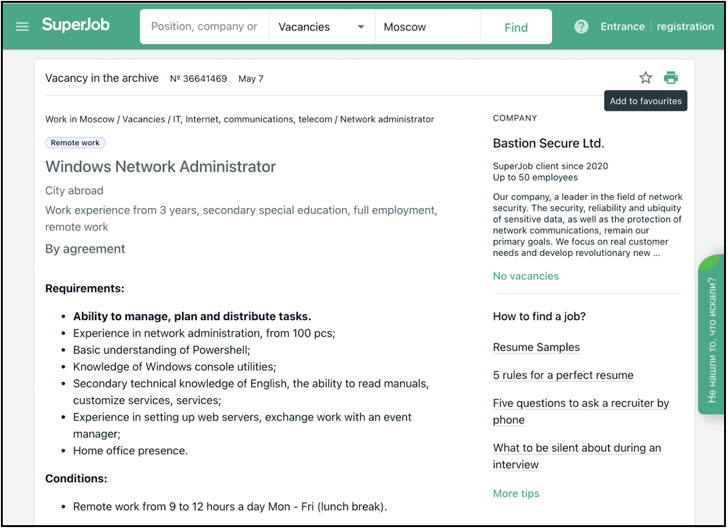

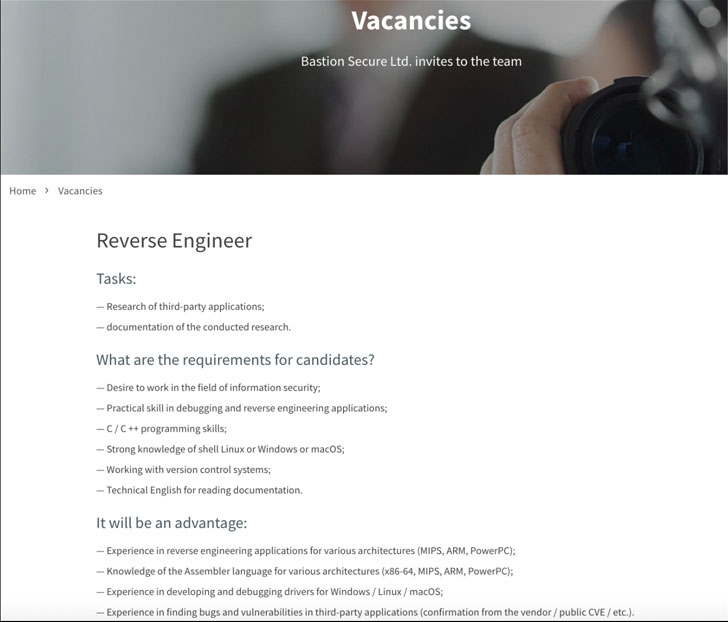

Non seulement le nouveau site Web présente du contenu volé compilé auprès d’autres entreprises de cybersécurité légitimes – principalement Convergent Network Solutions – les opérateurs ont annoncé des opportunités d’embauche apparemment authentiques pour les programmeurs C++, PHP et Python, les administrateurs système et les rétro-ingénieurs sur des sites d’emploi populaires, offrant leur donner plusieurs outils pour s’entraîner aux devoirs pendant le processus d’entrevue.

Ces outils ont été analysés et se sont avérés être des composants des boîtes à outils post-exploitation Carbanak et Lizar/Tirion, qui ont tous deux été précédemment attribués au groupe et peuvent être exploités pour compromettre les systèmes de point de vente et déployer des ransomwares.

C’est cependant à l’étape suivante du processus d’embauche que l’implication de Bastion Secure dans des activités criminelles est devenue évidente, les représentants de l’entreprise donnant accès au réseau d’une entreprise cliente et demandant aux candidats potentiels de recueillir des informations sur les administrateurs de domaine, les systèmes de fichiers , et les sauvegardes, signalant une forte tendance à mener des attaques de ransomware.

« Les offres d’emploi de Bastion Secure pour des postes de spécialiste informatique allaient de 800 $ à 1 200 $ US par mois, ce qui est un salaire de départ viable pour ce type de poste dans les États post-soviétiques », ont déclaré les chercheurs. « Cependant, ce « salaire » ne représenterait qu’une petite fraction de la part d’un cybercriminel des bénéfices criminels d’une extorsion de ransomware réussie ou d’une opération de vol de cartes de paiement à grande échelle. «

En payant « des « employés » involontaires bien moins qu’il n’aurait à payer des complices criminels informés pour ses programmes de rançongiciels, […] Le système de fausse société de FIN7 permet aux opérateurs de FIN7 d’obtenir les talents dont le groupe a besoin pour mener ses activités criminelles, tout en conservant une part plus importante des bénéfices », ont ajouté les chercheurs.

En plus de se faire passer pour une personne morale, une mesure supplémentaire prise par l’acteur pour lui donner une touche d’authenticité est le fait que l’une des adresses des bureaux de la société est la même que celle d’une société désormais disparue basée au Royaume-Uni nommée Bastion Security (Nord) Limitée. Les navigateurs Web tels que Apple Safari et Google Chrome ont depuis bloqué l’accès au site trompeur.

« Bien que les cybercriminels à la recherche de complices involontaires sur des sites d’emploi légitimes ne soient pas nouveaux, l’ampleur et la transparence avec lesquelles FIN7 fonctionne continuent de surpasser le comportement montré par d’autres groupes de cybercriminels », ont déclaré les chercheurs, ajoutant que le groupe « tente d’obscurcir son véritable identité en tant que groupe prolifique de cybercriminels et de ransomwares en créant une présence Web fabriquée par le biais d’un site Web d’apparence largement légitime, d’offres d’emploi professionnelles et de pages d’informations sur l’entreprise sur des sites de développement commercial en langue russe.