Les erreurs de configuration dans les contrats intelligents sont exploitées par des escrocs pour créer des jetons de crypto-monnaie malveillants dans le but de voler des fonds à des utilisateurs peu méfiants.

Les cas de fraude symbolique dans la nature incluent la dissimulation de fonctions de frais à 99% et la dissimulation de routines de porte dérobée, des chercheurs de Point de contrôle a déclaré dans un rapport partagé avec The Hacker News.

Les contrats intelligents sont programmes stockés sur la blockchain qui sont automatiquement exécutés lorsque des conditions prédéterminées sont remplies selon les termes d’un contrat ou d’un accord. Ils permettent d’effectuer des transactions et des accords de confiance entre des parties anonymes sans avoir besoin d’une autorité centrale.

En examinant le Solidité code source utilisé pour la mise en œuvre de contrats intelligents, la société israélienne de cybersécurité a trouvé des cas de caché et frais codés en dur cela ne peut pas être changé, tout en permettant aux acteurs malveillants d’exercer un contrôle sur « qui est autorisé à vendre ».

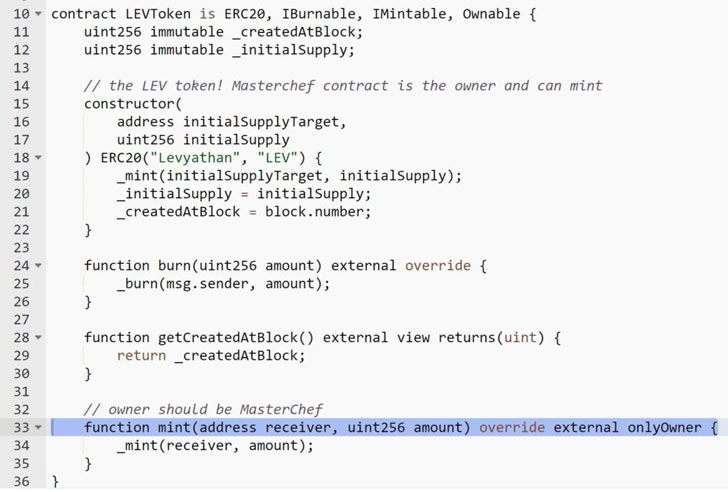

Dans un autre cas, un contrat légitime appelé Lévyathan a été piraté après que ses développeurs ont téléchargé par inadvertance la clé privée du portefeuille sur leur référentiel GitHub, activation l’exploiteur pour frapper un nombre infini de jetons et voler les fonds du contrat en juillet 2021.

Un pull de tapis est un type d’escroquerie qui se produit lorsque les créateurs encaissent l’argent des investisseurs et abandonnent le projet après qu’un montant énorme ait été alloué à ce qui semble être un projet de cryptographie légitime.

Enfin, les mauvais contrôles d’accès mis en place par les responsables du réseau Zenon ont permis à un attaquant d’abuser de la fonction de gravure non protégée dans le contrat intelligent pour augmenter le prix de la pièce et drainer des fonds à hauteur de 814 570 $ en novembre 2021.

Les découvertes surviennent alors que des campagnes de cyberattaques ont été observées exploitant des schémas de phishing construits sur des leurres entourant des jetons cryptographiques (bien que faux) qui seront bientôt publiés pour inciter les victimes à payer avec leur propre crypto-monnaie.

« En plus de cela, pour engager d’autres victimes et perpétuer l’escroquerie, le site Web proposait un programme de parrainage pour les amis et la famille », a déclaré Or Katz, chercheur chez Akamai. mentionné. « Ce faisant, les acteurs de la menace ont créé un nouveau canal fiable par lequel les victimes actuelles se sont référées [to] d’autres cibles potentielles. »

« L’implication est que les utilisateurs de crypto continueront à tomber dans ces pièges et perdront leur argent », a déclaré Oded Vanunu, responsable de la recherche sur les vulnérabilités des produits chez Check Point. « Pour éviter les pièces frauduleuses, je recommande aux utilisateurs de crypto de diversifier leurs portefeuilles, d’ignorer les publicités et de tester leurs transactions. »