Cinq extensions d’imposteurs pour le navigateur Web Google Chrome se faisant passer pour des téléspectateurs Netflix et d’autres ont été trouvées pour suivre l’activité de navigation des utilisateurs et les bénéfices des programmes d’affiliation de vente au détail.

« Les extensions offrent diverses fonctions telles que permettre aux utilisateurs de regarder ensemble des émissions Netflix, des coupons de site Web et de prendre des captures d’écran d’un site Web », ont déclaré les chercheurs de McAfee, Oliver Devane et Vallabh Chole. a dit. « Ce dernier emprunte plusieurs phrases à une autre extension populaire appelée GoFullPage. »

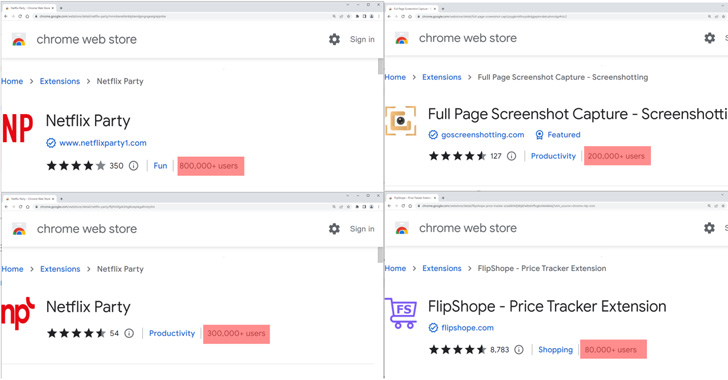

Les modules complémentaires de navigateur en question – disponibles via le Chrome Web Store et téléchargés 1,4 million de fois – sont les suivants –

- Netflix Party (mmnbenehknklpbendgmgngeaignppnbe) – 800 000 téléchargements

- Netflix Party (flijfnhifgdcbhglkneplegafminjnhn) – 300 000 téléchargements

- FlipShope – Extension de suivi des prix (adikhbfjdbjkhelbdnffogkobkekkkej) – 80 000 téléchargements

- Capture d’écran pleine page – Capture d’écran (pojgkmkfincpdkdgjepkmdekcahmckjp) – 200 000 téléchargements

- AutoBuy Flash Sales (gbnahglfafmhaehbdmjedfhdmimjcbed) – 20 000 téléchargements

Les extensions sont conçues pour charger un morceau de JavaScript chargé de garder un œil sur les sites Web visités et d’injecter du code malveillant dans les portails de commerce électronique, permettant aux attaquants de gagner de l’argent grâce à des programmes d’affiliation pour les achats effectués par les victimes.

« Chaque site Web visité est envoyé à des serveurs appartenant au créateur de l’extension », ont noté les chercheurs. « Ils le font pour pouvoir insérer du code dans les sites Web de commerce électronique visités. Cette action modifie les cookies sur le site afin que les auteurs de l’extension reçoivent un paiement d’affiliation pour tous les articles achetés. »

Une technique est également incorporée qui retarde l’activité malveillante de 15 jours à compter de l’installation de l’extension pour éviter de déclencher des drapeaux rouges.

Les découvertes font suite à la découverte de 13 extensions de navigateur Chrome en mars 2022 qui ont été surpris en train de rediriger des utilisateurs aux États-Unis, en Europe et en Inde vers des sites de phishing et d’exfiltrer des informations sensibles.

Au moment de la rédaction, trois des quatre extensions sont toujours disponibles sur la boutique en ligne, Netflix Party (mmnbenehknklpbendgmgngeaignppnbe) étant le seul module complémentaire à être purgé. Il est recommandé aux utilisateurs des extensions installées de les supprimer manuellement de leur navigateur Chrome pour atténuer les risques supplémentaires.