Un correctif de sécurité non officiel a été mis à disposition pour une nouvelle vulnérabilité Windows zero-day dans l’outil de diagnostic de support Microsoft (MSDT), alors même que la faille Follina continue d’être exploitée à l’état sauvage.

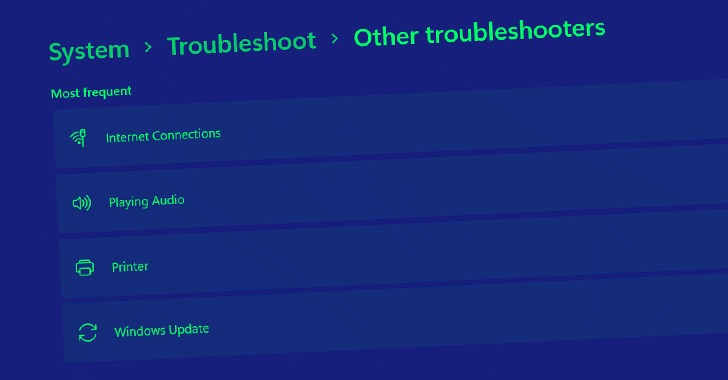

Le problème — référencé comme Dogwalk — se rapporte à une faille de traversée de chemin qui peut être exploitée pour cacher un fichier exécutable malveillant dans le dossier de démarrage de Windows lorsqu’une cible potentielle ouvre un fichier d’archive « .diagcab » spécialement conçu qui contient un fichier de configuration de diagnostic.

L’idée est que la charge utile serait exécutée la prochaine fois que la victime se connecterait au système après un redémarrage. La vulnérabilité affecte toutes les versions de Windows, à partir de Windows 7 et Server Server 2008 jusqu’aux dernières versions.

DogWalk était à l’origine divulgué par le chercheur en sécurité Imre Rad en janvier 2020 après que Microsoft, ayant reconnu le problème, l’ait considéré comme n’étant pas un problème de sécurité.

« Il existe un certain nombre de types de fichiers qui peuvent exécuter du code de cette manière mais qui ne sont techniquement pas des » exécutables « », a déclaré le géant de la technologie à l’époque. « Et un certain nombre d’entre eux sont considérés comme dangereux pour les utilisateurs à télécharger/recevoir par e-mail, même ‘.diagcab’ est bloqué par défaut dans Outlook sur le Web et ailleurs. »

Alors que tous les fichiers téléchargés et reçus par e-mail incluent un Mark-of-the-Web (MOTW) utilisée pour déterminer leur origine et déclencher une réponse de sécurité appropriée, Mitja Kolsek de 0patch a noté que l’application MSDT n’est pas conçue pour vérifier cet indicateur et permet donc d’ouvrir le fichier .diagcab sans avertissement.

« Outlook n’est pas le seul véhicule de livraison : ce fichier est joyeusement téléchargé par tous les principaux navigateurs, y compris Microsoft Edge, en visitant simplement (!) Un site Web, et il suffit d’un seul clic (ou d’un mauvais clic) dans la liste de téléchargement du navigateur pour avoir il s’est ouvert », Kolsek a dit.

« Aucun avertissement n’est affiché dans le processus, contrairement au téléchargement et à l’ouverture de tout autre fichier connu capable d’exécuter [the] code de l’attaquant. »

Les patchs et les regain d’intérêt dans le bogue zero-day, suivez l’exploitation active de la vulnérabilité d’exécution de code à distance « Follina » en exploitant des documents Word contenant des logiciels malveillants qui abusent du schéma d’URI du protocole « ms-msdt: ».

Selon la société de sécurité d’entreprise Proofpoint, la faille (CVE-2022-30190, score CVSS : 7,8) est militarisée par un acteur malveillant suivi sous le nom de TA570 pour livrer le cheval de Troie voleur d’informations QBot (alias Qakbot).

« L’acteur utilise des messages détournés de fils de discussion avec des pièces jointes HTML qui, si elles sont ouvertes, déposent une archive ZIP », a déclaré la société. a dit dans une série de tweets détaillant les attaques de phishing.

« L’archive contient un IMG avec un document Word, un fichier de raccourci et une DLL. Le LNK exécutera la DLL pour démarrer QBot. Le document chargera et exécutera un fichier HTML contenant PowerShell abusant de CVE-2022-30190 utilisé pour télécharger et exécuter Qbot. «

QBot a également été utilisé par des courtiers d’accès initiaux pour obtenir un accès initial aux réseaux cibles, permettant aux affiliés de ransomwares d’abuser de la prise de pied pour déployer des logiciels malveillants de cryptage de fichiers.

Le rapport DFIR, plus tôt cette année, a également documenté comment les infections QBot se déplacent à un rythme rapide, permettant au logiciel malveillant de récolter les données du navigateur et les e-mails Outlook à peine 30 minutes après l’accès initial et de propager la charge utile à un poste de travail adjacent autour de la marque des 50 minutes.