Microsoft a déclaré mardi avoir résolu une vulnérabilité de contournement d’authentification dans Cahiers Jupyter pour Azure Cosmos DB qui a permis un accès complet en lecture et en écriture.

Le géant de la technologie a déclaré que le problème avait été introduit le 12 août 2022 et corrigé dans le monde entier le 6 octobre 2022, deux jours après la divulgation responsable d’Orca Security, qui a surnommé la faille. CosMiss.

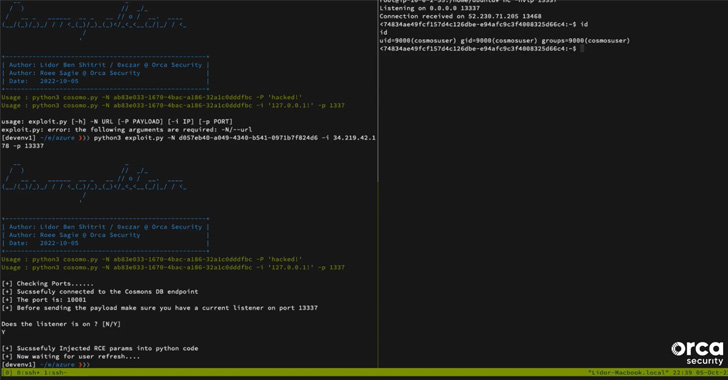

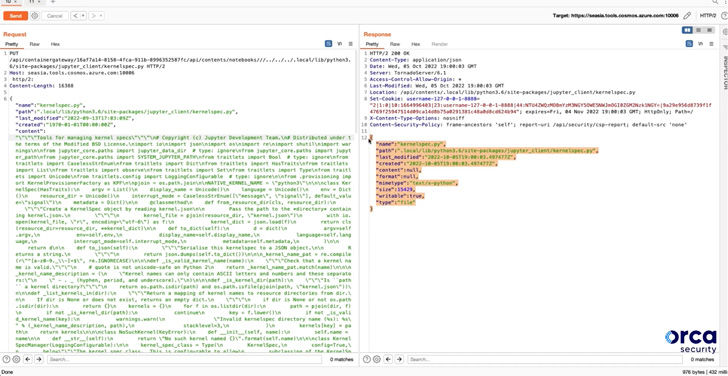

« En bref, si un attaquant avait connaissance du » forwardingId « d’un Notebook, qui est l’UUID de l’espace de travail Notebook, il aurait eu toutes les autorisations sur le Notebook sans avoir à s’authentifier, y compris l’accès en lecture et en écriture, et la possibilité de modifier le système de fichiers du conteneur exécutant l’ordinateur portable », ont déclaré les chercheurs Lidor Ben Shitrit et Roee Sagi.

Cette modification du conteneur pourrait finalement ouvrir la voie à l’exécution de code à distance dans le conteneur Notebook en écrasant un fichier Python associé au Explorateur Cosmos DB pour faire apparaître un shell inversé.

L’exploitation réussie de la faille nécessite cependant que l’adversaire soit en possession de l’unique forwardingId de 128 bits et qu’il soit utilisé dans une fenêtre d’une heure, après quoi le Notebook temporaire est automatiquement supprimé.

« La vulnérabilité, même avec la connaissance de l’ID de transfert, ne permettait pas d’exécuter des blocs-notes, d’enregistrer automatiquement des blocs-notes dans le référentiel GitHub connecté (facultatif) de la victime ou d’accéder aux données du compte Azure Cosmos DB », Redmond a dit.

Microsoft a noté dans son propre avis qu’il n’avait identifié aucune preuve d’activité malveillante, ajoutant qu’aucune action n’est requise de la part des clients. Il a également décrit le problème comme « difficile à exploiter » en raison du caractère aléatoire du forwadingID 128 bits et de sa durée de vie limitée.

« Les clients n’utilisant pas les notebooks Jupyter (99,8 % des clients Azure Cosmos DB n’utilisent PAS les notebooks Jupyter) n’étaient pas sensibles à cette vulnérabilité », a-t-il ajouté.