Alors que les infections par rançongiciels ont évolué du simple cryptage des données vers des schémas tels que la double et la triple extorsion, un nouveau vecteur d’attaque est susceptible de préparer le terrain pour de futures campagnes.

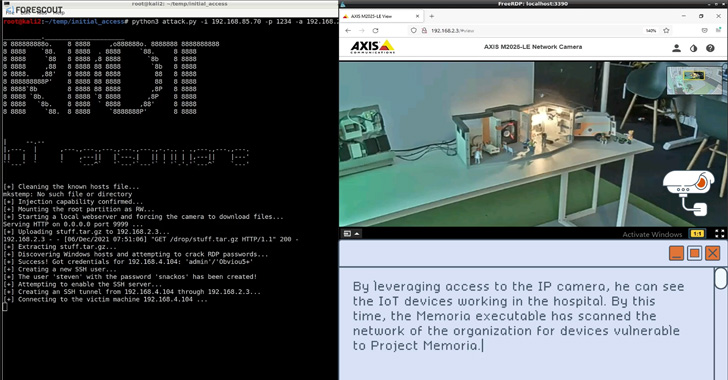

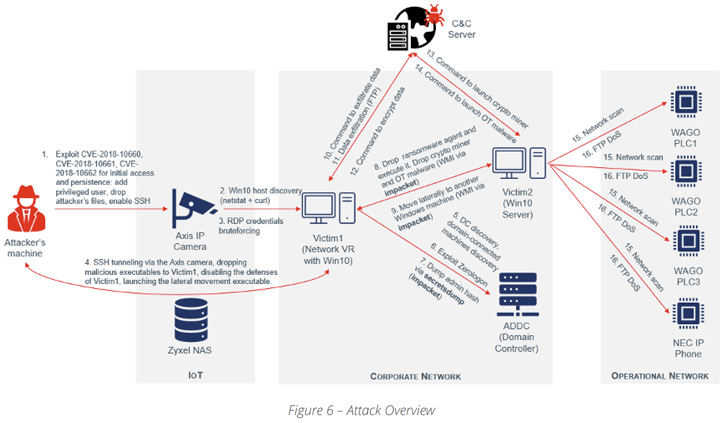

Appelé Ransomware pour IoT ou R4IoT par Forescout, il s’agit d’un « nouveau rançongiciel de preuve de concept qui exploite un appareil IoT pour accéder et se déplacer latéralement dans un système informatique [information technology] réseau et avoir un impact sur l’OT [operational technology] réseau. »

Ce pivot potentiel repose sur la croissance rapide du nombre d’appareils IoT ainsi que sur la convergence des réseaux IT et OT dans les organisations.

L’objectif ultime de R4IoT est de tirer parti des appareils IoT exposés et vulnérables tels que les caméras IP pour prendre un premier pied, suivi du déploiement de ransomwares dans le réseau informatique et de tirer parti des mauvaises pratiques de sécurité opérationnelle pour prendre en otage les processus critiques.

« En compromettant les actifs IoT, IT et OT, R4IoT va au-delà du cryptage et de l’exfiltration de données habituels pour perturber physiquement les opérations commerciales », ont déclaré les chercheurs, ajoutant ainsi une couche supplémentaire d’extorsion à une attaque de ransomware traditionnelle.

En d’autres termes, R4IoT est un nouveau type de malware qui associe un point d’entrée IoT et un mouvement latéral et un chiffrement liés aux ransomwares sur un réseau informatique, ce qui a un impact étendu sur les réseaux IT et OT.

Dans un scénario hypothétique, cela pourrait impliquer de compromettre une machine du réseau d’entreprise non seulement pour supprimer les ransomwares, mais également pour récupérer des charges utiles supplémentaires à partir d’un serveur distant pour déployer des mineurs de crypto-monnaie et lancer des attaques par déni de service (DoS) contre les actifs OT.

Pour atténuer à la fois la probabilité et l’impact d’incidents R4IoT potentiels, il est recommandé aux organisations d’identifier et de corriger les appareils vulnérables, d’appliquer la segmentation du réseau, de mettre en œuvre des politiques de mots de passe solides et de surveiller les connexions HTTPS, les sessions FTP et le trafic réseau.

« Les ransomwares ont été la menace la plus répandue ces dernières années, et jusqu’à présent, ils ont principalement exploité les vulnérabilités des équipements informatiques traditionnels pour paralyser les organisations », ont conclu les chercheurs.

« Mais les nouvelles tendances en matière de connectivité ont ajouté un certain nombre et une diversité d’appareils OT et IoT qui ont accru les risques dans presque toutes les entreprises. »