Des centaines de bases de données sur Amazon Relational Database Service (Amazon RDS) exposent des informations personnelles identifiables (PII), selon les nouvelles découvertes de Mitiga, une société de réponse aux incidents cloud.

« La fuite d’informations personnelles de cette manière constitue un trésor potentiel pour les acteurs de la menace – que ce soit pendant la phase de reconnaissance de la chaîne de cybercriminalité ou pendant les campagnes d’extorsion de logiciels/ransomwares », ont déclaré les chercheurs Ariel Szarf, Doron Karmi et Lionel Saposnik dans un communiqué. rapport partagé avec The Hacker News.

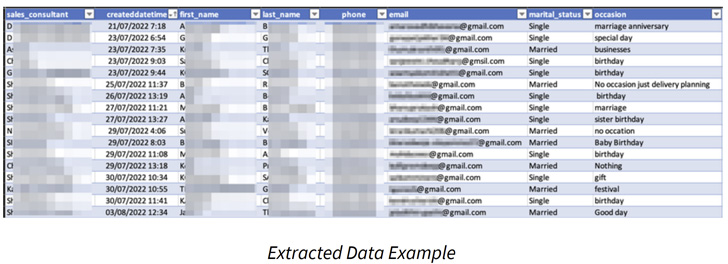

Cela inclut les noms, les adresses e-mail, les numéros de téléphone, les dates de naissance, l’état civil, les informations de location de voiture et même les identifiants de l’entreprise.

Amazon RDS est un service Web qui permet de mettre en place des bases de données relationnelles dans le cloud Amazon Web Services (AWS). Il prend en charge différents moteurs de base de données tels que MariaDB, MySQL, Oracle, PostgreSQL et SQL Server.

La cause première des fuites provient d’une fonctionnalité appelée public Instantanés RDSqui permet de créer une sauvegarde de l’ensemble de l’environnement de base de données exécuté dans le cloud et accessible par tous les comptes AWS.

« Assurez-vous lorsque vous partagez un instantané en tant que public qu’aucune de vos informations privées n’est incluse dans l’instantané public », Amazon mises en garde dans sa documentation. « Lorsqu’un instantané est partagé publiquement, il donne à tous les comptes AWS l’autorisation de copier l’instantané et de créer des instances de base de données à partir de celui-ci. »

La société israélienne, qui a mené les recherches du 21 septembre 2022 au 20 octobre 2022, a déclaré avoir trouvé 810 instantanés partagés publiquement pendant une durée variable, allant de quelques heures à quelques semaines, ce qui les rend propices aux abus par des acteurs malveillants. .

Sur les 810 instantanés, plus de 250 des sauvegardes ont été exposées pendant 30 jours, ce qui suggère qu’elles ont probablement été oubliées.

En fonction de la nature des informations exposées, les adversaires pourraient soit voler les données à des fins financières, soit les exploiter pour mieux comprendre l’environnement informatique d’une entreprise, ce qui pourrait alors servir de tremplin pour les efforts secrets de collecte de renseignements.

Il est fortement recommandé que les instantanés RDS ne soient pas accessibles au public afin d’éviter les fuites potentielles ou l’utilisation abusive de données sensibles ou tout autre type de menace de sécurité. Il est également conseillé de chiffrer les instantanés, le cas échéant.