Une campagne de phishing en évolution observée au moins depuis mai 2020 s’est avérée cibler des dirigeants d’entreprises de haut niveau dans les secteurs de la fabrication, de l’immobilier, de la finance, du gouvernement et de la technologie dans le but d’obtenir des informations sensibles.

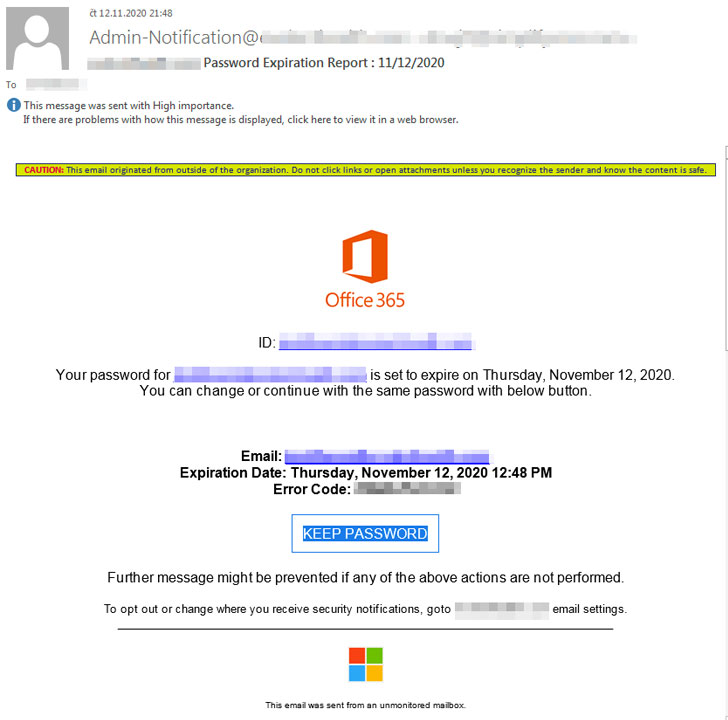

La campagne repose sur une astuce d’ingénierie sociale qui consiste à envoyer des e-mails à des victimes potentielles contenant de fausses notifications d’expiration de mot de passe Office 365 comme leurres. Les messages incluent également un lien intégré pour conserver le même mot de passe qui, lorsque l’utilisateur clique dessus, redirige les utilisateurs vers une page de hameçonnage pour la collecte d’informations d’identification.

« Les attaquants ciblent des employés de haut niveau qui ne sont peut-être pas aussi avertis sur le plan technique ou de la cybersécurité, et risquent davantage d’être trompés en cliquant sur des liens malveillants », chercheurs de Trend Micro m’a dit dans une analyse lundi.

« En ciblant sélectivement les employés de niveau C, l’attaquant augmente considérablement la valeur des informations d’identification obtenues car elles pourraient conduire à un accès supplémentaire à des informations personnelles et organisationnelles sensibles, et utilisées dans d’autres attaques. »

Selon les chercheurs, les adresses e-mail ciblées ont pour la plupart été collectées sur LinkedIn, tout en notant que les attaquants auraient pu acheter ces listes de cibles sur des sites Web de marketing proposant des e-mails de PDG / CFO et des données de profil sur les réseaux sociaux.

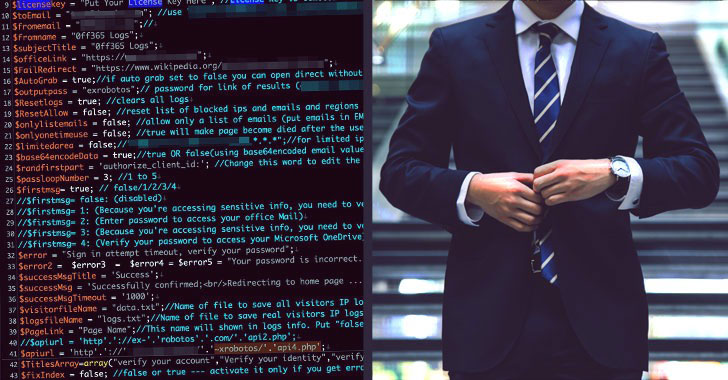

Le kit d’hameçonnage Office 365, actuellement dans sa quatrième itération (V4), aurait été initialement publié en juillet 2019, avec des fonctionnalités supplémentaires ajoutées pour détecter l’analyse des robots ou les tentatives d’exploration et fournir un contenu alternatif lorsque des robots sont détectés. Fait intéressant, le développeur présumé derrière le malware a annoncé la disponibilité de V4 sur sa page Facebook «professionnelle» à la mi-2020.

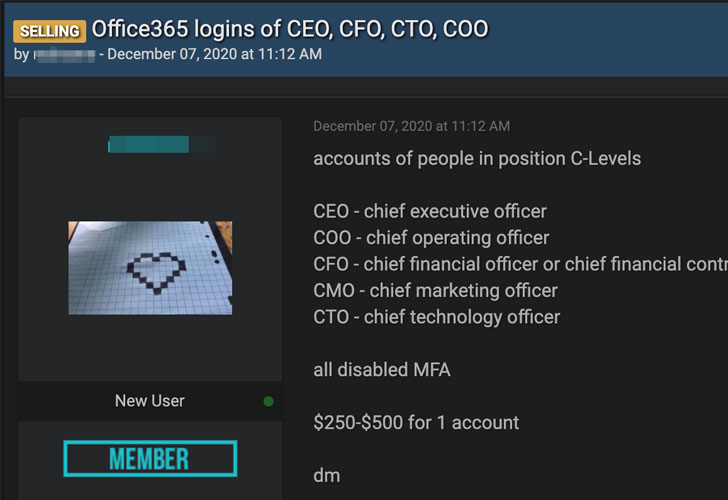

En plus de vendre le kit de phishing, il a également été constaté que l’acteur colportait les informations d’identification de compte de PDG, de directeurs financiers, de membres du service financier et d’autres dirigeants de haut niveau sur les pages de médias sociaux.

De plus, l’enquête de Trend Micro a mis au jour un lien possible vers un identifiant utilisateur sur des forums souterrains qui a été repéré en train de vendre un outil de collecte d’informations d’identification ainsi que des mots de passe de compte C-Level volés entre 250 et 500 USD, faisant écho rapports précédents à la fin de l’année dernière.

Les chercheurs ont découvert au moins huit sites de phishing compromis hébergeant le kit de phishing V4, augmentant la possibilité qu’ils aient été utilisés par différents acteurs pour un large éventail de campagnes de phishing dirigées contre les PDG, les présidents, les membres du conseil d’administration et les fondateurs d’entreprises situées aux États-Unis. Royaume-Uni, Canada, Hongrie, Pays-Bas et Israël.

« Alors que les organisations sont conscientes et méfiantes des informations qu’elles incluent dans les sites Web et les plates-formes accessibles au public, leurs employés respectifs devraient être constamment rappelés à être conscients des détails qu’ils divulguent sur leurs pages personnelles », ont conclu les chercheurs. « Ceux-ci peuvent être facilement utilisés contre eux pour des attaques utilisant des techniques d’ingénierie sociale. »