Les acteurs de la menace associés à la Logiciel de rançon Cyclope ont été observés offrant un malware voleur d’informations conçu pour capturer les données sensibles des hôtes infectés.

« L’acteur de la menace derrière cela [ransomware-as-a-service] fait la promotion de son offre sur les forums, » Uptycs a dit dans un nouveau rapport. « Là, il demande une part des bénéfices à ceux qui se livrent à des activités malveillantes en utilisant ses logiciels malveillants. »

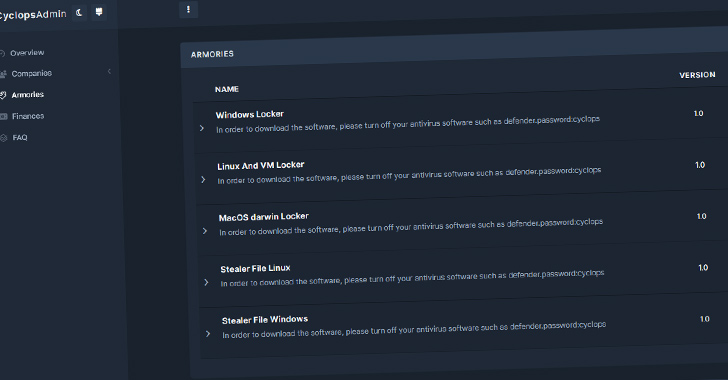

Le rançongiciel Cyclops est remarquable pour cibler tous les principaux systèmes d’exploitation de bureau, y compris Windows, macOS et Linux. Il est également conçu pour mettre fin à tout processus potentiel susceptible d’interférer avec le chiffrement.

Les versions macOS et Linux du rançongiciel Cyclops sont écrites en Golang. Le ransomware utilise en outre un schéma de cryptage complexe qui est un mélange de cryptage asymétrique et symétrique.

Le voleur basé sur Go, pour sa part, est conçu pour cibler les systèmes Windows et Linux, en capturant des détails tels que les informations sur le système d’exploitation, le nom de l’ordinateur, le nombre de processus et les fichiers d’intérêt correspondant à des extensions spécifiques.

Les données récoltées, qui comprennent les fichiers .TXT, .DOC, .XLS, .PDF, .JPEG, .JPG et .PNG, sont ensuite téléchargées sur un serveur distant. Le composant de voleur est accessible par un client à partir d’un panneau d’administration.

Le développement intervient alors que SonicWall a détaillé une nouvelle souche de voleur d’informations appelée Dot Net Stealer pour siphonner les informations des navigateurs Web, des VPN, des applications installées et des portefeuilles de crypto-monnaie, dans ce qui est une nouvelle évolution de l’écosystème de la cybercriminalité vers une menace plus mortelle.

« Ces capacités permettent aux attaquants d’obtenir des informations précieuses des systèmes de la victime qui peuvent conduire à de grosses fraudes financières qui peuvent entraîner d’énormes pertes financières pour les victimes », a déclaré SonicWall.