La gestion unifiée des menaces est considérée comme une solution universelle pour de nombreuses raisons. Tout d’abord, il est compatible avec presque tous les matériels. En tant qu’entreprise ou MSP, vous n’avez pas à vous soucier de la location ou de la sous-location d’équipements coûteux. Il n’est pas nécessaire de courir après vos clients pour retourner votre matériel coûteux. La solution UTM tout-en-un vous fera gagner du temps et de l’argent et rendra la routine de travail moins stressante.

Cependant, l’achat exclusif d’une solution informatique sophistiquée peut s’avérer un gaspillage d’argent si le fournisseur ne l’adapte pas spécifiquement à vos besoins. D’autres problèmes surviennent si votre personnel n’a pas beaucoup d’expérience en informatique ou n’est tout simplement pas assez calé en technologie.

Nous avons rassemblé une compilation des meilleurs cas d’utilisation de SafeUTM afin que vous puissiez voir comment intégrer une telle solution dans votre infrastructure et vous aider à réduire les dépenses inutiles de toutes sortes.

L’UTM comme bouée de sauvetage pour la cybersécurité des entreprises

Grande entreprise métallurgique de 4 500 utilisateurs

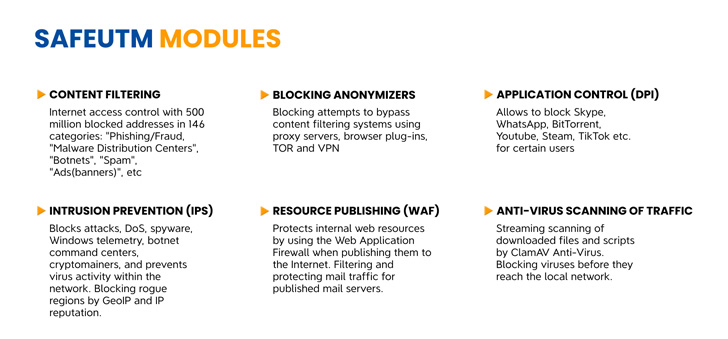

Parmi les défis rencontrés avant la mise en œuvre de la solution figurait l’exigence d’avoir une protection supplémentaire du périmètre du réseau. La société ne recevait pas non plus suffisamment de mises à jour et avait un support technique médiocre pour le pare-feu. Nous avons installé SafeUTM en tant que proxy, configuré le filtrage de contenu selon les normes de l’entreprise et ajouté un antivirus Web intégré pour une protection supplémentaire, à la demande du client.

Banque internationale de 2 000 utilisateurs

En raison d’un passage soudain au mode de travail à distance et hybride, l’organisation a eu du mal à maintenir ses couches de cybersécurité solides. Ils ont également connu un temps d’arrêt en raison de l’inopérabilité de la solution, et il était crucial de construire un réseau distribué.

Ce que SafeUTM a fait était de construire un réseau VPN pour la connexion à distance des employés à leur lieu de travail, en configurant une authentification à deux facteurs pour se protéger contre la connexion d’utilisateurs non fiables et la connexion de site à site dans les succursales via IPSec, et en configurant un cluster de tolérance aux pannes.

Grande division d’une compagnie ferroviaire, 2 000 usagers

Leur solution actuelle était bien trop obsolète et avait désespérément besoin d’être remplacée. Parce qu’une telle solution ne respectait pas les règles du jeu de la cybersécurité moderne, l’entreprise a connu de nombreux piratages et autres incidents de sécurité de l’information. Cela a entraîné une mauvaise utilisation des ressources du réseau. Par conséquent, toute la configuration réseau a été enregistrée et migrée vers la passerelle SafeUTM. L’utilisation de la bande passante du réseau a été optimisée, le système de prévention des intrusions activé, ce qui a entraîné des demandes régulières d’accès non autorisé au réseau. De plus, nous avons configuré le contrôle d’accès aux applications afin de limiter l’utilisation de logiciels indésirables et la protection des e-mails d’entreprise lors de l’utilisation de la passerelle SafeUTM comme relais de messagerie.

Comment les petites organisations bénéficient-elles d’un UTM ?

Université d’État de l’enseignement supérieur, 500 utilisateurs

L’université avait plusieurs problèmes qu’un UTM pouvait résoudre : la base de filtrage de contenu n’était pertinente que pour les utilisateurs anglophones, les paramètres de filtrage pour différents groupes d’utilisateurs n’étaient ni flexibles ni personnalisables. Il y a eu des attaques sur la ressource Web publiée et l’organisation ne possédait pas de serveur de messagerie. Respectivement, nous avons configuré le filtrage de contenu en utilisant une base pertinente pour les langues parlées dans la région et basée sur des groupes de sécurité AD. La ressource Web a été publiée via un proxy inverse, le WAF préconfiguré a été activé et les requêtes HTTP redirigées. En ce qui concerne le problème de messagerie, nous avons configuré le serveur de messagerie chez SafeUTM en utilisant un filtrage intégré et des listes anti-spam.

Petite société commerciale de 200 utilisateurs

L’entreprise avait utilisé un routeur générique pour protéger le périmètre, ce qui n’était pas efficace du tout. En plus de cela, il n’y avait pas de système de rapport et aucune possibilité de mettre à jour les paramètres de la solution contre les menaces modernes en raison de la lourde charge de travail de l’administrateur système. Ce que SafeUTM a fait, c’est configurer des modules de filtrage de contenu, de contrôle des applications, de système de prévention des intrusions avec mise à jour automatique des bases de données de filtrage et collecte et envoi automatiques de rapports sur le trafic passé. Comme nous le faisons pour tout autre client, nous avons fourni toute l’assistance nécessaire à la configuration et à la mise en œuvre de la solution pendant la phase pilote.

Une solution UTM dans les circonstances actuelles est certainement le bon choix pour une entreprise consciente de toutes les conséquences possibles du manque de cybersécurité. Ne hésitez pas à discutez avec nos ingénieurs UTM pour savoir exactement comment une telle solution peut être adaptée à votre cas spécifique.