L’une des nombreuses fonctionnalités d’une stratégie de mot de passe Active Directory est la âge maximum du mot de passe. Les environnements Active Directory traditionnels utilisent depuis longtemps le vieillissement des mots de passe comme moyen de renforcer la sécurité des mots de passe. Le vieillissement du mot de passe natif dans la stratégie de mot de passe Active Directory par défaut est relativement limité dans les paramètres de configuration.

Jetons un coup d’œil à quelques bonnes pratiques qui ont changé en ce qui concerne le vieillissement des mots de passe. Quels contrôles pouvez-vous appliquer en ce qui concerne le vieillissement des mots de passe à l’aide de la stratégie de mot de passe Active Directory par défaut? Existe-t-il de meilleurs outils que les organisations peuvent utiliser pour contrôler l’âge maximal des mots de passe pour les comptes d’utilisateurs Active Directory?

Quelles bonnes pratiques de vieillissement des mots de passe ont changé?

Le vieillissement des mots de passe pour les comptes d’utilisateurs Active Directory est depuis longtemps un sujet controversé dans les bonnes pratiques de sécurité.

Alors que de nombreuses organisations appliquent encore des règles de vieillissement des mots de passe plus traditionnelles, les organisations de sécurité notées ont fourni des conseils mis à jour sur le vieillissement des mots de passe. Microsoft a dit qu’ils abandonnent les politiques d’expiration des mots de passe du Base de référence de sécurité pour Windows 10 v1903 et Windows Server v1903. le Institut national des normes et de la technologie (NIST) propose depuis longtemps un cadre de cybersécurité et des recommandations de bonnes pratiques en matière de sécurité.

Tel que mis à jour dans SP 800-63B, paragraphe 5.1.1.2 du Directives d’identité numérique – Authentification et gestion du cycle de vie, notez les conseils suivants:

« Les vérificateurs NE DEVRAIENT PAS exiger que les secrets mémorisés soient changés arbitrairement (par exemple, périodiquement). Cependant, les vérificateurs DOIVENT forcer un changement s’il y a des preuves de compromission de l’authentificateur. » Le NIST aide à expliquer le changement d’orientation dans leur Page FAQ couvrant les lignes directrices sur l’identité numérique.

Il est dit: «Les utilisateurs ont tendance à choisir des secrets mémorisés plus faibles lorsqu’ils savent qu’ils devront les changer dans un proche avenir. Lorsque ces changements se produisent, ils sélectionnent souvent un secret qui est similaire à leur ancien secret mémorisé en appliquant un ensemble de transformations courantes telles que comme l’augmentation d’un nombre dans le mot de passe. Cette pratique fournit un faux sentiment de sécurité si l’un des secrets précédents a été compromis, car les attaquants peuvent appliquer ces mêmes transformations courantes. Mais s’il existe des preuves que le secret mémorisé a été compromis, par exemple par une violation de la base de données de mots de passe hachés du vérificateur ou une activité frauduleuse observée, les abonnés devraient être tenus de modifier leurs secrets mémorisés. Cependant, ce changement basé sur des événements devrait se produire rarement, de sorte qu’ils sont moins motivés à choisir un secret faible en sachant qu’il ne sera utilisé que pendant une période limitée. «

Avec les nouvelles directives des organisations ci-dessus et de nombreuses autres, les experts en sécurité reconnaissent que le vieillissement des mots de passe, au moins en soi, n’est pas nécessairement une bonne stratégie pour empêcher la compromission des mots de passe dans l’environnement.

Les récentes modifications apportées aux conseils de vieillissement des mots de passe s’appliquent également aux stratégies de mot de passe Microsoft Active Directory traditionnelles.

Vieillissement des mots de passe de la stratégie de mot de passe Active Directory

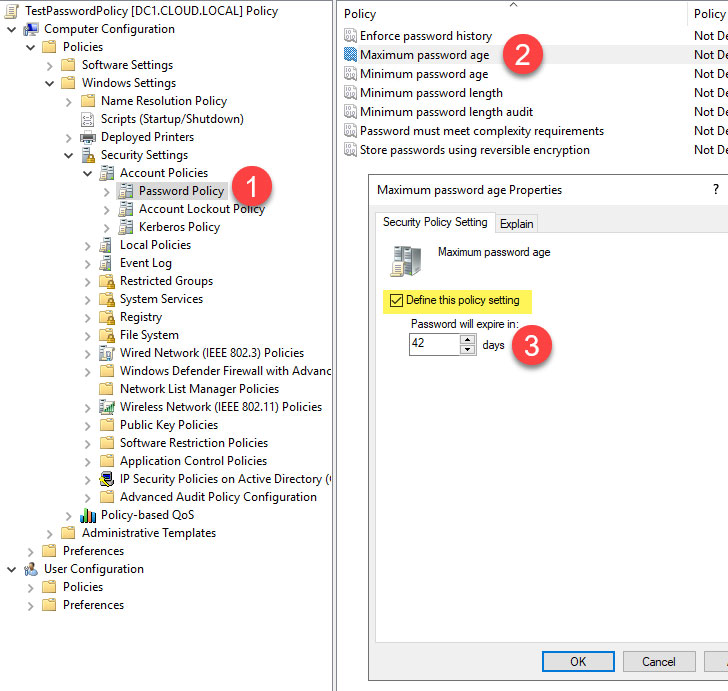

Les capacités des stratégies de changement de mot de passe dans les stratégies de mot de passe Active Directory par défaut sont limitées. Vous pouvez configurer l’âge maximal du mot de passe, et c’est tout. Par défaut, Active Directory inclut les paramètres de stratégie de mot de passe suivants:

- Appliquer l’historique des mots de passe

- Âge maximum du mot de passe

- Âge minimum du mot de passe

- Longueur minimale du mot de passe

- Audit de longueur minimale du mot de passe

- Le mot de passe doit répondre aux exigences de complexité

- Stocker les mots de passe à l’aide du cryptage réversible

Lorsque vous double-cliquez sur l’âge maximum du mot de passe, vous pouvez configurer le nombre maximum de jours pendant lesquels un utilisateur peut utiliser le même mot de passe.

Lorsque vous regardez l’explication donnée pour l’âge du mot de passe, vous verrez ce qui suit dans le paramètre de stratégie de groupe:

« Ce paramètre de sécurité détermine la durée (en jours) pendant laquelle un mot de passe peut être utilisé avant que le système ne demande à l’utilisateur de le modifier. Vous pouvez définir les mots de passe pour qu’ils expirent après un nombre de jours compris entre 1 et 999, ou vous pouvez spécifier que les mots de passe n’expirent jamais en définissant le nombre de jours sur 0. Si l’âge maximum du mot de passe est compris entre 1 et 999 jours, l’âge minimum du mot de passe doit être inférieur à l’âge maximum du mot de passe. Si l’âge maximum du mot de passe est défini sur 0, le mot de passe minimum age peut être n’importe quelle valeur comprise entre 0 et 998 jours. «

|

| Définition de l’âge maximal du mot de passe avec la stratégie de mot de passe Active Directory |

Avec le paramètre de stratégie par défaut, vous pouvez vraiment activer ou désactiver la stratégie, puis définir le nombre de jours avant l’expiration du mot de passe utilisateur. Et si vous aviez d’autres options pour contrôler l’âge maximal du mot de passe et définir des valeurs différentes en fonction de la complexité du mot de passe?

Politique de mot de passe basée sur la longueur de Specops

Comme mentionné, les conseils récents de nombreuses autorités de bonnes pratiques en matière de cybersécurité recommandent de ne pas modifier les mots de passe forcés et détaille les raisons de ce changement. Cependant, de nombreuses entreprises peuvent encore tirer parti du vieillissement des mots de passe dans le cadre de leur stratégie globale de sécurité des mots de passe pour se protéger contre les mots de passe des utilisateurs tombant entre de mauvaises mains. Et si les administrateurs informatiques disposaient de fonctionnalités en plus de celles fournies par Active Directory?

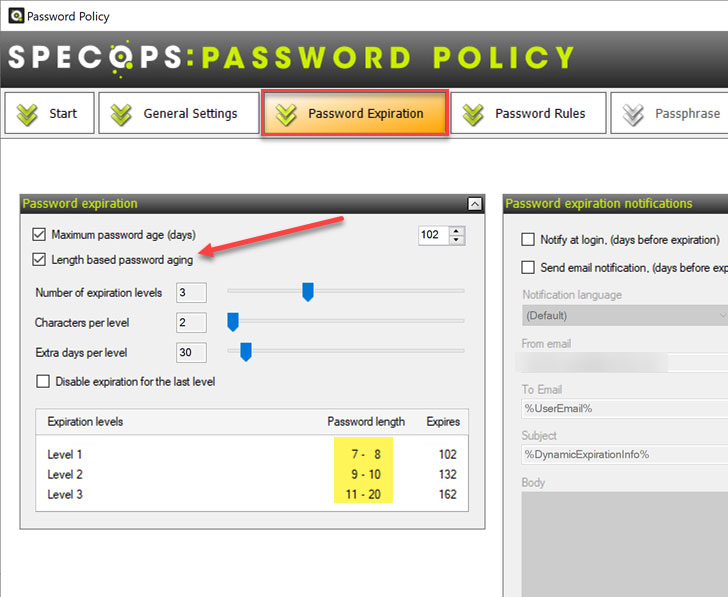

Politique de mot de passe Specops fournit de nombreuses fonctionnalités supplémentaires par rapport aux paramètres de stratégie de mot de passe Active Directory par défaut, y compris l’expiration du mot de passe. L’une des options contenues dans la politique de mot de passe Specops est appelée «Vieillissement du mot de passe basé sur la longueur.

À l’aide de ce paramètre, les organisations peuvent définir différents «niveaux» d’expiration du mot de passe en fonction de la longueur du mot de passe utilisateur. Il permet une granularité beaucoup plus grande dans la façon dont les organisations configurent le vieillissement des mots de passe dans un environnement Active Directory par rapport à l’utilisation des paramètres de configuration de la stratégie de mot de passe Active Directory par défaut.

Il permet également de cibler les mots de passe les plus faibles de l’environnement et de les forcer à vieillir le plus rapidement. Vous noterez dans la capture d’écran. Le vieillissement du mot de passe basé sur la longueur dans la politique de mot de passe Specops est hautement configurable.

Il comprend les paramètres suivants:

- Nombre de niveaux d’expiration – Entrez le nombre de niveaux d’expiration. Un niveau d’expiration détermine le nombre de jours supplémentaires dont dispose l’utilisateur jusqu’à l’expiration de son mot de passe et il doit le modifier. Cela dépend de la durée du mot de passe de l’utilisateur. Pour augmenter le nombre de niveaux, déplacez le curseur vers la droite. Le nombre maximum de niveaux d’expiration pouvant exister est de 5.

- Personnages par niveau – Le nombre de caractères supplémentaires par niveau qui définissent les jours supplémentaires d’expiration du mot de passe

- Jours supplémentaires par niveau – Combien de jours d’expiration supplémentaires vaut chaque niveau.

- Désactiver l’expiration pour le dernier niveau – Les mots de passe qui répondent aux exigences du niveau d’expiration final dans la liste n’expireront pas.

|

| Configuration de la stratégie de mot de passe basée sur la longueur dans la stratégie de mot de passe Specops |

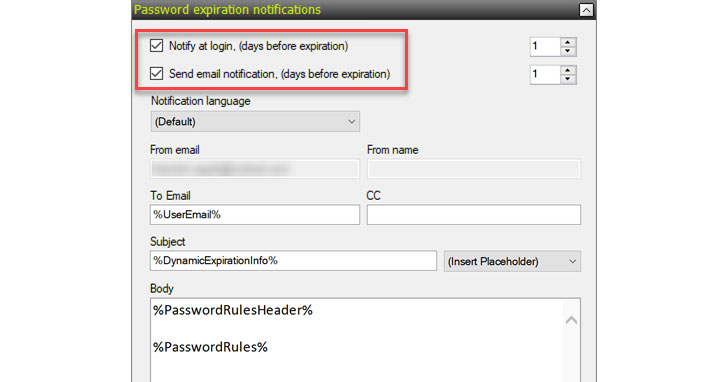

Specops permet d’avertir facilement les utilisateurs finaux lorsque leur mot de passe arrive à expiration. Il informera les utilisateurs finaux lors de la connexion ou en envoyant une notification par e-mail. Vous pouvez configurer les jours avant la valeur d’expiration pour chacun de ces paramètres.

|

| Configuration des notifications d’expiration de mot de passe dans la politique de mot de passe Specops |

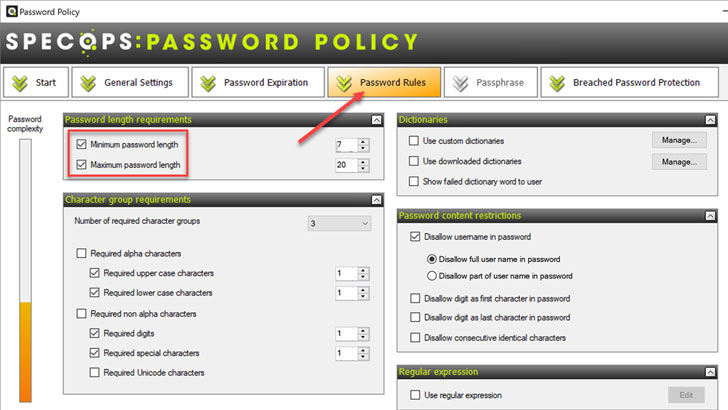

Les organisations définissent les configurations de longueur de mot de passe minimale et maximale dans le Règles de mot de passe zone de la configuration de la politique de mot de passe Specops. Si vous modifiez la configuration de longueur de mot de passe minimale et maximale, les valeurs de longueur de mot de passe dans chaque niveau d’expiration du mot de passe basé sur la longueur changeront également.

|

| Configuration de la longueur minimale et maximale du mot de passe |

Combiné avec d’autres fonctionnalités de politique de mot de passe Specops, telles que protection par mot de passe violée, l’expiration du mot de passe basée sur la longueur renforce les stratégies de mot de passe d’entreprise pour les travailleurs sur site et à distance.

Emballer

Le vieillissement des mots de passe est depuis longtemps une caractéristique des stratégies de mot de passe Active Directory dans la plupart des environnements d’entreprise. Cependant, à mesure que les attaquants réussissent mieux à compromettre les mots de passe, les nouveaux conseils sur les meilleures pratiques de sécurité ne recommandent plus aux organisations d’utiliser le vieillissement des mots de passe standard.

La stratégie de mot de passe Specops fournit des fonctionnalités de vieillissement de mot de passe convaincantes qui permettent d’étendre les fonctionnalités de vieillissement de mot de passe par rapport aux stratégies de mot de passe Active Directory par défaut. En ajoutant des niveaux d’expiration, Specops Password Policy permet de cibler efficacement les mots de passe faibles dans l’environnement en vieillissant rapidement ces mots de passe. Les utilisateurs finaux peuvent utiliser des mots de passe forts beaucoup plus longtemps.

Les organisations peuvent même décider de ne jamais expirer des mots de passe spécifiques qui respectent la longueur de mot de passe définie. L’utilisation des fonctionnalités de politique de mot de passe Specops, y compris l’expiration du mot de passe basée sur la longueur, permet de garantir une sécurité de mot de passe plus robuste dans l’environnement. Cliquez sur ici pour apprendre plus.