Les attaquants s’efforcent activement d’exploiter une nouvelle variante d’une vulnérabilité d’escalade de privilèges récemment divulguée afin d’exécuter potentiellement du code arbitraire sur des systèmes entièrement corrigés, démontrant une fois de plus comment les adversaires agissent rapidement pour armer un exploit accessible au public.

Talos Cisco divulgué qu’il « a détecté des échantillons de logiciels malveillants dans la nature qui tentent de tirer parti de cette vulnérabilité ».

Suivi comme CVE-2021-41379 et découverte par le chercheur en sécurité Abdelhamid Naceri, la faille d’élévation des privilèges affectant le composant logiciel Windows Installer a été initialement résolue dans le cadre des mises à jour Patch Tuesday de Microsoft pour novembre 2021.

Cependant, dans le cas d’un correctif insuffisant, Naceri a découvert qu’il était non seulement possible de contourner le correctif mis en œuvre par Microsoft, mais également réaliser escalade des privilèges locaux via un bogue zero-day nouvellement découvert.

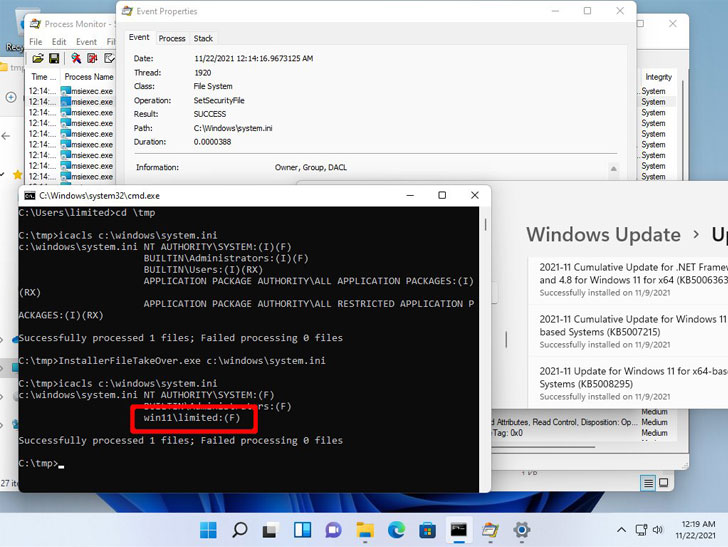

L’exploit de preuve de concept (PoC), surnommé « InstallerFichierTakeOver, » fonctionne en écrasant la liste de contrôle d’accès discrétionnaire (DACL) pour que Microsoft Edge Elevation Service remplace tout fichier exécutable sur le système par un fichier d’installation MSI, permettant à un attaquant d’exécuter du code avec les privilèges SYSTEM.

Un attaquant avec des privilèges d’administrateur pourrait alors abuser de l’accès pour obtenir un contrôle total sur le système compromis, y compris la possibilité de télécharger des logiciels supplémentaires et de modifier, supprimer ou exfiltrer les informations sensibles stockées dans la machine.

« Peut confirmer que cela fonctionne, esc privé local. Testé sur Windows 10 20H2 et Windows 11. Le correctif précédent publié par MS n’a pas résolu le problème correctement. » tweeté chercheur en sécurité Kevin Beaumont, corroborant les conclusions.

Naceri a noté que la dernière variante de CVE-2021-41379 est « plus puissante que l’originale » et que la meilleure solution serait d’attendre que Microsoft publie un correctif de sécurité pour le problème « en raison de la complexité de cette vulnérabilité. »

On ne sait pas exactement quand Microsoft agira sur la divulgation publique et publiera un correctif. Nous avons contacté la société pour commentaires, et nous mettrons à jour l’histoire si nous avons des nouvelles.