Apple a publié des correctifs hors bande pour les navigateurs iOS, macOS, watchOS et Safari afin de remédier à une faille de sécurité qui pourrait permettre aux attaquants d’exécuter du code arbitraire sur des appareils via un contenu Web malveillant.

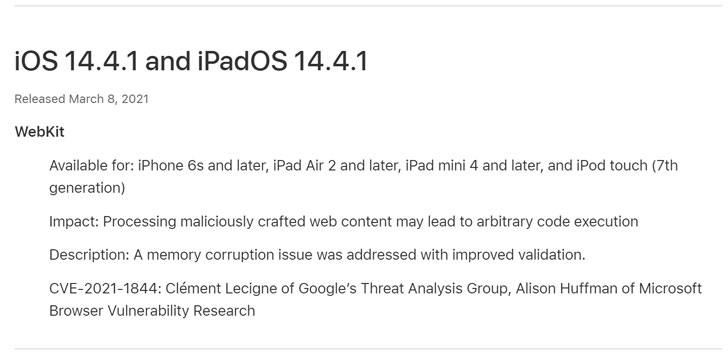

Suivi comme CVE-2021-1844, la vulnérabilité a été découverte et signalée à l’entreprise par Clément Lecigne du groupe d’analyse des menaces de Google et Alison Huffman de Microsoft Browser Vulnerability Research.

Selon les notes de mise à jour publiées par Apple, la faille provient d’un problème de corruption de la mémoire qui pourrait conduire à l’exécution de code arbitraire lors du traitement de contenu Web spécialement conçu. La société a déclaré que le problème avait été résolu par une «validation améliorée».

La mise à jour est disponible pour les appareils exécutant iOS 14.4, iPadOS 14.4, macOS Big Sur, et watchOS 7.3.1 (Apple Watch Series 3 et versions ultérieures), et en tant que mise à jour vers Safari pour les MacBook exécutant macOS Catalina et macOS Mojave.

Le dernier développement fait suite à un correctif pour trois vulnérabilités zero-day (CVE-2021-1782, CVE-2021-1870 et CVE-2021-1871), qu’il a publié en janvier. Les faiblesses, qui permettent à un attaquant d’élever ses privilèges et de réaliser l’exécution de code à distance, ont ensuite été exploitées par l’équipe derrière l’outil de jailbreak « unc0ver » pour déverrouiller presque tous les modèles d’iPhone exécutant 14.3.

Il convient de noter que Huffman était également à l’origine de la découverte d’un bug zero-day activement exploité dans le navigateur Chrome qui a été résolu par Google la semaine dernière. Mais contrairement à la faille de sécurité de Chrome, rien ne prouve que CVE-2021-1844 est exploité par des pirates malveillants.

Les utilisateurs d’appareils Apple ou ceux exécutant une version vulnérable de Chrome sont invités à installer les mises à jour dès que possible pour atténuer le risque associé aux failles.