Un acteur menaçant auparavant inconnu surnommé ActualitésPingouin a été lié à une campagne de phishing ciblant des entités pakistanaises en tirant parti de la prochaine exposition maritime internationale comme leurre.

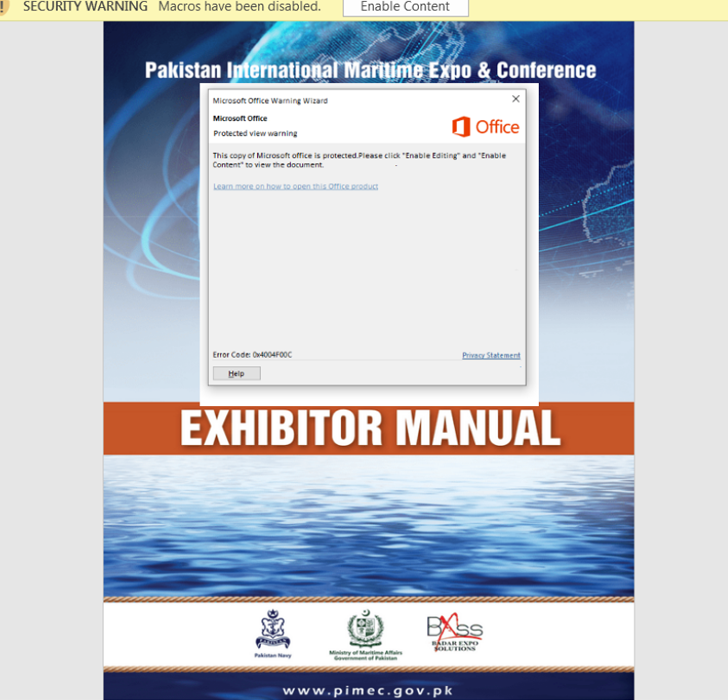

« L’attaquant a envoyé des e-mails de phishing ciblés avec un document armé en pièce jointe qui prétend être un manuel de l’exposant pour PIMEC-23 », a déclaré l’équipe BlackBerry Research and Intelligence. a dit.

PIMECabréviation de Pakistan International Maritime Expo and Conference, est un initiative de la marine pakistanaise et est organisé par le ministère des Affaires maritimes dans le but de « lancer le développement du secteur maritime ». Il devrait se tenir du 10 au 12 février 2023.

La société canadienne de cybersécurité a déclaré que les attaques sont conçues pour cibler des entités liées à la marine et les visiteurs de l’événement en incitant les destinataires du message à ouvrir le document Microsoft Word apparemment inoffensif.

Une fois le document lancé, une méthode appelée injection de modèle à distance est utilisé pour récupérer la charge utile de l’étape suivante à partir d’un serveur contrôlé par un acteur qui est configuré pour renvoyer l’artefact uniquement si la demande est envoyée à partir d’une adresse IP située au Pakistan.

BlackBerry a déclaré avoir découvert que le serveur hébergeait deux fichiers d’archive ZIP sans aucune protection par mot de passe, dont l’un comprend un exécutable Windows (updates.exe) qui fonctionne comme un outil d’espionnage secret capable de contourner les bacs à sable et les machines virtuelles.

De plus, le contenu du binaire est chiffré avec le Cryptage XOR algorithme, où la clé XOR est « pingouin ». La réponse HTTP contenant la porte dérobée est également fournie avec le paramètre name dans le En-tête de réponse Content-Disposition défini sur « getlatestnews ».

Le nom NewsPenguin fait référence à la clé XOR peu commune et au paramètre de nom, BlackBerry ne trouvant aucun chevauchement tactique qui relie le malware à un acteur ou groupe de menace actuellement connu.

Une analyse du domaine hébergeant les charges utiles montre qu’il est enregistré depuis le 30 juin 2022, indiquant un certain niveau de planification préalable pour la campagne tout en prenant simultanément des mesures pour itérer son ensemble d’outils.

« Comme la cible est un événement organisé par la marine pakistanaise, cela implique que l’acteur de la menace cible activement les organisations gouvernementales, plutôt que d’être une attaque à motivation financière », a déclaré BlackBerry.