Lorsque les gros titres se concentrent sur les violations de grandes entreprises comme la violation d’Optus, il est facile pour les petites entreprises de penser qu’elles ne sont pas une cible pour les pirates. Sûrement, ils ne valent pas le temps ou l’effort ?

Malheureusement, en matière de cybersécurité, la taille n’a pas d’importance.

Supposer que vous n’êtes pas une cible conduit à des pratiques de sécurité laxistes dans de nombreuses PME qui manquent de connaissances ou d’expertise pour mettre en place des mesures de sécurité simples. Peu de petites entreprises accordent la priorité à la cybersécurité, et les pirates le savent. Selon Verizon, le nombre de petites entreprises touchées a augmenté régulièrement au cours des dernières années – 46 % des cyber-violations en 2021 ont touché des entreprises de moins de 1 000 employés.

La cybersécurité n’a pas besoin d’être difficile

Sécuriser une entreprise n’a pas besoin d’être complexe ou d’avoir un prix élevé. Voici sept conseils simples pour aider les petites entreprises à sécuriser leurs systèmes, leur personnel et leurs données.

1 — Installez un logiciel antivirus partout

Chaque organisation dispose d’un antivirus sur ses systèmes et ses appareils, n’est-ce pas ? Malheureusement, les systèmes d’entreprise tels que les serveurs Web sont trop souvent négligés. Il est important pour les PME de prendre en compte tous les points d’entrée de leur réseau et de déployer un antivirus sur chaque serveur, ainsi que sur les appareils personnels des employés.

Les pirates trouveront des points d’entrée faibles pour installer des logiciels malveillants, et les logiciels antivirus peuvent servir de bon dernier recours, mais ce n’est pas une solution miracle. À travers contrôle continu et les tests d’intrusion, vous pouvez identifier les faiblesses et les vulnérabilités avant les pirates, car il est plus facile d’arrêter un cambrioleur à la porte d’entrée qu’une fois qu’il est chez vous.

2 — Surveillez en permanence votre périmètre

Votre périmètre est exposé aux attaques à distance car il est disponible 24h/24 et 7j/7. Les pirates scannent constamment Internet à la recherche de faiblesses, vous devez donc également scanner votre propre périmètre. Plus une vulnérabilité reste longtemps non corrigée, plus une attaque est susceptible de se produire. Avec des outils comme Autosploit et Shodan facilement disponible, il est plus facile que jamais pour les attaquants de découvrir les faiblesses d’Internet et de les exploiter.

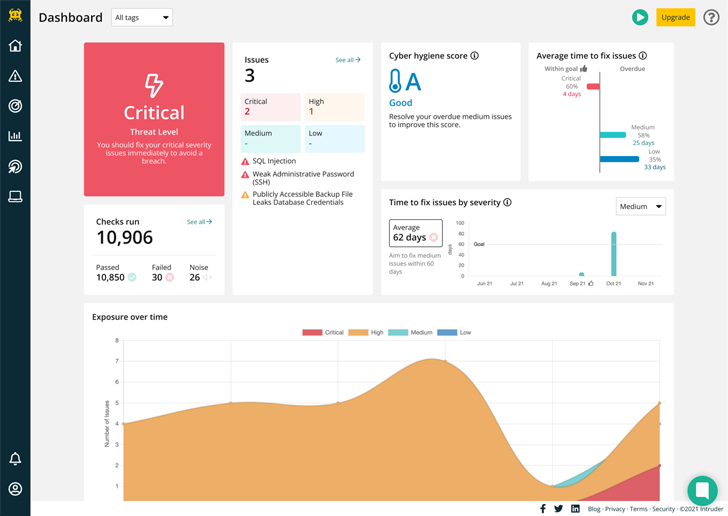

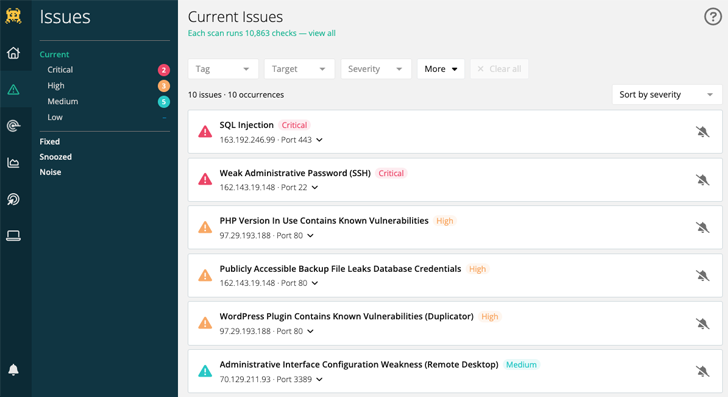

Même les organisations qui ne peuvent pas se permettre un spécialiste de la sécurité interne à temps plein peuvent utiliser des services en ligne comme Intruder pour exécuter analyses de vulnérabilité pour découvrir les faiblesses.

Intruder est un puissant scanner de vulnérabilité qui fournit un examen continu de la sécurité de vos systèmes. Avec plus de 11 000 contrôles de sécurité, Intruder rend l’analyse de niveau entreprise facile et accessible aux PME.

Intruder identifiera rapidement les failles à fort impact, les modifications de la surface d’attaque et analysera rapidement votre infrastructure à la recherche de menaces émergentes.

3 — Minimisez votre surface d’attaque

Votre surface d’attaque est composée de tous les systèmes et services exposés à Internet. Plus la surface d’attaque est grande, plus le risque est grand. Cela signifie que des services exposés comme Microsoft Exchange pour le courrier électronique ou des systèmes de gestion de contenu comme Wordpress peuvent être vulnérables au brute-forcing ou au credential-stuffing, et de nouvelles vulnérabilités sont découvertes presque quotidiennement dans ces systèmes logiciels. En supprimant l’accès public aux systèmes et interfaces sensibles qui n’ont pas besoin d’être accessibles au public, et en veillant à ce que 2FA soit activé là où ils le font, vous pouvez limiter votre exposition et réduire considérablement les risques.

Une première étape simple pour réduire votre surface d’attaque consiste à utiliser un réseau privé virtuel (VPN) sécurisé. En utilisant un VPN, vous pouvez éviter d’exposer des systèmes sensibles directement à Internet tout en maintenant leur disponibilité pour les employés travaillant à distance. En matière de risque, mieux vaut prévenir que guérir – n’exposez rien à Internet à moins que ce ne soit absolument nécessaire !

4 — Maintenir le logiciel à jour

De nouvelles vulnérabilités sont découvertes quotidiennement dans toutes sortes de logiciels, des navigateurs Web aux applications métier. Une seule faiblesse non corrigée pourrait entraîner la compromission complète d’un système et une violation des données client ; comme TalkTalk découvert lorsque 150 000 de ses enregistrements de données privées ont été volés.

Selon une enquête sur les violations de la cybersécurité, les entreprises qui détiennent des données personnelles électroniques de leurs clients sont plus susceptibles que la moyenne d’avoir eu des violations. La gestion des correctifs est un élément essentiel d’une bonne cyber-hygiène, et il existe des outils et des services pour vous aider à vérifier si votre logiciel contient des correctifs de sécurité manquants.

5 — Sauvegardez vos données

Les ransomwares se multiplient. En 2021, 37% des entreprises et organisations ont été touchées par des ransomwares selon recherche par Sophos. Les rançongiciels chiffrent toutes les données auxquelles ils peuvent accéder, les rendant inutilisables et ne peuvent pas être inversés sans clé pour déchiffrer les données.

La perte de données est un risque majeur pour toute entreprise, soit par intention malveillante, soit par un incident technique tel qu’une panne de disque dur. Il est donc toujours recommandé de sauvegarder les données. Si vous sauvegardez vos données, vous pouvez contrer les attaquants en récupérant vos données sans avoir à payer la rançon, car les systèmes affectés par le ransomware peuvent être effacés et restaurés à partir d’une sauvegarde non affectée sans la clé de l’attaquant.

6 — Tenez votre personnel au courant de la sécurité

Les cyber-attaquants s’appuient souvent sur l’erreur humaine, il est donc essentiel que le personnel soit formé à la cyber-hygiène afin qu’il reconnaisse les risques et réagisse de manière appropriée. L’enquête sur les violations de la cybersécurité 2022 a révélé que les types de violations les plus courants étaient le personnel recevant des e-mails frauduleux ou des attaques de phishing (73 %), suivi des personnes se faisant passer pour l’organisation dans des e-mails ou en ligne (27 %), des virus, des logiciels espions et des logiciels malveillants (12 %). ) et les rançongiciels (4 %).

Une sensibilisation accrue aux avantages de l’utilisation de mots de passe complexes et la formation du personnel pour détecter les attaques courantes telles que les e-mails de phishing et les liens malveillants garantiront que vos employés sont une force plutôt qu’une vulnérabilité.

sept — Protégez-vous par rapport à votre risque

Les mesures de cybersécurité doivent toujours être adaptées à l’organisation. Par exemple, une petite entreprise qui gère des transactions bancaires ou a accès à des informations sensibles telles que des données de santé devrait utiliser des processus et des pratiques de sécurité beaucoup plus stricts qu’une animalerie.

Cela ne veut pas dire qu’une animalerie n’a pas l’obligation de protéger les données des clients, mais elle est moins susceptible d’être une cible. Les pirates sont motivés par l’argent, donc plus le prix est important, plus le temps et les efforts seront investis pour réaliser leurs gains. En identifiant vos menaces et vulnérabilités avec un outil comme Intruder, vous pouvez prendre les mesures appropriées pour atténuer et hiérarchiser les risques à traiter et dans quel ordre.

Il est temps d’élever votre jeu de cybersécurité

Les attaques contre les grandes entreprises dominent l’actualité, ce qui alimente la perception que les PME sont en sécurité, alors que c’est le contraire qui est vrai. Les attaques sont de plus en plus automatisées, de sorte que les PME sont des cibles tout aussi vulnérables que les grandes entreprises, d’autant plus si elles ne disposent pas de processus de sécurité adéquats. Et les pirates suivront toujours le chemin de moindre résistance. Heureusement, c’est la partie qu’Intruder a rendue facile…

À propos de l’intrus

Intrus est une société de cybersécurité qui aide les organisations à réduire leur surface d’attaque en fournissant des services continus d’analyse des vulnérabilités et de tests d’intrusion. Le puissant scanner d’Intruder est conçu pour identifier rapidement les failles à fort impact, les modifications de la surface d’attaque et analyser rapidement l’infrastructure à la recherche de menaces émergentes. En exécutant des milliers de vérifications, qui incluent l’identification des erreurs de configuration, des correctifs manquants et des problèmes de couche Web, Intruder rend l’analyse des vulnérabilités de niveau entreprise facile et accessible à tous. Les rapports de haute qualité d’Intruder sont parfaits pour être transmis à des clients potentiels ou pour se conformer aux réglementations de sécurité, telles que ISO 27001 et SOC 2.

Intruder propose un essai gratuit de 14 jours de sa plateforme d’évaluation des vulnérabilités. Visitez leur site Web aujourd’hui pour l’essayer!