Souvent, les organisations considèrent la sécurité par pare-feu comme un type de solution unique. Ils installent des pare-feu, puis supposent qu’ils sont « prêts à fonctionner » sans rechercher si oui ou non ces solutions protègent réellement leurs systèmes de la meilleure façon possible. « Réglez-le et oubliez-le! »

Au lieu de se fier uniquement aux pare-feu et de supposer qu’ils protégeront toujours leur entreprise contre les cyber-risques, les dirigeants doivent commencer à se poser des questions plus approfondies à leur sujet. Comme dans la plupart des domaines d’activité, il est important d’examiner attentivement chaque solution sur laquelle votre organisation s’appuie pour la sécurité. Alors, décomposons quelques questions que vous et votre équipe devriez poser sur la sécurité du pare-feu pour obtenir une vue plus précise de la posture de défense de votre réseau.

1 — À quoi ressemble la connaissance du pare-feu de votre équipe ?

Pour entretenir et entretenir correctement les pare-feu, votre équipe doit avoir au moins une connaissance de base du fonctionnement des pare-feu. Il est particulièrement important de comprendre ce qu’un pare-feu peut et ne peut pas faire. Par exemple, les solutions de pare-feu de nouvelle génération sont conçues pour effectuer une inspection approfondie des paquets, ce qui signifie qu’elles examinent des éléments d’information individuels qui entrent et sortent de votre système – un « gardien » pour vos systèmes, en soi. Ils remplissent bien cette fonction, mais uniquement lorsqu’ils peuvent réellement voir les données dans la charge utile. Cela devient de plus en plus difficile à l’ère du « tout chiffrer ».

2 — Votre équipe de sécurité passe-t-elle du temps à comprendre « l’autre côté » ?

Qui est de l’autre côté des attaques malveillantes ? Afin de comprendre comment protéger votre réseau contre les dommages, votre équipe doit comprendre contre quoi – et contre qui – elle se défend. Le paysage des cyberattaques a radicalement changé au cours des dernières années et les acteurs malveillants ont accéléré leurs compétences. Avec l’avancement des technologies, les cybercriminels sont de plus en plus efficaces et dangereux.

Les pirates des années 2020 disposent d’outils plus puissants que jamais, littéralement à portée de main. Ce sont des gens intelligents, guidés par des outils qui leur coûtent peu ou rien à obtenir. Par exemple, les attaques de bourrage d’informations d’identification (prendre un nom d’utilisateur et un mot de passe sur un site et les essayer sur d’autres sites pour accéder à des informations d’identification supplémentaires) peuvent être exécutées facilement avec un outil open source gratuit appelé OpenBullet.

Les équipes de sécurité doivent tenir compte de tout cela lorsqu’elles examinent leurs solutions de pare-feu existantes. Ils doivent également tenir compte du fait que la plupart des solutions de pare-feu de nouvelle génération sont antérieures à bon nombre de ces puissants outils de piratage de 10 à 20 ans et ont peu changé au cours des deux dernières décennies.

3 — Votre solution de pare-feu de nouvelle génération peut-elle vraiment chiffrer et déchiffrer toutes vos données ?

Contrairement à il y a 20 ans, lorsque les pare-feu ont été introduits pour la première fois, presque tous les paquets de données qui entrent et sortent des systèmes sont cryptés. Cela signifie que pour que l’inspection approfondie des paquets fonctionne, votre pare-feu doit être capable de déchiffrer les données, de rechercher dans le contenu toute indication d’activité malveillante, puis, dans de nombreuses situations, de les chiffrer à nouveau pour respecter normes de conformité modernes.

Cela peut prendre énormément de puissance de traitement et de temps, donc votre solution de pare-feu doit non seulement avoir la capacité de chiffrer et de déchiffrer, mais votre système doit également disposer de la bande passante pour prendre en charge ces activités. Pire encore, les techniques de chiffrement modernes motivées par la demande mondiale de confidentialité rendent de plus en plus difficile le déchiffrement et le rechiffrement des données en premier lieu.

4 — Combien d’adresses IP votre solution de pare-feu peut-elle bloquer ?

Comme nous l’avons exploré ci-dessus, l’inspection approfondie des paquets dans un monde de données cryptées peut être un processus chronophage, qui peut ensuite devenir un obstacle pour les environnements réseau au rythme rapide d’aujourd’hui. Et pour cette raison, votre technologie de pare-feu devrait avoir un moyen de compléter les inspections approfondies des paquets, au cas où le déchiffrement ne pourrait pas se produire à temps et que des paquets contenant des charges utiles malveillantes passeraient entre les mailles du filet.

La meilleure façon de s’assurer que rien ne passe inaperçu sous votre pare-feu ? En implémentant également le filtrage des adresses IP. Étant donné que tout le trafic est identifié par une adresse IP unique, il s’agit d’un moyen simple d’attraper tous les paquets provenant (ou allant) d’emplacements malveillants connus et de les bloquer, sans même avoir besoin de vérifier leur contenu.

Mais il y a une triste réalité à propos du filtrage des adresses IP : la plupart des fournisseurs de sécurité pare-feu bien connus citent que leurs solutions ne peuvent reconnaître et bloquer qu’environ 100 000 à 1 million d’adresses IP, tout au plus. Il y a des millions (ou des milliards) de mauvaises adresses IP connues qui circulent actuellement dans le monde. C’est fou, non ? ! Nous l’avons pensé aussi et avons créé ThreatBlock comme une solution qui se concentrait uniquement sur le blocage des adresses IP pour combler cette lacune évidente. Notre solution peut prendre en charge jusqu’à 150 millions d’adresses IP et de domaines, soit environ 1 000 fois plus que ce que les pare-feu peuvent prendre en charge. En effet, nous avons conçu ThreatBlockr spécifiquement pour ce cas d’utilisation. Les pare-feu n’ont pas été conçus pour ce cas d’utilisation – ils ont été conçus pour l’inspection approfondie des paquets, ce qui est un problème d’ingénierie très différent.

5 — Votre équipe complète-t-elle votre solution de pare-feu avec d’autres pratiques de sécurité ?

Aussi puissantes que puissent être les solutions de pare-feu, elles ne sont aussi solides que les humains de votre organisation. Peu importe à quel point les initiatives de votre équipe de sécurité sont vigilantes et avancées, si un seul employé clique sur un lien d’e-mail de phishing, ces efforts pourraient être vains.

Il est important d’envisager une formation de sensibilisation à la cybersécurité, parallèlement aux solutions de sécurité telles que les pare-feu. Lorsque vos employés peuvent éviter les stratagèmes de phishing et créer (et alterner) des mots de passe sécurisés, ils contribueront positivement à votre programme de sécurité global, rendant vos solutions achetées d’autant plus efficaces. Lorsque votre équipe informatique est rigoureuse quant à l’installation en temps voulu des derniers correctifs de sécurité logicielle dans l’ensemble de votre écosystème de logiciels d’entreprise, votre posture de sécurité s’améliorera considérablement.

L’essentiel : les pare-feu ne sont pas une solution magique, une boîte noire qui peut corriger toutes les failles de sécurité. Les pare-feu ne sont clairement pas une solution miracle. S’ils l’étaient, personne ne serait piraté. Pourtant, nous voici, en 2022, avec de nouvelles failles et menaces identifiées chaque jour. Les pare-feu ont leur place dans la boîte à outils d’une équipe de sécurité, mais doivent être complétés par des solutions, des méthodologies et des meilleures pratiques à l’échelle de l’entreprise. Ce n’est qu’alors qu’une cybersécurité efficace pourra vraiment être réalisée.

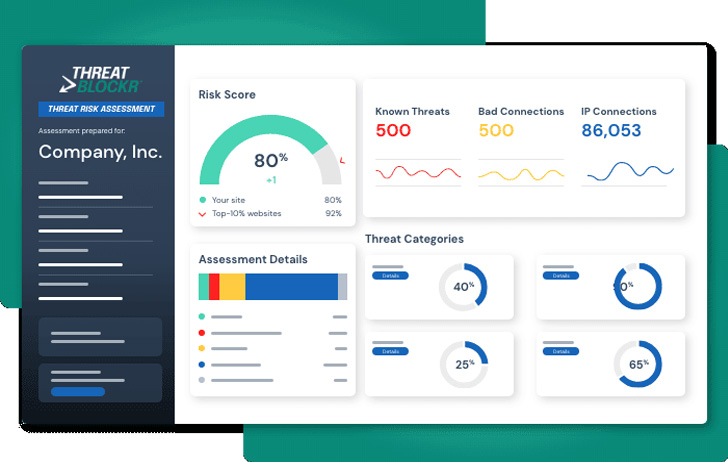

Pour les organisations qui cherchent à comprendre quelles menaces traversent leurs piles de sécurité existantes, ThreatBlockr offre un évaluation gratuite des risques de menace pour obtenir un audit complet de la sécurité du réseau.