Plus de 38 millions d’enregistrements de 47 entités différentes qui s’appuient sur la plate-forme de portails Power Apps de Microsoft ont été par inadvertance laissés exposés en ligne, mettant en évidence un « nouveau vecteur d’exposition des données ».

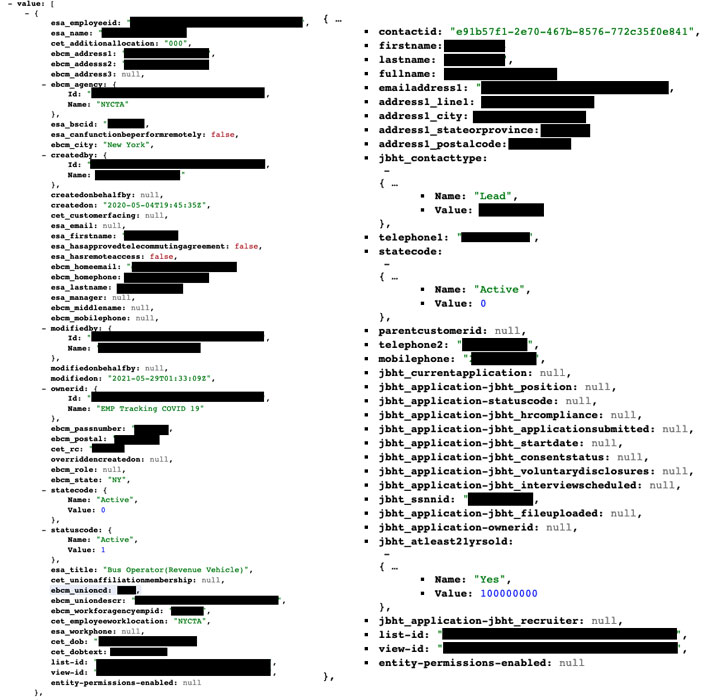

« Les types de données variaient entre les portails, y compris les informations personnelles utilisées pour la recherche des contacts COVID-19, les rendez-vous de vaccination COVID-19, les numéros de sécurité sociale des candidats à un emploi, les identifiants des employés et des millions de noms et d’adresses e-mail », équipe UpGuard Research mentionné dans une divulgation rendue publique lundi.

Des organismes gouvernementaux comme l’Indiana, le Maryland et la ville de New York, et des sociétés privées comme American Airlines, Ford, JB Hunt et Microsoft auraient été touchés. Parmi les informations les plus sensibles laissées à l’air libre figuraient 332 000 adresses e-mail et identifiants d’employés utilisés par les propres services de paie mondiaux de Microsoft, ainsi que plus de 85 000 enregistrements liés au support des outils commerciaux et aux portails de réalité mixte.

Applications de puissance est une plate-forme de développement basée sur Microsoft pour créer des applications professionnelles personnalisées à faible code qui fonctionnent sur le mobile et le Web à l’aide de modèles prédéfinis, en plus d’offrir des API pour permettre l’accès aux données par d’autres applications, y compris des options pour récupérer et stocker des informations. La société décrit le service comme une « suite d’applications, de services et de connecteurs, ainsi qu’une plate-forme de données, qui fournit un environnement de développement rapide pour créer des applications personnalisées pour les besoins de votre entreprise ».

Mais une mauvaise configuration dans la façon dont un portail pourrait partager et stocker des données pourrait conduire à un scénario dans lequel les données sensibles sont rendues accessibles au public, entraînant une fuite de données potentielle.

« Les portails Power Apps ont des options intégrées pour le partage de données, mais ils ont également des types de données intégrés qui sont intrinsèquement sensibles », ont déclaré les chercheurs. « Dans des cas comme les pages d’inscription pour les vaccinations COVID-19, il existe des types de données qui devraient être publics, comme les emplacements des sites de vaccination et les heures de rendez-vous disponibles, et des données sensibles qui devraient être privées, comme les informations d’identification personnelle des personnes vaccinées. . »

UpGuard a déclaré avoir informé Microsoft de la fuite de données le 24 juin 2021, uniquement pour que la société clôture initialement l’affaire, citant que le comportement était « par conception », mais a ensuite pris des mesures pour alerter ses clients cloud gouvernementaux du problème à la suite de un rapport d’abus déposé par la société de sécurité le 15 juillet.

De plus, Microsoft a publié un outil appelé Vérificateur de portail diagnostiquer toute exposition potentielle résultant d’une mauvaise configuration et a fait mises à jour afin que « les portails nouvellement créés aient des autorisations de table appliquées pour tous les formulaires et listes, quel que soit le paramètre Activer les autorisations de table ».

« Bien que nous comprenions (et que nous soyons d’accord avec) la position de Microsoft selon laquelle le problème ici n’est pas strictement une vulnérabilité logicielle, il s’agit d’un problème de plate-forme qui nécessite des modifications de code pour le produit, et devrait donc entrer dans le même flux de travail que les vulnérabilités », ont noté les chercheurs. .

« C’est une meilleure résolution de changer le produit en réponse aux comportements observés des utilisateurs que d’étiqueter la perte systémique de confidentialité des données comme une mauvaise configuration de l’utilisateur final, permettant au problème de persister et exposant les utilisateurs finaux au risque de cybersécurité d’une violation de données. »