Les chercheurs ont découvert 14 nouveaux types d’attaques de fuite de données intersites contre un certain nombre de navigateurs Web modernes, notamment Tor Browser, Mozilla Firefox, Google Chrome, Microsoft Edge, Apple Safari et Opera, entre autres.

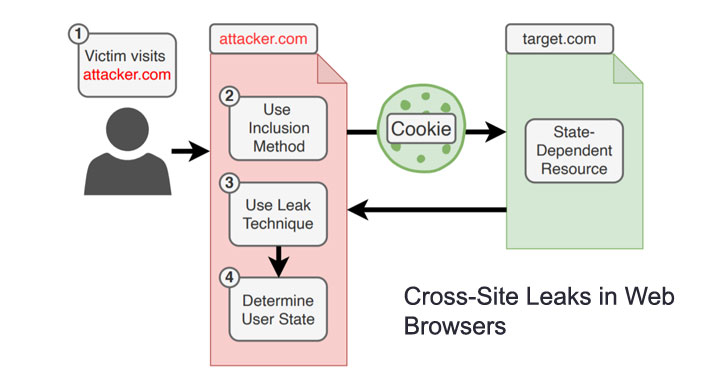

Collectivement connus sous le nom de « XS-Leaks », les bogues du navigateur permettent à un site Web malveillant de collecter des données personnelles de ses visiteurs lorsqu’ils interagissent avec d’autres sites Web en arrière-plan à l’insu des cibles. Les résultats sont le résultat d’une étude approfondie des attaques entre sites menée par un groupe d’universitaires de la Ruhr-Universität Bochum (RUB) et de l’Université Niederrhein.

« XS-Leaks contourne le soi-disant politique de même origine, l’une des principales défenses d’un navigateur contre divers types d’attaques », les chercheurs mentionné dans un rapport. « Le but de la politique de même origine est d’empêcher le vol d’informations sur un site Web de confiance. Dans le cas de XS-Leaks, les attaquants peuvent néanmoins reconnaître des détails individuels et infimes d’un site Web. Si ces détails sont liés à des données personnelles, ces données peuvent être divulguées. »

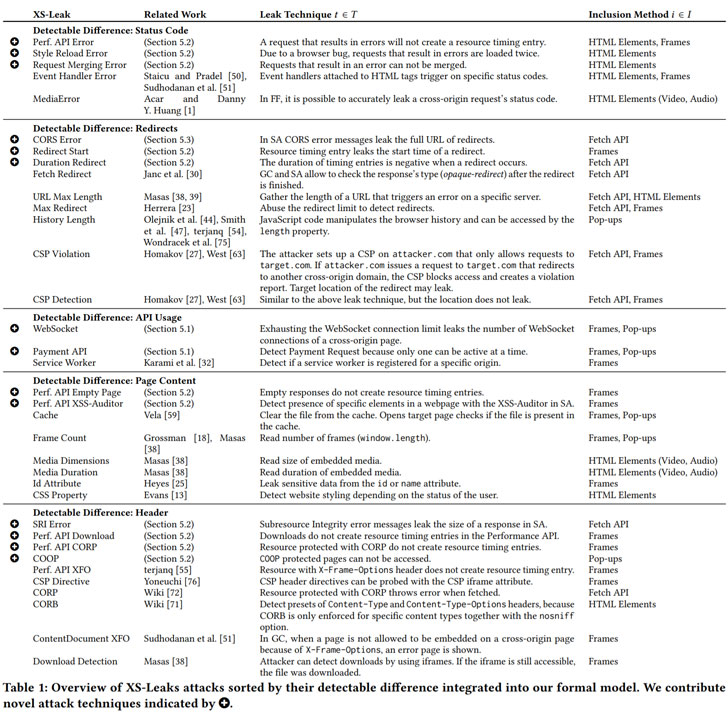

Issu des canaux secondaires intégrés à la plate-forme Web qui permettent à un attaquant de collecter ces données à partir d’une ressource HTTP d’origine croisée, les bogues intersites ont un impact sur un éventail de navigateurs populaires tels que Tor, Chrome, Edge, Opera, Safari Firefox, Samsung Internet, couvrant différents systèmes d’exploitation Windows, macOS, Android et iOS.

La nouvelle classe de vulnérabilités est également différente d’une falsification de requêtes intersites (CSRF) en ce sens que contrairement à ce dernier, qui exploite la confiance d’une application Web dans un client de navigateur pour exécuter des actions involontaires au nom de l’utilisateur, ils peuvent être transformés en arme pour déduire des informations sur un utilisateur.

« Ils constituent une menace importante pour la vie privée sur Internet, car le simple fait de visiter une page Web peut révéler si la victime est toxicomane ou dévoiler une orientation sexuelle », expliquent les chercheurs. expliqué. « XS-Leaks tirent parti de petites informations qui sont exposées lors des interactions entre les sites Web […] pour révéler des informations sensibles sur les utilisateurs, telles que leurs données dans d’autres applications Web, des détails sur leur environnement local ou les réseaux internes auxquels ils sont connectés. »

L’idée de base est que même si les sites Web ne sont pas autorisés à accéder directement aux données (c’est-à-dire lire les réponses du serveur) sur d’autres sites Web en raison de contraintes de même origine, un portail en ligne malveillant peut tenter de charger une ressource spécifique ou un point de terminaison d’API à partir d’un site Web, par exemple, un site Web bancaire en ligne, sur le navigateur de l’utilisateur et tirer des conclusions sur l’historique des transactions de la victime. Alternativement, la source de la fuite pourrait être des canaux secondaires basés sur le temps ou des attaques d’exécution spéculative comme Meltdown et Spectre.

Comme mesures d’atténuation, les chercheurs recommandent de refuser tous les messages du gestionnaire d’événements, de minimiser les occurrences de messages d’erreur, d’appliquer des restrictions de limite globales et de créer une nouvelle propriété d’historique lorsque la redirection se produit. Du côté de l’utilisateur final, allumer isolement de première partie ainsi que la prévention améliorée du suivi dans Firefox se sont avérés réduire l’applicabilité de XS-Leaks. Intelligent Tracking Prevention dans Safari, qui bloque les cookies tiers par défaut, empêche également toutes les fuites qui ne sont pas basées sur une fenêtre contextuelle.

« La cause première de la plupart des XS-Leaks est inhérente à la conception du Web », les chercheurs mentionné. « Souvent, les applications sont vulnérables à certaines fuites d’informations intersites sans avoir rien fait de mal. Il est difficile de corriger la cause première des XS-Leaks au niveau du navigateur car, dans de nombreux cas, cela endommagerait les sites Web existants. »