Pas moins de 13 vulnérabilités de sécurité ont été découvertes dans la pile Nucleus TCP/IP, une bibliothèque de logiciels maintenant maintenue par Siemens et utilisée dans trois milliards de technologies opérationnelles et d’appareils IoT qui pourraient permettre l’exécution de code à distance, le déni de service (DoS) , et fuite d’informations.

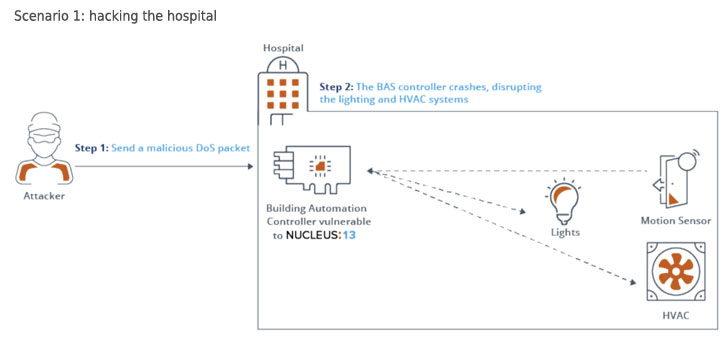

Appelé collectivement « NOYAU : 13, les attaques réussies qui abusent des failles peuvent » entraîner la mise hors ligne des appareils et le détournement de leur logique » et » se propager[ing] les logiciels malveillants partout où ils communiquent sur le réseau », ont déclaré des chercheurs de Forescout et de Medigate dans un rapport technique publié mardi, avec une preuve de concept (PoC) réussie démontrant un scénario qui pourrait potentiellement perturber les soins médicaux et les processus critiques.

Siemens a depuis publié mises à jour de sécurité pour remédier aux faiblesses des versions 3 (v2017.02.4 ou ultérieures) et 4 (v4.1.1 ou ultérieures) de Nucleus ReadyStart.

Principalement déployé dans les applications automobiles, industrielles et médicales, Nucleus est un système d’exploitation en temps réel (RTOS) à source fermée utilisé dans les appareils critiques pour la sécurité, tels que les machines d’anesthésie, les moniteurs de patient, les ventilateurs et autres équipements de santé.

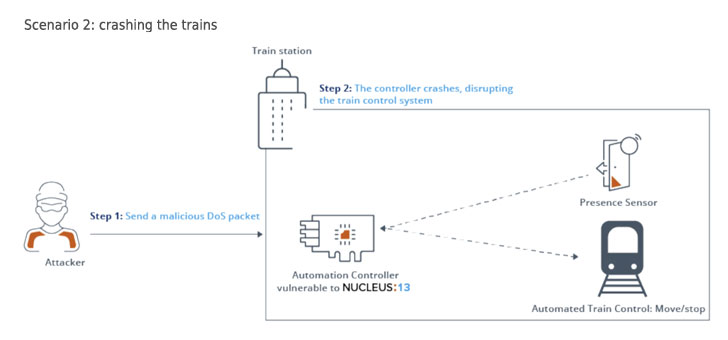

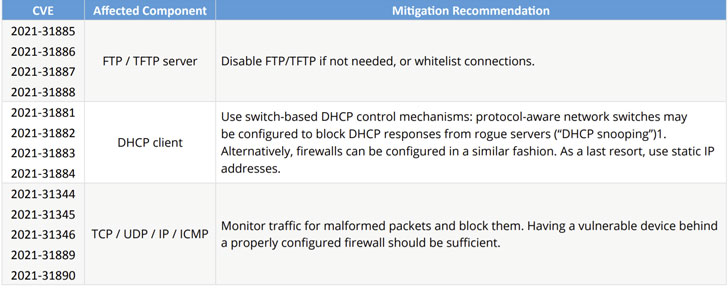

Le plus grave des problèmes est CVE-2021-31886 (score CVSS : 9,8), une vulnérabilité de débordement de tampon basée sur la pile affectant le composant de serveur FTP, permettant efficacement à un acteur malveillant d’écrire du code arbitraire, de détourner le flux d’exécution et d’obtenir du code. l’exécution, et dans le processus, prendre le contrôle des dispositifs sensibles. Deux autres vulnérabilités de haute gravité (CVE-2021-31887 et CVE-2021-31888), toutes deux affectant les serveurs FTP, pourraient être militarisées pour atteindre le DoS et l’exécution de code à distance.

Des attaques dans le monde réel tirant parti de la faille pourraient hypothétiquement entraver le fonctionnement normal des systèmes ferroviaires automatisés en envoyant un paquet FTP malveillant, provoquant le crash d’un contrôleur alimenté par Nucleus, empêchant un train de s’arrêter à une gare et provoquant sa collision avec un autre train sur la voie.

L’analyse de télémétrie de ForeScout a révélé près de 5 500 appareils de 16 fournisseurs, la plupart des appareils Nucleus vulnérables étant trouvés dans le secteur de la santé (2 233) suivis du gouvernement (1 066), de la vente au détail (348), de la finance (326) et de la fabrication (317) .

Les divulgations marquent la septième fois que des faiblesses de sécurité sont découvertes dans les piles de protocoles qui sous-tendent des millions d’appareils connectés à Internet. Il s’agit également de la cinquième étude dans le cadre d’une initiative de recherche systématique appelée Project Memoria visant à analyser la sécurité des piles de communication réseau TCP/IP —

Dans un avis indépendant, la US Cybersecurity and Infrastructure Security Agency (CISA) exhorté aux utilisateurs de prendre des mesures défensives pour atténuer le risque d’exploitation de ces vulnérabilités, notamment en minimisant l’exposition du réseau pour tous les périphériques du système de contrôle, en segmentant les réseaux du système de contrôle des réseaux d’entreprise et en utilisant des VPN pour l’accès à distance.

« Le paysage des menaces pour chaque type d’appareil connecté évolue rapidement, avec un nombre toujours croissant de vulnérabilités graves et d’attaquants plus que jamais motivés par des gains financiers », les chercheurs conclu. « Cela est particulièrement vrai pour la technologie opérationnelle et l’Internet des objets. L’adoption généralisée de ces types de technologies par tous les types d’organisation et leur intégration profonde dans les opérations commerciales critiques ne feront qu’augmenter leur valeur pour les attaquants à long terme. »