L’application principale dont nous avons besoin pour effectuer notre activité sur Internet est un navigateur, un navigateur Web pour être plus parfait en termes de confidentialité et de sécurité des activités en ligne.

Sur Internet, la plupart de nos activités sont enregistrées sur le Serveur/Client machine qui comprend IP l’adresse, l’emplacement géographique, les tendances de recherche/d’activité et de nombreuses informations qui peuvent potentiellement être très nuisibles si elles sont utilisées intentionnellement dans l’autre sens.

De plus, le Agence de Sécurité Nationale (NSA) alias Agence d’espionnage internationale garde une trace de nos empreintes numériques. Sans parler d’un serveur proxy restreint qui peut à nouveau être utilisé comme serveur d’extraction de données n’est pas la réponse.

Aujourd’hui, la plupart des entreprises et des entreprises ne vous autorisent pas à accéder à un serveur proxy, au cas où un service VPN serait un choix fiable pour naviguer sur Internet de manière sécurisée et anonyme.

Donc, ce dont nous avons besoin ici, c’est d’une application, de préférence de petite taille, et laissez-la autonome, portable et servant l’objectif. Voici une application – la Navigateur Torqui possède toutes les fonctionnalités décrites ci-dessus et même au-delà.

Dans cet article, nous aborderons la Tor navigateur, ses fonctionnalités, ses utilisations et son domaine d’application, son installation et d’autres aspects importants du navigateur Tor.

Tor est un logiciel d’application librement distribué, publié sous BSD licence de style qui permet de surfer sur Internet de manière anonyme, grâce à sa structure sûre et fiable semblable à un oignon.

Tor s’appelait auparavant ‘Le routeur d’oignon‘ en raison de sa structure et de son mécanisme de fonctionnement, qui est purement écrit en C langage de programmation.

- Disponibilité multiplateforme. c’est-à-dire que Tor est disponible pour Linux, Windows ainsi que Mac.

- Cryptage complexe des données avant leur envoi sur Internet.

- Décryptage automatique des données côté client.

- C’est une combinaison du navigateur Firefox + du projet Tor.

- Il fournit l’anonymat aux serveurs et aux sites Web.

- Il permet de visiter des sites Web verrouillés.

- Effectue la tâche sans révéler l’adresse IP de la source.

- Capable d’acheminer des données vers/depuis des services et des applications cachés derrière le pare-feu.

- Portable – Exécutez un navigateur Web préconfiguré directement à partir du périphérique de stockage USB. Pas besoin de l’installer localement.

- Disponible pour les architectures x86 et x86_64.

- FTP facile à configurer avec Tor en utilisant la configuration en tant que proxy « socks4a » sur le port « localhost » « 9050 »

- Tor est capable de gérer des milliers de relais et des millions d’utilisateurs.

Tor travaille sur le concept de Routage de l’oignon. Le routage d’oignon ressemble à un oignon dans sa structure. Dans le routage en oignon, les couches sont imbriquées les unes sur les autres, comme les couches d’un oignon.

Cette couche imbriquée est chargée de crypter plusieurs fois les données et de les envoyer via des circuits virtuels. Côté client, chaque couche décrypte les données avant de les transmettre au niveau suivant. La dernière couche décrypte la couche la plus interne de données cryptées avant de transmettre les données d’origine à la destination.

Dans ce processus de décryptage, toutes les couches fonctionnent si intelligemment qu’il n’est pas nécessaire de révéler l’adresse IP et l’emplacement géographique de l’utilisateur, limitant ainsi toute chance que quelqu’un regarde votre connexion Internet ou les sites que vous visitez.

Tout cela semble un peu complexe, mais l’exécution et le fonctionnement du navigateur Tor par l’utilisateur final n’ont rien d’inquiétant. En fait, le navigateur Tor ressemble à n’importe quel autre navigateur (en particulier Mozilla Firefox) dans son fonctionnement.

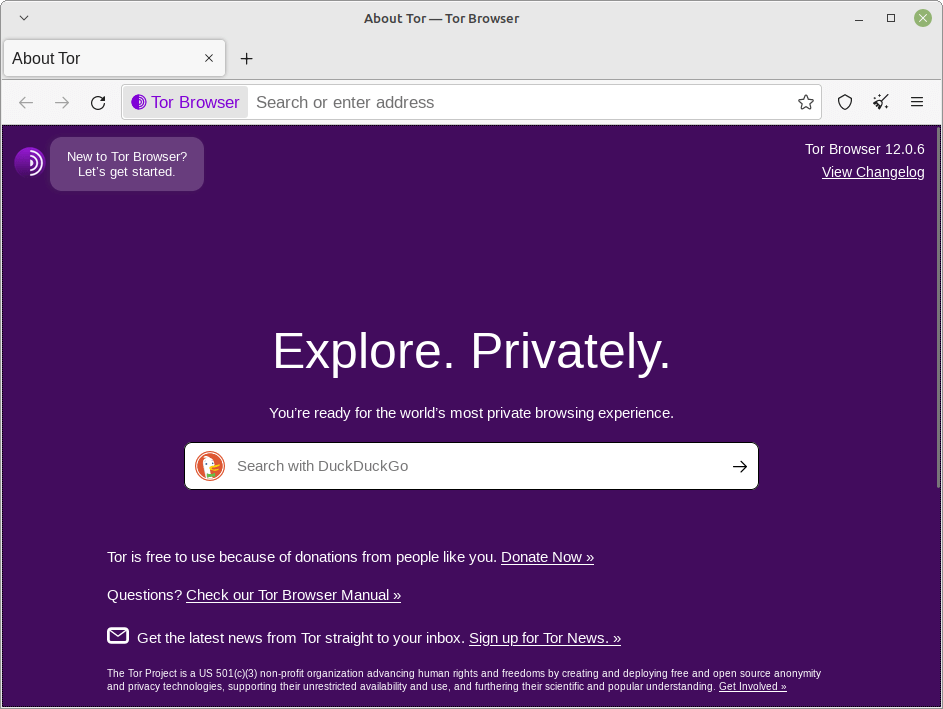

Comme discuté ci-dessus, le Tor navigateur est disponible pour Linux, Windows et Mac. L’utilisateur doit télécharger la dernière version (c’est-à-dire Navigateur Tor 12.0.6) à partir du lien ci-dessous selon leur système et leur architecture.

Vous pouvez également utiliser la commande wget suivante pour télécharger le tor navigateur directement dans la ligne de commande.

---------------- On 64-Bit System ---------------- $ wget https://dist.torproject.org/torbrowser/12.0.6/tor-browser-linux64-12.0.6_ALL.tar.xz ---------------- On 32-Bit System ---------------- $ wget https://dist.torproject.org/torbrowser/12.0.6/tor-browser-linux32-12.0.6_ALL.tar.xz

Après avoir téléchargé le Tor navigateur, extrayez l’archive à l’aide de la commande tar et définissez l’autorisation d’exécution pour permettre au programme de s’exécuter.

$ tar -xvf tor-browser-linux*

Note: Dans la commande ci-dessus, nous avons utilisé ‘$‘ ce qui signifie que le package est extrait en tant qu’utilisateur et non en tant que root. Il est strictement suggéré d’extraire et d’exécuter le tor navigateur en tant qu’utilisateur régulier.

Après une extraction réussie, nous pouvons déplacer le navigateur extrait n’importe où dans le système ou sur n’importe quel périphérique de stockage de masse USB et exécuter l’application à partir du dossier extrait en tant qu’utilisateur régulier, comme indiqué.

$ cd tor-browser/ $ ./start-tor-browser.desktop

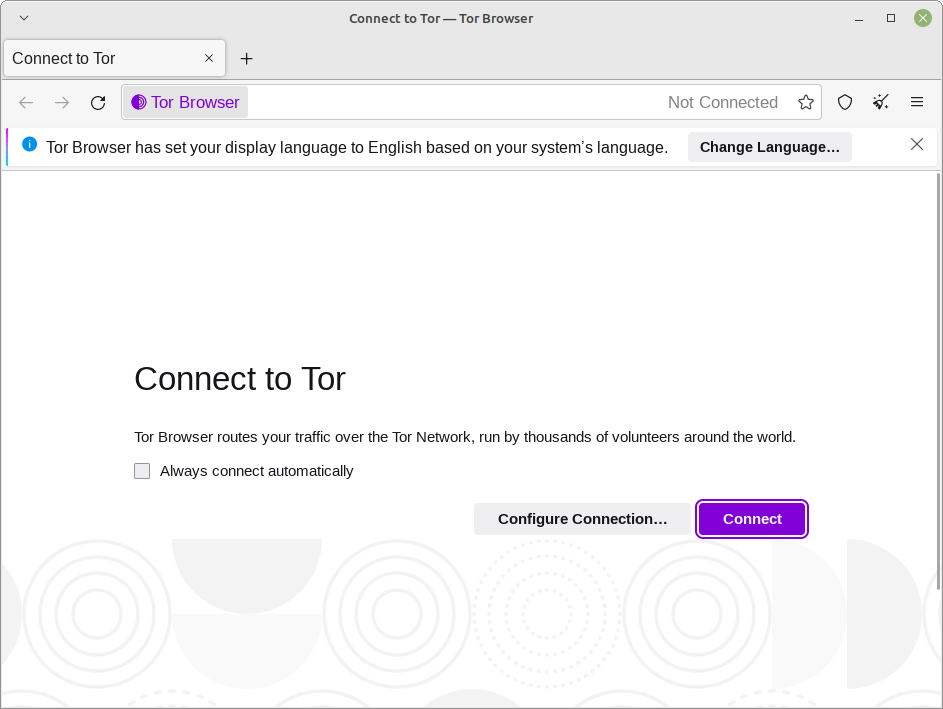

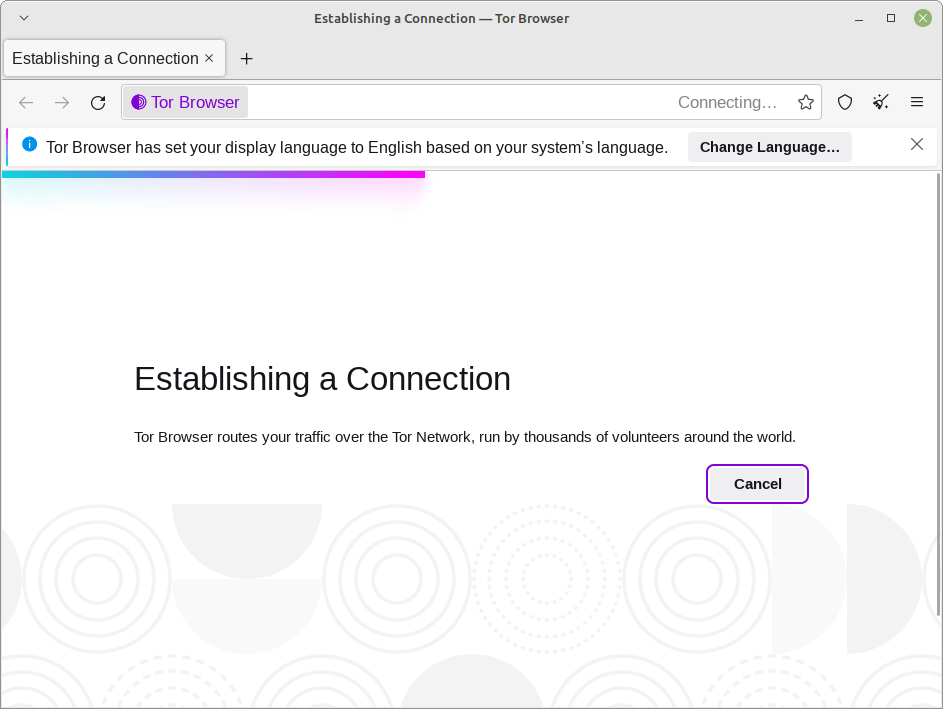

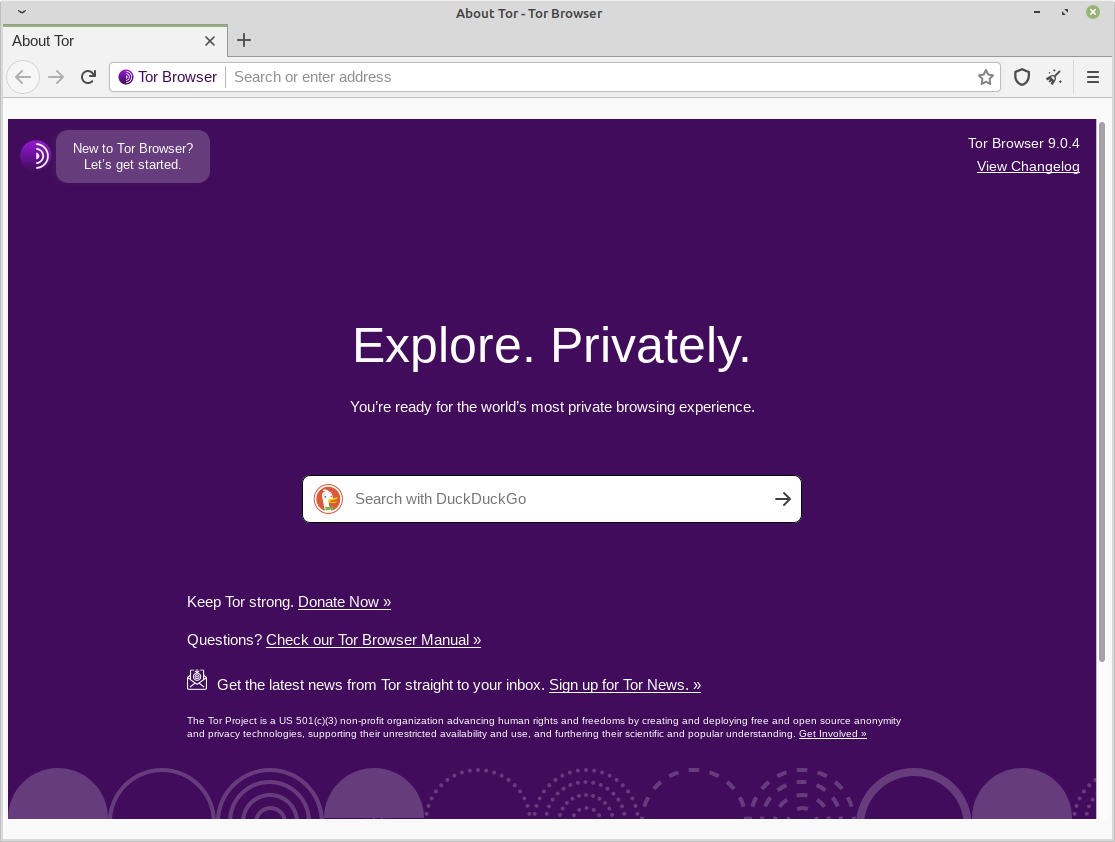

Tentative de connexion au réseau Tor. Cliquez sur « Connecter” et Tor fera le reste des réglages pour vous.

La fenêtre/l’onglet de bienvenue.

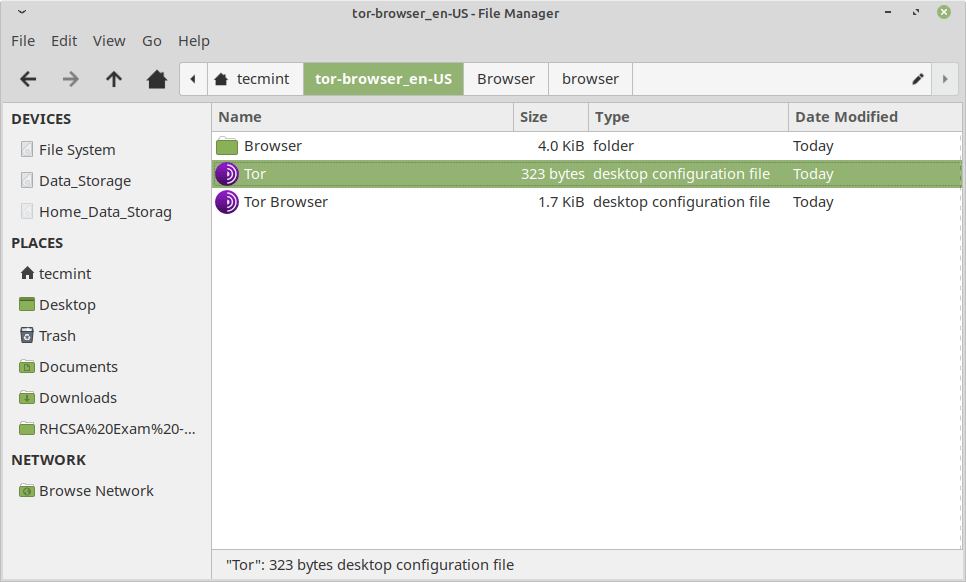

Créer un raccourci de bureau Tor sous Linux

N’oubliez pas que vous devez pointer vers le Tor script de démarrage à l’aide d’une session de texte, chaque fois que vous souhaitez exécuter Tor. De plus, un terminal sera occupé tout le temps jusqu’à ce que vous l’exécutiez. Comment surmonter cela et créer une icône de bureau/dock-bar ?

Nous devons créer tor.desktop le fichier dans le répertoire où résident les fichiers extraits.

$ touch tor.desktop

Modifiez maintenant le fichier à l’aide de votre éditeur préféré avec le texte ci-dessous. Sauvegarder et quitter. J’ai utilisé nano.

$ nano tor.desktop

#!/usr/bin/env xdg-open [Desktop Entry] Encoding=UTF-8 Name=Tor Comment=Anonymous Browse Type=Application Terminal=false Exec=/home/tecmint/Downloads/tor-browser/start-tor-browser.desktop Icon=/home/tecmint/tor-browser/Browser/browser/chrome/icons/default/default128.png StartupNotify=true Categories=Network;WebBrowser;

Note: Assurez-vous de remplacer le chemin par l’emplacement de votre navigateur tor dans ce qui précède.

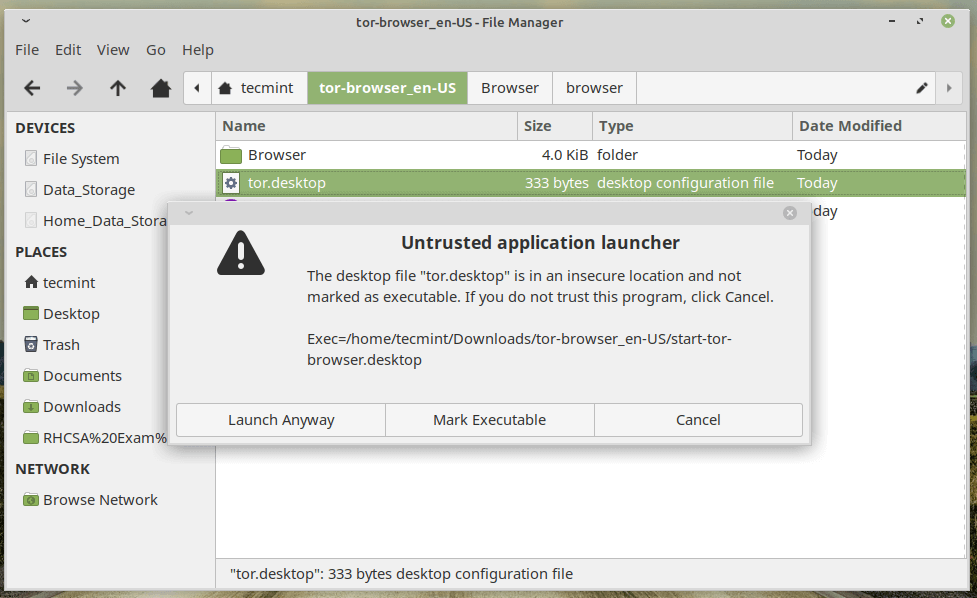

Une fois fait! double-cliquez sur le fichier tor.desktop pour lancer le navigateur Tor.

Une fois que vous avez confiance, vous remarquerez peut-être que l’icône de tor.desktop modifié.

Vous pouvez maintenant copier le tor.desktop icône pour créer un raccourci sur le bureau et le lancer.

Si vous utilisez une ancienne version de Torvous pouvez le mettre à jour à partir du À propos fenêtre.

Conclusion

Tor le navigateur est un outil indispensable à l’heure actuelle où l’organisation pour laquelle vous travaillez ne vous permet pas d’accéder à certains sites Web si vous ne voulez pas que d’autres regardent votre entreprise privée ou si vous ne voulez pas fournir votre numérique empreintes de pas à NSA.

Note: Le navigateur Tor ne fournit aucune protection contre les virus, chevaux de Troie ou autres menaces de ce type. De plus, en écrivant un article à ce sujet, nous ne voulons jamais nous livrer à des activités illégales en cachant notre identité sur Internet.

Ce message est totalement à des fins éducatives et pour toute utilisation illégale de celui-ci, ni l’auteur ni Tecmint sera responsable. Il est de la seule responsabilité de l’utilisateur.

Tor navigateur est une application merveilleuse et vous devez l’essayer. C’est tout pour le moment. Je serai de retour avec un autre article intéressant que vous allez adorer lire.

D’ici là, restez à l’écoute et connecté à Tecmint. N’oubliez pas de nous faire part de vos précieux commentaires dans notre section de commentaires ci-dessous.

![10 exemples de commandes Gzip [Compress Files in Linux]](https://media.techtribune.net/uploads/2023/06/Gzip-Command-in-Linux-238x178.png)