SSH permet à deux ordinateurs de communiquer et crypte les données partagées. Il s’agit d’une méthode couramment utilisée pour accéder en toute sécurité aux terminaux de serveurs distants et pour le transfert de fichiers.

SSH peut également être utilisé pour créer un tunnel de communication sécurisé entre ordinateurs pour transférer d’autres connexions réseau qui ne sont normalement pas cryptées, une technique appelée SSH Tunneling (ou transfert de port).

Voici quelques scénarios courants dans lesquels vous utiliserez SSH Tunnellisation ou redirection de port :

- Si le port du service distant auquel vous essayez d’accéder est bloqué dans le pare-feu.

- Vous souhaitez vous connecter en toute sécurité à un service qui n’utilise pas de manière inhérente le cryptage et bien d’autres.

Par exemple, si vous souhaitez vous connecter à une télécommande PostgreSQLName cluster de base de données s’exécutant sur le port 5432 au Serveur Amais le trafic vers ce port n’est autorisé qu’à partir de Serveur B (auquel vous avez un accès SSH). Vous pouvez acheminer le trafic via une connexion SSH (tunnel) via Serveur B pour accéder au cluster de bases de données.

Ce guide suppose que vous avez pgadmin4 et D Castor outils de gestion de base de données installés sur votre système Linux, sinon, consultez ces guides :

Configurer le tunnel SSH dans pgadmin4

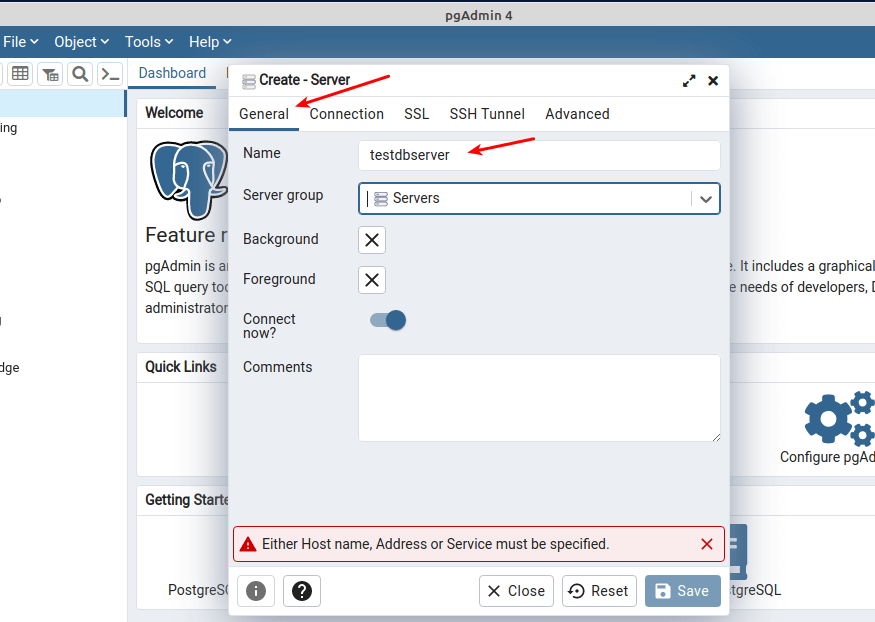

Ouvrez votre pgadmin4 application et commencez par créer une nouvelle connexion au serveur, allez dans Objets onglet, puis cliquez sur Créer et cliquez Serveur. Dans la fenêtre contextuelle, sous le Général entrez le nom du serveur comme indiqué dans la capture d’écran suivante.

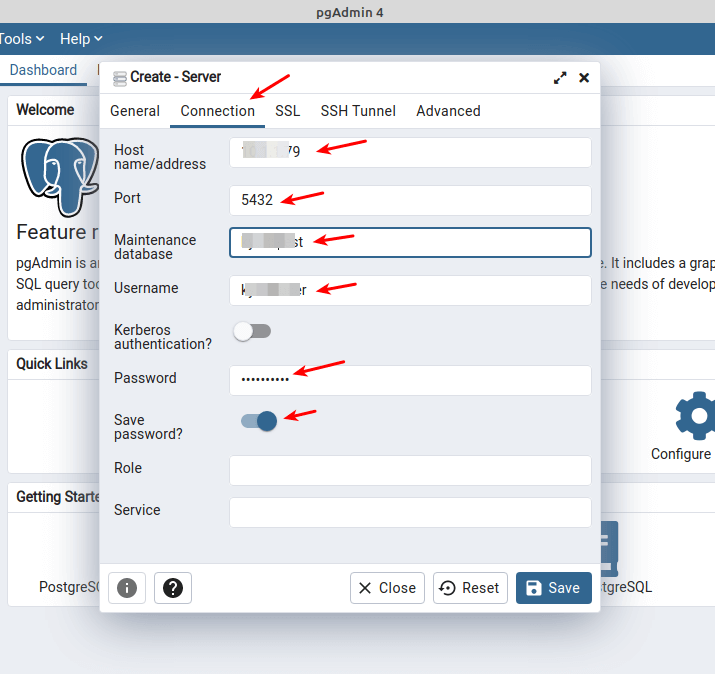

Ensuite, cliquez sur le Connexion pour saisir les paramètres de connexion à la base de données. Entrez l’adresse IP du serveur de base de données ou Nom de domaine complet (nom de domaine complet). Définissez ensuite le port, le nom de la base de données, le nom d’utilisateur de la base de données et le mot de passe de l’utilisateur.

Vous pouvez cocher Enregistrer le mot de passe pour stocker le mot de passe localement afin de ne pas être invité à le saisir chaque fois que vous tentez de vous connecter à la base de données.

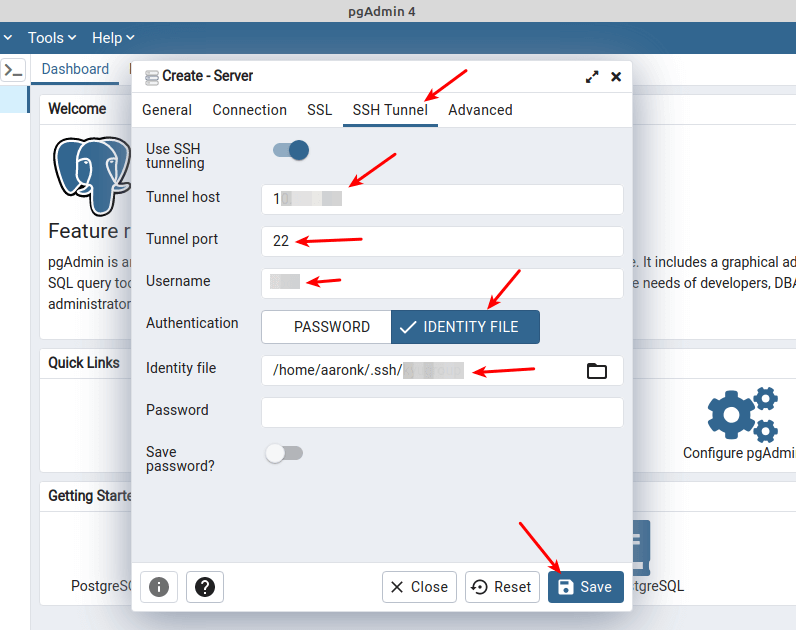

Ensuite, cliquez sur le Tunnel SSH languette. Allume le « Utiliser le tunnel SSH« , entrez l’hôte du tunnel, le port du tunnel, le nom d’utilisateur SSH. Sélectionnez ensuite le Authentification type (mot de passe ou fichier d’identité).

Nous vous recommandons d’utiliser l’authentification par clé publique, sélectionnez donc DOSSIER D’IDENTITÉ et sélectionnez le fichier de clé privée sur votre machine locale. Puis clique ENREGISTRER comme indiqué dans la capture d’écran suivante.

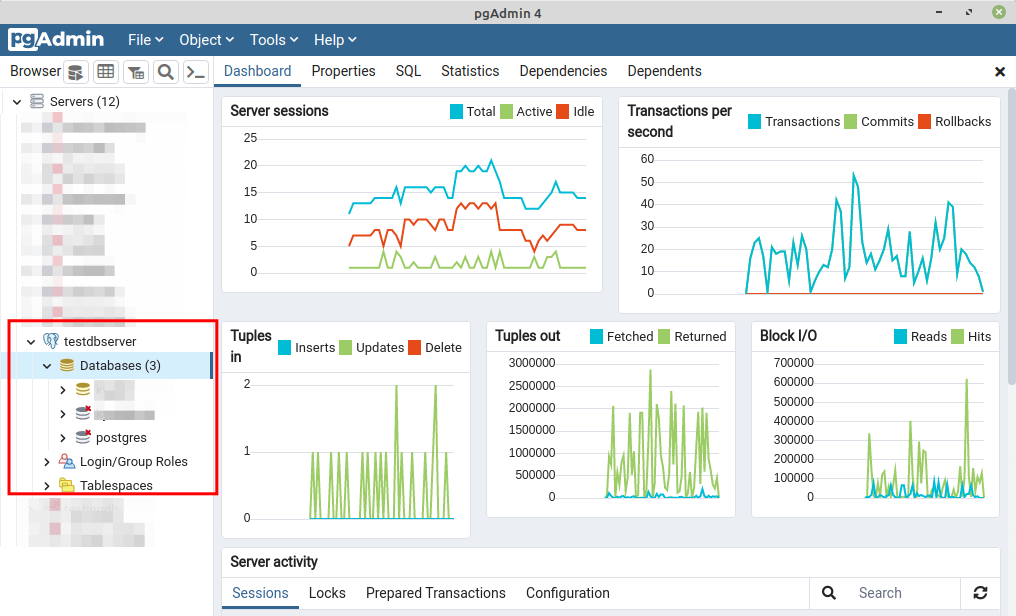

Si les paramètres et les informations d’identification fournis pour la connexion à la base de données et le tunnel SSH sont corrects et valides, la connexion au tunnel et à la base de données doit être établie avec succès.

Configurer le tunnel SSH dans DBeaver

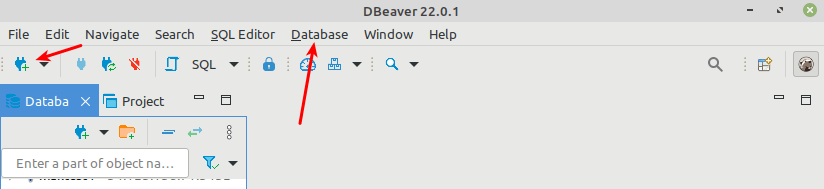

Après le lancement D Castorallez au Bases de données onglet, puis cliquez sur Nouvelle connexion à la base de données comme indiqué dans la capture d’écran suivante.

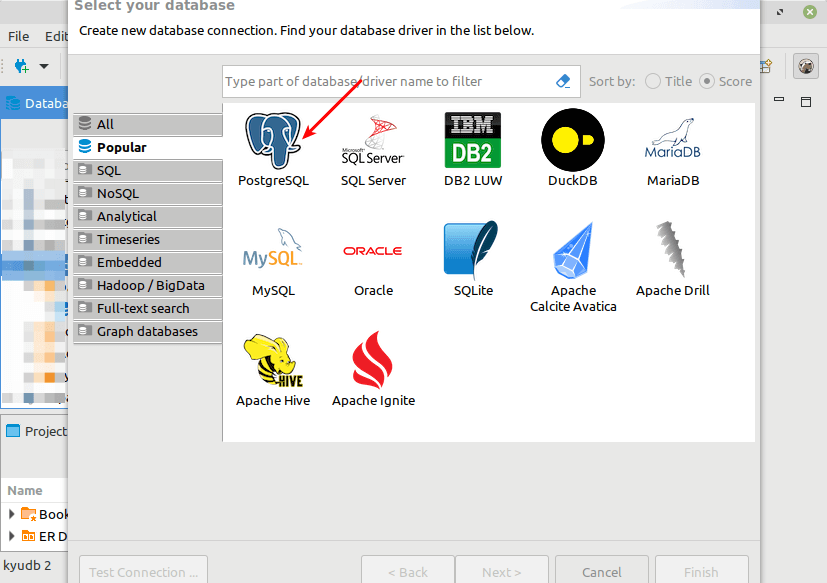

Sélectionnez votre pilote de base de données dans la liste comme indiqué dans la capture d’écran suivante, puis cliquez sur Suivant.

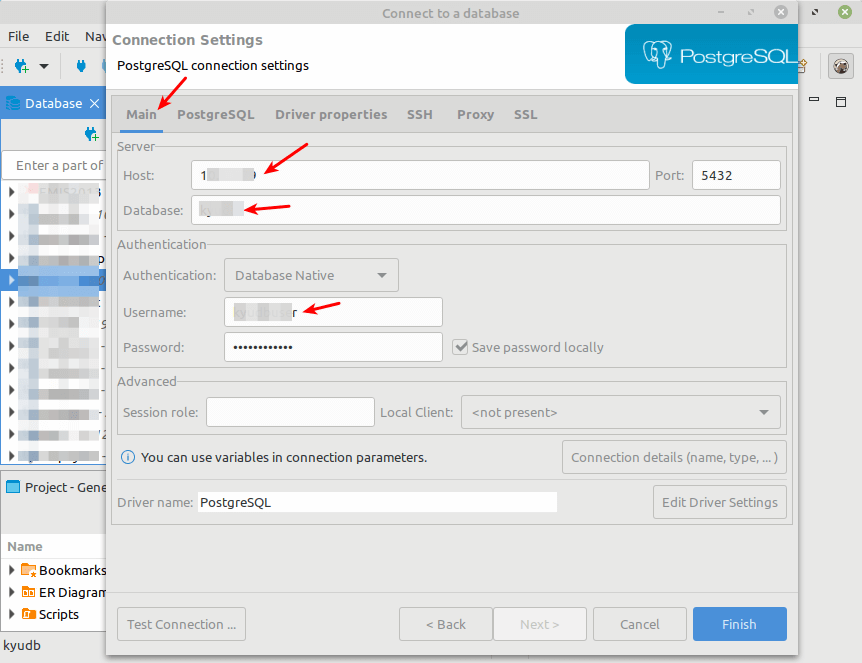

Entrez maintenant les paramètres de connexion à la base de données, l’adresse IP ou le nom de domaine complet de l’hôte de la base de données, le nom de la base de données, le nom d’utilisateur de la base de données et le mot de passe de l’utilisateur, comme indiqué dans la capture d’écran suivante. Cliquez ensuite sur le SSH pour saisir les paramètres de connexion au tunnel, comme expliqué à l’étape suivante.

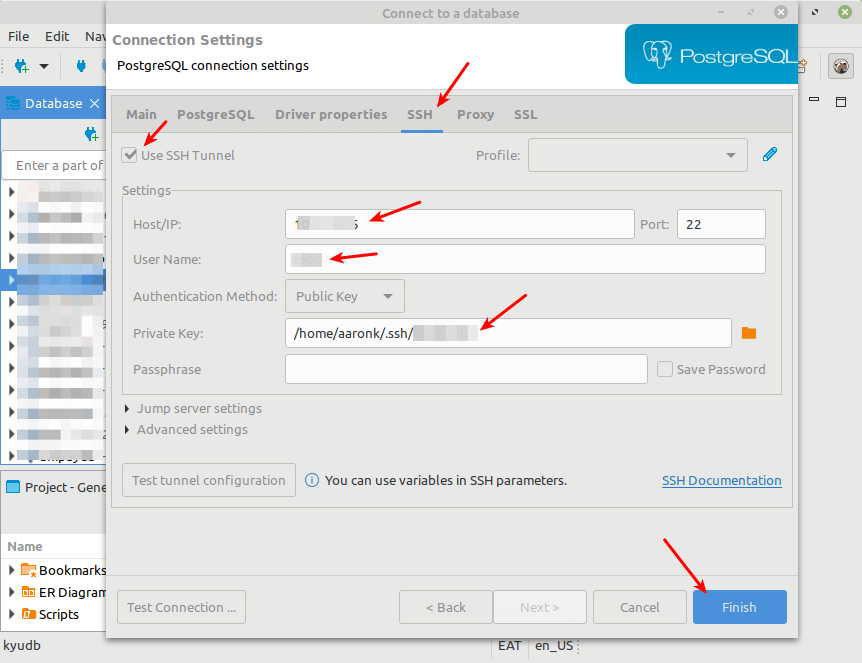

Activez SSH en cochant la case Utiliser le tunnel SSH option. Entrez l’hôte du tunnel, le port du tunnel, le nom d’utilisateur de la connexion SSH et sélectionnez le Authentification méthode.

Comme toujours, nous vous recommandons d’utiliser Publique authentification par clé. Ensuite, sélectionnez ou entrez le chemin d’accès à votre clé privée. Cliquez ensuite sur Terminer comme indiqué dans la capture d’écran suivante.

Noter: Si votre clé privée a une phrase de passe, vous devez la fournir.

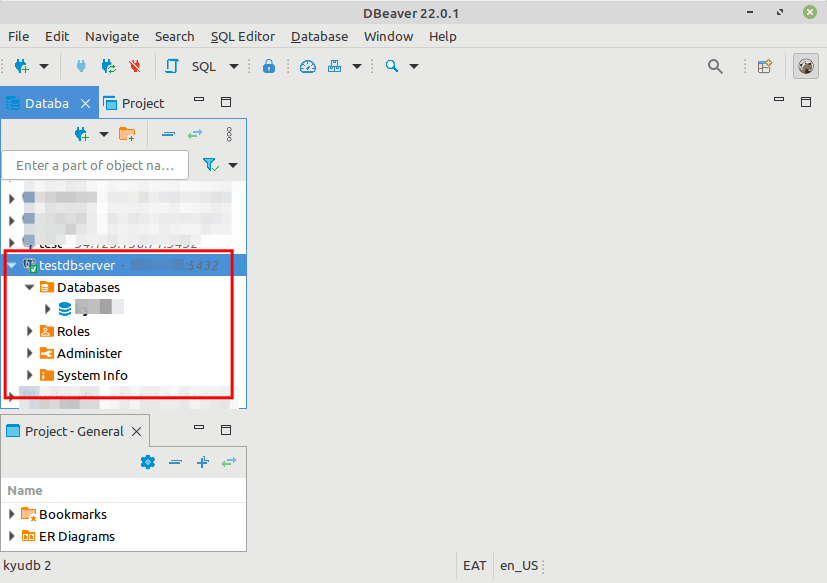

Si votre connexion à la base de données et les paramètres du tunnel SSH sont corrects et valides, la connexion devrait réussir. Vous pouvez désormais travailler en toute sécurité avec votre base de données distante.

Pour plus d’informations, consultez le documentation pgadmin4 ou Documentation de connexion DBeaver SSH.

Si vous appréciez ce que nous faisons ici sur TecMint, vous devriez considérer :

TecMint est le site communautaire à la croissance la plus rapide et le plus fiable pour tout type d’articles, de guides et de livres Linux sur le Web. Des millions de personnes visitent TecMint ! pour rechercher ou parcourir les milliers d’articles publiés accessibles GRATUITEMENT à tous.

Si vous aimez ce que vous lisez, pensez à nous acheter un café (ou 2) en signe d’appréciation.

Nous sommes reconnaissants pour votre soutien sans fin.

![10 exemples de commandes Gzip [Compress Files in Linux]](https://media.techtribune.net/uploads/2023/06/Gzip-Command-in-Linux-238x178.png)