Les délais d’expiration SSH dus à l’inactivité peuvent être assez irritants. Cela vous oblige généralement à rétablir la connexion et à tout recommencer.

Heureusement, vous pouvez facilement augmenter le délai d’expiration SSH et maintenir votre session SSH en vie même après une certaine inactivité. Cela se produit lorsque le serveur ou le client envoie des paquets nuls à l’autre système pour maintenir la session active.

Lecture connexe: Comment sécuriser et durcir le serveur OpenSSH

Voyons maintenant comment augmenter le délai d’expiration de la connexion SSH sous Linux.

Augmentez le délai de connexion SSH

Sur le serveur, dirigez-vous vers le /etc/ssh/sshd_config fichier de configuration.

$ sudo vi /etc/ssh/sshd_config

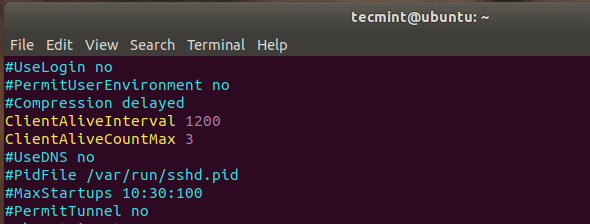

Faites défiler et recherchez les paramètres suivants:

#ClientIntervalAlive #ClientAliveCountMax

le ClientIntervalAlive Le paramètre spécifie la durée en secondes pendant laquelle le serveur attendra avant d’envoyer un paquet nul au système client pour maintenir la connexion active.

D’un autre côté, le ClientAliveCountMax Le paramètre définit le nombre de messages clients actifs qui sont envoyés sans recevoir de messages du client. Si cette limite est atteinte pendant l’envoi des messages, le sshd le démon abandonnera la session, mettant ainsi fin à la session ssh.

La valeur de timeout est donnée par le produit des paramètres ci-dessus, c’est-à-dire

Timeout value = ClientIntervalAlive * ClientAliveCountMax

Par exemple, supposons que vous ayez défini vos paramètres comme indiqué:

ClientIntervalAlive 1200 ClientAliveCountMax 3

le Temps libre la valeur sera 1200 secondes * 3 = 3600 secondes. C’est l’équivalent de 1 heure, ce qui implique que votre session ssh restera active pendant une période d’inactivité de 1 heure sans tomber.

Vous pouvez également obtenir le même résultat en spécifiant le ClientIntervalAlive paramètre seul.

ClientIntervalAlive 3600

Une fois terminé, rechargez le OpenSSH démon pour que les modifications prennent effet.

$ sudo systemctl reload sshd

Conclusion

En tant que Mesure de sécurité SSH, il est toujours conseillé de ne pas définir la valeur du délai d’expiration SSH sur une valeur énorme. C’est pour empêcher quelqu’un de passer et de détourner votre session lorsque vous êtes absent pendant une longue période. Et c’est tout pour ce sujet.

Si vous appréciez ce que nous faisons ici sur TecMint, vous devriez considérer:

TecMint est le site communautaire à la croissance la plus rapide et le plus fiable pour tout type d’articles, guides et livres Linux sur le Web. Des millions de personnes visitent TecMint! pour rechercher ou parcourir les milliers d’articles publiés disponibles GRATUITEMENT pour tous.

Si vous aimez ce que vous lisez, pensez à nous acheter un café (ou 2) en signe d’appréciation.

Nous vous remercions de votre soutien sans fin.

.

![10 exemples de commandes Gzip [Compress Files in Linux]](https://media.techtribune.net/uploads/2023/06/Gzip-Command-in-Linux-238x178.png)