Dans la première partie de l’article de la série Nagios, nous avons expliqué en détail comment installer et configurer la dernière version de Noyau de Nagios et Plugins NagiosName dans les distributions basées sur RHEL telles que Flux CentOS, Rocheux Linux, AlmaLinux, et Feutre.

Dans cet article, nous allons vous montrer comment ajouter un Linux distant machine et ses services à la Surveillance du noyau de Nagios hôte utilisant NRPE (Exécuteur de plug-in distant Nagios) agent.

Nous espérons que vous avez déjà Noyau de Nagios installé et fonctionne correctement. Si ce n’est pas le cas, veuillez utiliser le guide d’installation suivant pour l’installer sur le système.

Si vous envisagez d’ajouter une télécommande les fenêtres hôte de la Nagios serveur de surveillance, utilisez le guide suivant :

Une fois que vous l’avez installé, vous pouvez poursuivre l’installation du NRPE agent sur votre Linux distant hôte. Avant d’aller plus loin, laissez-nous vous donner une brève description de NRPE.

Qu’est-ce que le NRPE ?

La NRPE (Exécuteur de plug-in distant Nagios) plugin vous permet de surveiller n’importe quelle télécommande Linux/Unix services, périphériques réseau ou ressources telles que Charge du processeur, Échanger, Utilisation de la mémoire, Utilisateurs en ligneetc. sur des machines Linux locales/distantes.

Après tout, ces ressources locales ne sont pas pour la plupart exposées à des machines externes, un NRPE L’agent doit être installé et configuré sur les machines distantes.

Noter: Le NRPE l’addon nécessite que Plugins NagiosName doit être installé sur la machine Linux distante. Sans ceux-ci, le NRPE démon ne fonctionnera pas et ne surveillera rien.

Installation du plugin NRPE dans le serveur Nagios et l’hôte Linux distant

Pour utiliser le NRPEvous devrez effectuer des tâches supplémentaires à la fois sur Serveur de surveillance Nagios et le Hôte Linux distant sur lequel le NRPE est installé. Nous couvrirons les deux parties de l’installation séparément.

Installation des plugins Nagios et NRPE sur un hôte Linux distant

Veuillez utiliser les instructions ci-dessous pour installer Plugins NagiosName et NRPE démon sur le Hôte Linux distant.

Étape 1 : Installer les dépendances requises

Nous devons installer les bibliothèques requises comme gcc, glibc, glibc-commun, et GD et ses bibliothèques de développement à l’aide du gestionnaire de packages yum.

# yum install -y gcc glibc glibc-common gd gd-devel make net-snmp openssl-devel tar wget

Étape 2 : Créer un utilisateur Nagios

Créez un nouveau compte utilisateur nagios et définissez un mot de passe.

# useradd nagios # passwd nagios

Étape 3 : Installer les plugins Nagios

Créez un répertoire pour l’installation du plugin nagios et tous ses futurs téléchargements.

# mkdir /root/nagios # cd /root/nagios

À présent télécharger les derniers plugins Nagios package avec la commande wget.

# wget https://nagios-plugins.org/download/nagios-plugins-2.3.3.tar.gz

Étape 4 : Extrayez les plugins Nagios

Exécutez la commande tar suivante pour extraire l’archive tar du code source.

# tar -xvf nagios-plugins-2.3.3.tar.gz

Après, l’extraction d’un nouveau dossier apparaîtra dans ce répertoire.

# ls -l total 2724 drwxr-xr-x. 15 root root 4096 Mar 11 2020 nagios-plugins-2.3.3 -rw-r--r--. 1 root root 2782610 Mar 11 2020 nagios-plugins-2.3.3.tar.gz

Étape 5 : Compiler et installer les plugins Nagios

Ensuite, compilez et installez les plugins nagios en utilisant les commandes suivantes

# cd nagios-plugins-2.3.3 # ./configure # make # make install

Définissez les autorisations sur le répertoire du plugin à l’aide de la commande chown.

# chown nagios.nagios /usr/local/nagios # chown -R nagios.nagios /usr/local/nagios/libexec

Étape 6 : Installation du plug-in NRPE

Pour installer le plugin nrpe, commencez par télécharger le dernier plugin NRPE ou utilisez la commande wget suivante.

# cd /root/nagios # wget https://github.com/NagiosEnterprises/nrpe/releases/download/nrpe-4.0.2/nrpe-4.0.2.tar.gz

Décompressez l’archive du code source NRPE.

# tar xzf nrpe-4.0.2.tar.gz # cd nrpe-4.0.2

Compilez et installez le NRPE Ajouter.

# ./configure # make all

Noter: Si vous obtenez l’erreur suivante lors de l’exécution de ‘fait tout‘ commande:

In file included from ../include/common.h:34,

from ./nrpe.c:38:

/usr/include/openssl/err.h:413:15: note: declared here

413 | unsigned long ERR_get_error_line_data(const char **file, int *line,

| ^~~~~~~~~~~~~~~~~~~~~~~

/usr/bin/ld: /tmp/ccWQBjHb.o: in function `init_ssl':

/root/nagios/nrpe-4.0.2/src/./nrpe.c:474: undefined reference to `get_dh2048'

collect2: error: ld returned 1 exit status

make[1]: *** [Makefile:48: nrpe] Error 1

Ensuite, vous devez désactiver SSL pour la configuration nrpe avec ./configure --disable-ssl drapeau comme indiqué.

# ./configure --disable-ssl # make all

Ensuite, installez le démon du plug-in NRPE et des exemples de fichiers de configuration.

# make install-plugin # make install-daemon # make install-config

Installez le NRPE démon sous systemd en tant que service.

# make install-init

Étape 7 : Configuration du plug-in NRPE

Ouvert /usr/local/nagios/etc/nrpe.cfg fichier et ajouter le hôte local et adresse IP de la Serveur de surveillance Nagios.

allowed_hosts=127.0.0.1,192.168.102

Ensuite, activez et redémarrez le service nrpe.

# systemctl enable nrpe # systemctl restart nrpe

Étape 8 : Ouvrir le port NRPE dans le pare-feu

Assurez-vous que le Pare-feu sur la machine locale permettra au NRPE démon accessible à partir de serveurs distants. Pour ce faire, exécutez la commande iptables suivante.

# firewall-cmd --zone=public --add-port=5666/tcp # firewall-cmd --zone=public --add-port=5666/tcp --permanent

Étape 8 : Vérifier le démon NRPE localement

Exécutez la commande netstat suivante pour vérifier que le démon NRPE fonctionne correctement sous systemd.

# netstat -at | grep nrpe OR # netstat -na | grep "5666" tcp 0 0 0.0.0.0:nrpe 0.0.0.0:* LISTEN tcp6 0 0 [::]:nrpe [::]:* LISTEN

Si vous obtenez une sortie similaire à ce qui précède, cela signifie qu’il fonctionne correctement. Si ce n’est pas le cas, assurez-vous de vérifier les éléments suivants.

- Assurez-vous de vérifier que l’entrée nrpe est correctement ajoutée dans le/etc/service dossier.

- La allow_hosts contient une entrée pour « nagios_ip_address » dans le /usr/local/nagios/etc/nrpe.cfg dossier.

- Vérifiez les erreurs dans le journal du système fichiers pour environ nrpe et régler ces problèmes.

Ensuite, vérifiez que le démon NRPE fonctionne correctement en exécutant le « check_nrpe” qui a été installée précédemment à des fins de test.

# /usr/local/nagios/libexec/check_nrpe -H 127.0.0.1

Vous obtiendrez la chaîne suivante à l’écran, elle vous indique quelle version de NRPE est installée :

NRPE v4.0.2

Étape 9 : Personnalisez les commandes NRPE

Le fichier de configuration NRPE par défaut qui a été installé contient plusieurs définitions de commandes qui seront utilisées pour surveiller cette machine. L’exemple de fichier de configuration se trouve à.

# vi /usr/local/nagios/etc/nrpe.cfg

Voici les définitions de commande par défaut qui se trouvent au bas du fichier de configuration. Pour le moment, nous supposons que vous utilisez ces commandes. Vous pouvez les vérifier en utilisant les commandes suivantes.

# /usr/local/nagios/libexec/check_nrpe -H 127.0.0.1 -c check_users USERS OK - 1 users currently logged in |users=1;5;10;0

# /usr/local/nagios/libexec/check_nrpe -H 127.0.0.1 -c check_load OK - load average: 3.90, 4.37, 3.94|load1=3.900;15.000;30.000;0; load5=4.370;10.000;25.000;0; load15=3.940;5.000;20.000;0;

# /usr/local/nagios/libexec/check_nrpe -H 127.0.0.1 -c check_hda1 DISK OK - free space: /boot 154 MB (84% inode=99%);| /boot=29MB;154;173;0;193

# /usr/local/nagios/libexec/check_nrpe -H 127.0.0.1 -c check_total_procs PROCS CRITICAL: 297 processes

# /usr/local/nagios/libexec/check_nrpe -H 127.0.0.1 -c check_zombie_procs PROCS OK: 0 processes with STATE = Z

Vous pouvez modifier et ajouter de nouvelles définitions de commande en modifiant le fichier de configuration NRPE. Enfin, vous avez installé et configuré avec succès l’agent NRPE sur le Hôte Linux distant.

Il est maintenant temps d’installer un NRPE composant et ajouter des services à votre Serveur de surveillance Nagios…

Installation de NRPE sur Nagios Monitoring Server

Connectez-vous maintenant à votre Serveur de surveillance Nagios. Ici, vous devrez faire les choses suivantes :

- Installez le check_nrpe brancher.

- Créer un Définition de la commande Nagios en utilisant le check_nrpe brancher.

- Créer un Hôte Nagios et ajouter des définitions de service pour surveiller la hôte Linux distant.

Étape 1 : Installer le plugin NRPE dans Nagios

Allez dans le répertoire de téléchargement de nagios et télécharger le dernier plugin NRPE ou utilisez ce qui suit wget commande.

# cd /root/nagios # wget https://github.com/NagiosEnterprises/nrpe/releases/download/nrpe-4.0.2/nrpe-4.0.2.tar.gz

Décompressez l’archive du code source NRPE.

# tar xzf nrpe-4.0.2.tar.gz # cd nrpe-4.0.2

Compilez et installez l’addon NRPE.

# ./configure # make all # make install-plugin # make install-daemon # make install-init

Étape 2 : Vérifier le démon NRPE à distance

Assurez-vous que le check_nrpe plugin peut communiquer avec le NRPE démon sur la télécommande Linux hôte. Ajouter le adresse IP dans la commande ci-dessous avec l’adresse IP de votre Linux distant hôte.

# /usr/local/nagios/libexec/check_nrpe -H <remote_linux_ip_address>

Vous obtiendrez une chaîne qui vous indique quelle version de NRPE est installée sur l’hôte distant, comme ceci :

NRPE v4.0.2

Si vous recevez une erreur de délai d’attente du plug-in, vérifiez les éléments suivants.

- Assurez-vous que votre pare-feu ne bloque pas la communication entre le hôte distant et le hôte de surveillance.

- Assurez-vous que le NRPE démon est installé correctement sous systemd.

- Assurez-vous que le Linux distant les règles de pare-feu de l’hôte bloquent serveur de surveillance de communiquer avec le NRPE démon.

Ajout d’un hôte Linux distant au serveur de surveillance Nagios

Pour ajouter un hôte distant, vous devez créer deux nouveaux fichiers « hosts.cfg » et « services.cfg » sous le « /usr/local/nagios/etc/ » lieu.

Étape 1 : Création du fichier d’hôte et de services Nagios

# cd /usr/local/nagios/etc/ # touch hosts.cfg # touch services.cfg

Ajoutez maintenant ces deux fichiers au fichier de configuration principal de Nagios. Ouvrez le nagios.cfg fichier avec n’importe quel éditeur.

# vi /usr/local/nagios/etc/nagios.cfg

Ajoutez maintenant les deux fichiers nouvellement créés comme indiqué ci-dessous.

# You can specify individual object config files as shown below: cfg_file=/usr/local/nagios/etc/hosts.cfg cfg_file=/usr/local/nagios/etc/services.cfg

Étape 2 : Configurer l’hôte Nagios et le fichier de services

Ouvert hosts.cfg fichier et ajouter le nom du modèle d’hôte par défaut et définir des hôtes distants comme indiqué ci-dessous. Assurez-vous de remplacer nom_hôte, aliaset adresse avec les détails de votre serveur hôte distant.

# vi /usr/local/nagios/etc/hosts.cfg

## Default Linux Host Template ##

define host{

name linux-box ; Name of this template

use generic-host ; Inherit default values

check_period 24x7

check_interval 5

retry_interval 1

max_check_attempts 10

check_command check-host-alive

notification_period 24x7

notification_interval 30

notification_options d,r

contact_groups admins

register 0 ; DONT REGISTER THIS - ITS A TEMPLATE

}

## Default

define host{

use linux-box ; Inherit default values from a template

host_name tecmint ; The name we're giving to this server

alias CentOS 6 ; A longer name for the server

address 5.175.142.66 ; IP address of Remote Linux host

}

Prochaine ouverture services.cfg fichier et ajoutez les services suivants à surveiller.

# vi /usr/local/nagios/etc/services.cfg

define service{

use generic-service

host_name tecmint

service_description CPU Load

check_command check_nrpe!check_load

}

define service{

use generic-service

host_name tecmint

service_description Total Processes

check_command check_nrpe!check_total_procs

}

define service{

use generic-service

host_name tecmint

service_description Current Users

check_command check_nrpe!check_users

}

define service{

use generic-service

host_name tecmint

service_description SSH Monitoring

check_command check_nrpe!check_ssh

}

define service{

use generic-service

host_name tecmint

service_description FTP Monitoring

check_command check_nrpe!check_ftp

}

Étape 3 : Configuration de la définition de commande NRPE

Maintenant, la définition de la commande NRPE doit être créée dans commandes.cfg dossier.

# vi /usr/local/nagios/etc/objects/commands.cfg

Ajoutez la définition de commande NRPE suivante au bas du fichier.

###############################################################################

# NRPE CHECK COMMAND

#

# Command to use NRPE to check remote host systems

###############################################################################

define command{

command_name check_nrpe

command_line $USER1$/check_nrpe -H $HOSTADDRESS$ -c $ARG1$

}

Enfin, vérifiez les fichiers de configuration de Nagios pour toute erreur.

# /usr/local/nagios/bin/nagios -v /usr/local/nagios/etc/nagios.cfg Total Warnings: 0 Total Errors: 0

Enfin, redémarrez Nagios pour appliquer les changements de configuration récents :

# systemctl restart nagios

Étape 4 : Superviser Linux à distance dans Nagios

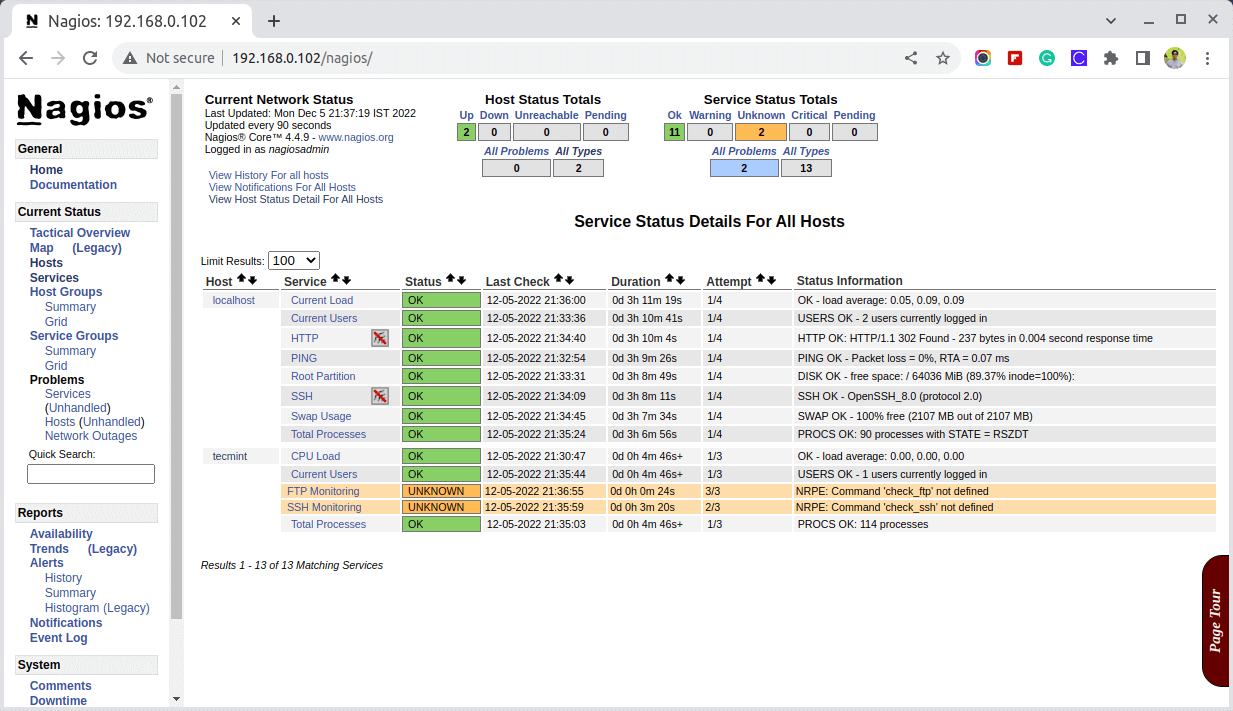

Allez maintenant au Web de surveillance Nagios l’interface à « http://adresse-IP-de-votre-serveur/nagios » ou « http://FQDN/nagios” et indiquez le nom d’utilisateur « nagiosadmin » et le mot de passe. Vérifiez que le Hôte Linux distant a été ajouté et fait l’objet d’un suivi.

Conclusion

C’est ça! pour l’instant, dans mon prochain article, je vais vous montrer comment ajouter un Hôte Windows à Serveur de surveillance Nagios. Si vous rencontrez des difficultés lors de l’ajout de l’hôte distant à Nagios.

Veuillez commenter vos questions ou votre problème via la section des commentaires, jusque-là, restez à l’écoute Tecmint.com pour plus d’articles aussi précieux.

![10 exemples de commandes Gzip [Compress Files in Linux]](https://media.techtribune.net/uploads/2023/06/Gzip-Command-in-Linux-238x178.png)