L’utilisation principale des ordinateurs sous quelque forme que ce soit, qu’il s’agisse d’un téléphone mobile, d’un ordinateur personnel, d’un poste de travail ou d’un serveur offrant des services sur Internet, est le stockage et la manipulation de données et la génération d’informations pour soutenir notre vie quotidienne. La confidentialité et la sécurité des données ou des informations sont primordiales dans notre utilisation ou notre interaction avec les ordinateurs, que ces entités soient au repos (en stockage) ou en transit.

Même en tant qu’utilisateur Linux débutant ou intermédiaire, il vous sera utile de toujours utiliser votre ordinateur portable, votre poste de travail ou votre VPS dans le cloud en pensant à la sécurité. Nous avons préparé une liste de fonctionnalités et d’outils de sécurité pour vous permettre de commencer à comprendre et à pratiquer la sécurité sur n’importe quel système d’exploitation Linux.

Nous commençons par les autorisations de fichiers.

1. Autorisations de fichiers Linux

Dans les systèmes d’exploitation de type Unix tels que les systèmes Linux, tout est un fichier. Les autorisations de fichiers sont donc le fondement de la sécurité dans le système de fichiers Linux.

Pour chaque fichier d’un système Linux, des autorisations sont attribuées à ces trois classes d’autorisation : le propriétaire du fichier, le propriétaire du groupe et les autres. Et il existe trois autorisations de base : lis, écrivezet exécuter. Chaque classe d’autorisation peut avoir toutes ou aucune des autorisations sur un fichier.

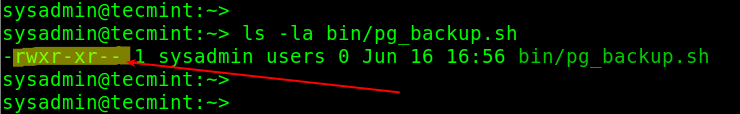

Pour lister les permissions d’un fichier, vous pouvez utiliser la commande ls avec le -la drapeaux comme suit.

$ ls -la bin/pg_backup.sh

Pour en savoir plus sur les autorisations de fichiers, consultez ces guides :

2. Commande Sudo

La commande sudo est une commande cruciale sur les systèmes Linux. Il vous permet d’exécuter d’autres commandes avec les privilèges d’un autre utilisateur, normalement en tant qu’utilisateur disposant d’un niveau d’autorisation supérieur sur le système. Par exemple, le super utilisateur système ou l’utilisateur root. L’utilisateur invoquant sudo est généralement invité à entrer son mot de passe pour terminer le processus.

La plupart des distributions Linux sont livrées avec le sudo commande installée et généralement, l’utilisateur administratif par défaut créé lors de l’installation du système est configuré pour appeler sudo. Sur certaines distributions, vous pouvez configurer manuellement un compte d’utilisateur pour appeler le sudo commande.

Il permet à un utilisateur d’effectuer des tâches telles que l’installation ou la suppression de packages, la création d’autres comptes d’utilisateurs, l’accès aux fichiers et répertoires appartenant à l’utilisateur root, et bien plus encore. Mais tout dépend de ce qu’un administrateur système a configuré un compte d’utilisateur sudo pour effectuer sur un système Linux.

Pour plus d’informations sur le sudo commande, consultez ces guides :

Enfin, vous pouvez lire sa page de manuel en exécutant la commande suivante :

$ man sudo

3. Commande Su

Le but premier de la su La commande est d’autoriser un utilisateur privilégié à basculer vers le compte d’un autre utilisateur. Idéalement, cela permettra à un compte d’utilisateur d’exécuter des commandes avec un utilisateur et un ID de groupe de remplacement, en fournissant le mot de passe de l’utilisateur de remplacement. Dans la plupart des cas, il peut être invoqué avec la commande sudo pour passer au compte d’utilisateur root afin d’exécuter certaines tâches administratives.

Pour mieux comprendre cette commande, lisez sa page de manuel :

$ man su

4. Outils de sauvegarde et de récupération de données sous Linux

La sauvegarde des données est un moyen traditionnel d’assurer la sécurité des données. Par conséquent, l’utilisation d’outils de sauvegarde va de soi. Pour éviter la perte de données lorsque vous perdez un ordinateur ou qu’un sinistre se produit, vous devez toujours conserver une sauvegarde de vos données critiques, soit localement, soit de préférence dans le cloud. Les outils de sauvegarde vont de pair avec les outils de récupération de données.

Il existe de nombreux outils de sauvegarde de données que vous pouvez exploiter sur les distributions Linux. La plupart des distributions, sinon toutes, sont livrées par défaut avec des outils de sauvegarde et de récupération. Recherchez simplement un outil de sauvegarde via le menu système et apprenez à l’utiliser.

Voici quelques outils de sauvegarde Linux utiles avec lesquels vous pouvez commencer :

5. ClamAV

Un autre outil de sécurité clé pour les systèmes Linux est ClamAV, qui est un moteur antivirus multiplateforme open source pour détecter les chevaux de Troie, les virus, les logiciels malveillants et autres menaces malveillantes dans les fichiers. Il fonctionne sur les systèmes Linux, Windows et Mac OS X, ainsi que sur d’autres systèmes de type Unix.

Il existe de nombreux autres logiciels antivirus que vous pouvez utiliser sur les systèmes Linux, lisez plus dans cet article – 8 meilleurs programmes antivirus gratuits pour Linux.

6. OpenSSH

Au fur et à mesure que vous avancez dans votre voyage Linux, vous atteindrez un point où vous devrez commencer à interagir avec des systèmes Linux distants, par exemple, un VPS dans le cloud. Le moyen le plus sûr et le plus recommandé pour y parvenir consiste à SSH (court pour Enveloppe de protection).

OpenSSH est un programme client-serveur largement utilisé pour l’accès à distance. Un client (appelé chut) s’exécute sur votre ou vos machines locales et établit un tunnel de communication sécurisé avec le serveur (appelé sshd ou démon ssh) qui s’exécute en tant que service (ou en continu) sur l’ordinateur distant, écoutant les demandes d’accès.

Il prend en charge diverses méthodes d’authentification, notamment les mots de passe (non recommandés) et l’authentification par clé publique (fortement recommandée).

Voici quelques guides utiles sur ssh :

Il existe plusieurs autres outils d’accès à distance que vous découvrirez, vous pouvez commencer ici : 11 meilleurs outils pour accéder au bureau Linux à distance.

7. Outils de chiffrement/déchiffrement des données

Le cryptage est un principe moderne de sécurité des données. Il vous permet de dissimuler des données ou des informations de manière à ce qu’elles apparaissent aléatoires (et dénuées de sens) et ne soient accessibles qu’aux seules parties autorisées. Cela implique l’utilisation d’algorithmes de cryptographie pour chiffrer les données et de clés secrètes pour les déchiffrer.

Vous pouvez chiffrer les données au repos (lorsqu’elles sont stockées sur disque) ou en transit (par exemple entre le navigateur d’un utilisateur et un serveur contenant les fichiers d’un site Web sur Internet).

Il existe plusieurs outils de chiffrement sur les systèmes d’exploitation Linux à utiliser en particulier pour le chiffrement de disque. Une grande majorité des outils de sauvegarde modernes offrent également des capacités de cryptage des données pour une sécurité supplémentaire.

Vérifier:

8. Maintenir votre système Linux à jour

De plus, il ne s’agit pas d’une fonctionnalité ou d’un outil, mais d’une bonne pratique. Gardez toujours à jour tous les logiciels installés sur votre ordinateur, directement depuis le système d’exploitation. Les dernières mises à jour logicielles sont généralement livrées avec des correctifs pour les bogues qui pourraient potentiellement exposer votre machine Linux à la menace des cybercriminels. Vous pouvez atténuer les risques de sécurité liés aux logiciels en installant toujours les dernières mises à jour disponibles.

C’est ça! Prenez votre temps et explorez ces fonctionnalités et outils en profondeur, vous pouvez nous contacter à ce sujet via le formulaire de commentaire ci-dessous. Si vous êtes un expert Linux, ajoutez votre voix et dites-nous ce que vous pensez de cet article, le tout dans les commentaires.

Si vous appréciez ce que nous faisons ici sur TecMint, vous devriez considérer :

TecMint est le site communautaire à la croissance la plus rapide et le plus fiable pour tout type d’articles, de guides et de livres Linux sur le Web. Des millions de personnes visitent TecMint ! pour rechercher ou parcourir les milliers d’articles publiés accessibles GRATUITEMENT à tous.

Si vous aimez ce que vous lisez, pensez à nous acheter un café (ou 2) en signe d’appréciation.

Nous sommes reconnaissants pour votre soutien sans fin.

![10 exemples de commandes Gzip [Compress Files in Linux]](https://media.techtribune.net/uploads/2023/06/Gzip-Command-in-Linux-238x178.png)