Votre navigateur Web peut stocker des données sensibles, y compris des noms d’utilisateur, des mots de passe et des cookies de session en texte clair en mémoire, selon zeev Ben Porat, chercheur en sécurité chez CyberArk.

La plupart des navigateurs Web basés sur Chromium semblent être affectés, y compris Google Chrome. Microsoft Edge a été testé pour la faiblesse et il a également été affecté par elle. Un test rapide sur un système Windows 11 local a confirmé que des navigateurs tels que Brave et le navigateur Web Firefox de Mozilla sont également affectés par le problème.

L’accès physique à la machine cible n’est pas requis, car l’accès à distance ou l’accès au logiciel en cours d’exécution sur la machine cible est suffisant pour extraire les données. L’extraction peut être effectuée à partir de n’importe quel processus non élevé qui s’exécute sur la même machine.

Bien qu’il soit nécessaire pour l’utilisateur d’entrer des données d’identification telles que les noms d’utilisateur et les mots de passe avant de pouvoir les extraire, Zeev Ben Porat note qu’il est possible de « charger en mémoire tous les mots de passe stockés dans le gestionnaire de mots de passe ».

La sécurité de l’authentification à deux facteurs peut ne pas non plus être suffisante pour protéger les comptes d’utilisateurs, si les données des cookies de session sont également présentes en mémoire ; l’extraction des données peut conduire à des attaques de détournement de session utilisant les données.

Le chercheur en sécurité décrit plusieurs types différents de données d’informations d’identification en texte clair qui peuvent être extraites de la mémoire du navigateur.

- Nom d’utilisateur + mot de passe utilisé lors de la connexion à une application Web ciblée

- URL + Nom d’utilisateur + Mot de passe automatiquement chargé en mémoire lors du démarrage du navigateur

- Tous les enregistrements URL + nom d’utilisateur + mot de passe stockés dans les données de connexion

- Tous les cookies appartenant à une application web spécifique (y compris les cookies de session)Tester vos navigateurs

Le problème a été signalé à Google et il a reçu le statut « ne résoudra pas » rapidement. La raison invoquée est que Chromium ne résoudra aucun problème lié aux attaques d’accès local physique.

Zeev Ben Porat publié un article de suivi sur le blog CyberArk, qui décrit les options d’atténuation et les différents types d’attaques pour exploiter le problème.

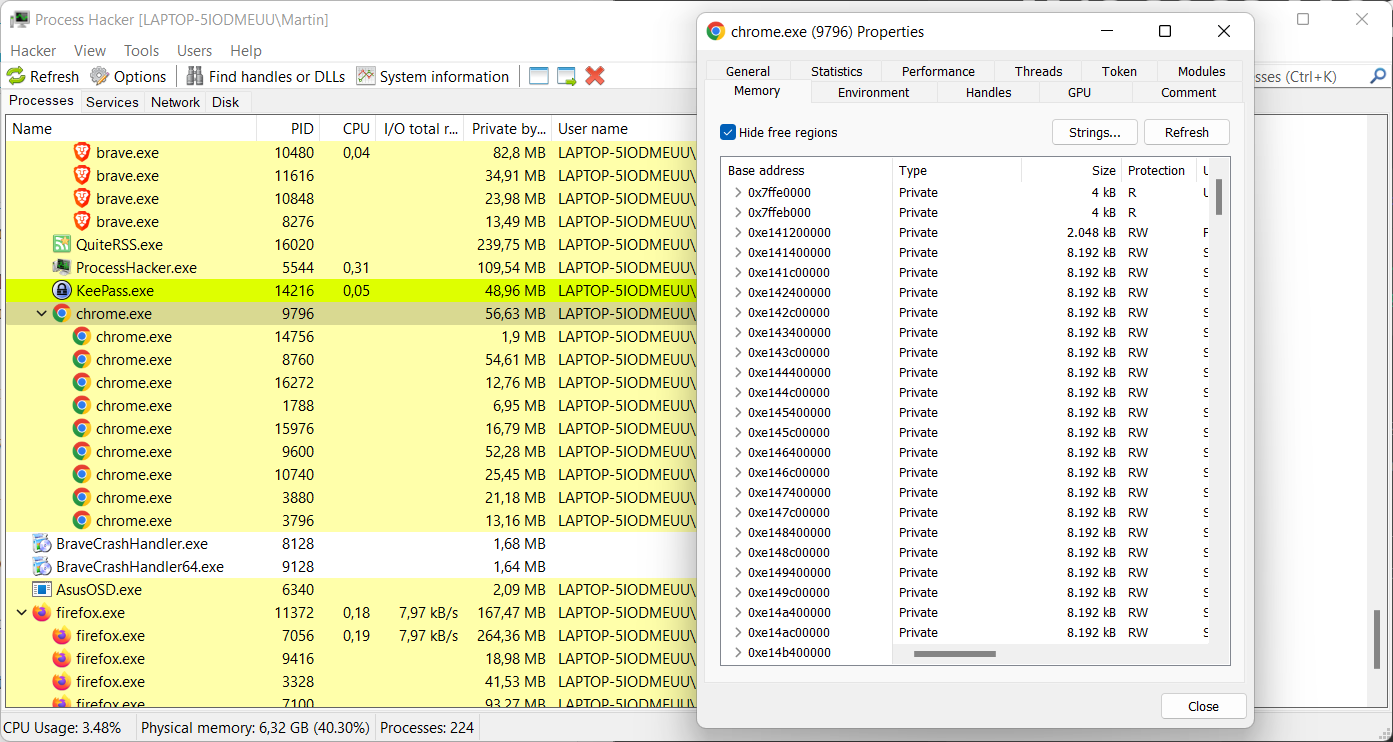

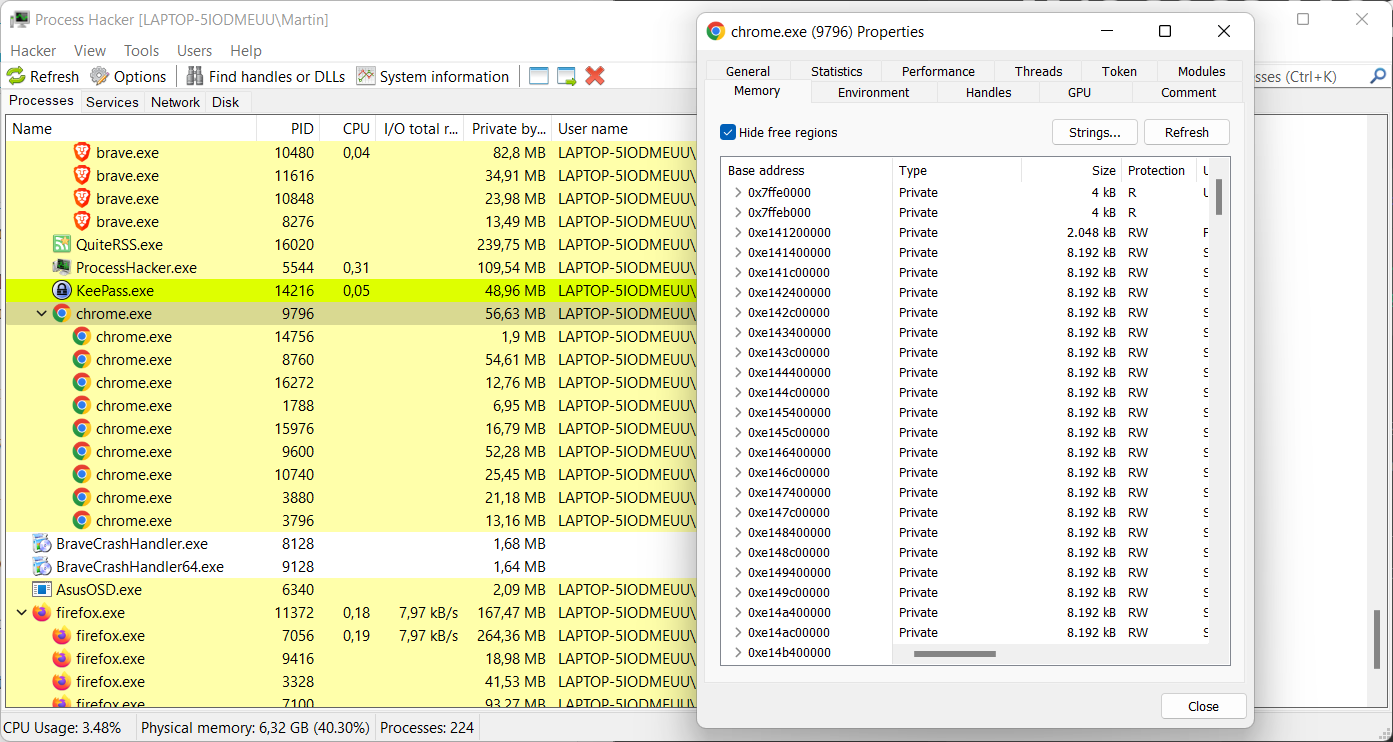

Les utilisateurs de Windows peuvent utiliser l’outil gratuit Pirate de processus pour tester leurs navigateurs. Il suffit de télécharger la version portable du programme, d’extraire son archive et d’exécuter l’exécutable Process Hacker pour commencer.

Entrez un nom d’utilisateur, un mot de passe ou d’autres données sensibles dans le navigateur que vous souhaitez tester.

- Double-cliquez sur le processus principal du navigateur dans la liste des processus pour afficher les détails.

- Basculez vers l’onglet Mémoire.

- Activez le bouton Chaînes sur la page.

- Sélectionnez OK sur la page.

- Activez le bouton Filtre dans la fenêtre qui s’ouvre et sélectionnez « contient » dans le menu contextuel.

- Tapez le mot de passe ou d’autres informations sensibles dans le champ « Entrer le modèle de filtre » et sélectionnez OK.

- Process Hacker renvoie les données si elles se trouvent dans la mémoire du processus.

Maintenant vous: votre navigateur en est-il affecté ? Que pensez-vous de la question? (via Né)

Résumé

Nom de l’article

Votre navigateur stocke les mots de passe et les données sensibles en texte clair en mémoire

Description

Votre navigateur Web peut stocker des données sensibles, y compris des noms d’utilisateur, des mots de passe et des cookies de session en texte clair en mémoire, selon zeev Ben Porat, chercheur en sécurité chez CyberArk.

Auteur

Martin Brinkmann

Éditeur

Ghacks Technology Nouvelles

Logo

Publicité