La recherche de la société de cybersécurité Avanan a montré que les pirates utilisent de plus en plus les fonctionnalités de productivité de Google Docs pour faire passer le contenu malveillant au-delà des filtres anti-spam et des outils de sécurité.

Jeremy Fuchs d’Avanan a déclaré qu’en décembre, la société avait vu des cyberattaquants utiliser la fonction de commentaire dans Google Docs et Google Slides pour tirer parti des attaques contre les utilisateurs d’Outlook.

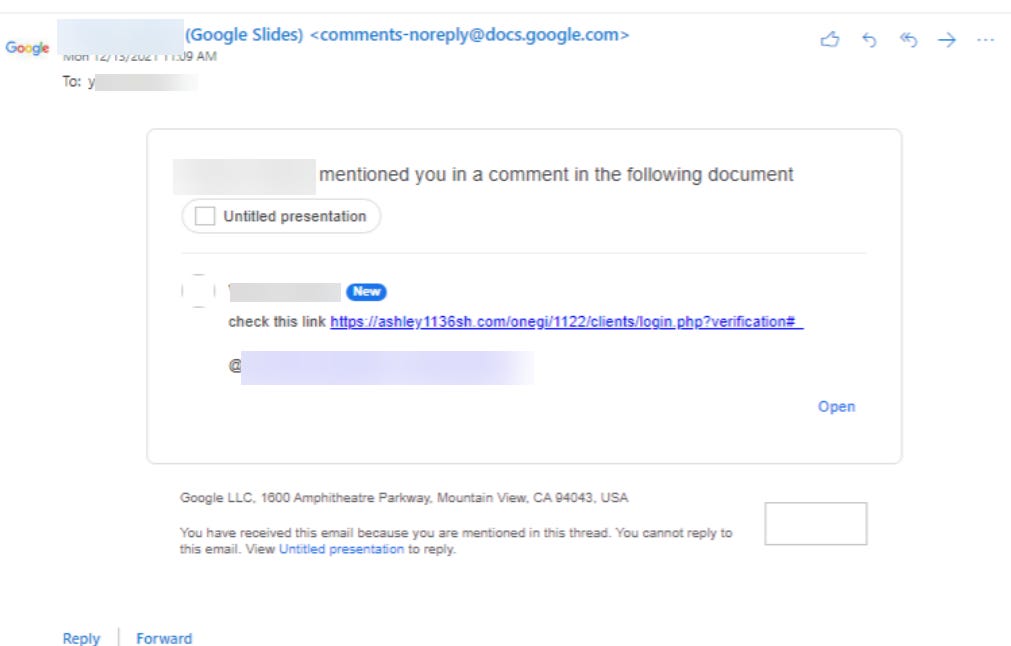

« Dans cette attaque, les pirates ajoutent un commentaire à un document Google. Le commentaire mentionne la cible avec un @. Ce faisant, un e-mail est automatiquement envoyé dans la boîte de réception de cette personne. Dans cet e-mail, qui provient de Google, le commentaire complet , y compris les liens et le texte malveillants, est inclus. De plus, l’adresse e-mail n’est pas affichée, juste le nom des attaquants, ce qui en fait un outil idéal pour les imitateurs. » Fuchs a écrit dans un article de blog.

La technique est utilisée depuis longtemps par les cybercriminels et même Google correctifs publiés pour le problème en 2020. Mais Avanan a inclus des images montrant des chercheurs testant la faille avec Google Docs et Google Slides en utilisant un lien malveillant qui a été ajouté à un commentaire.

« Nous l’avons vu principalement cibler les utilisateurs d’Outlook, mais pas exclusivement. Il a touché plus de 500 boîtes de réception sur 30 locataires, avec des pirates utilisant plus de 100 comptes Gmail différents », a ajouté Fuchs, notant que la fonctionnalité de messagerie électronique de Google Docs rend difficile l’arrêt des scanners. l’attaque, car l’e-mail provient directement de Google.

Avanan

Google figure sur la plupart des listes d’autorisation, a expliqué Fuchs, et la plupart des utilisateurs font confiance aux e-mails provenant de Google. Les fonctionnalités anti-spam sont également impuissantes contre l’attaque car l’e-mail n’utilise pas l’adresse e-mail du pirate, uniquement son nom d’affichage. Personne ne saurait si le commentaire provenait de quelqu’un au sein de son entreprise ou d’ailleurs.

« De plus, l’e-mail contient le commentaire complet, ainsi que des liens et du texte. La victime n’a jamais besoin d’accéder au document, car la charge utile se trouve dans l’e-mail lui-même. Enfin, l’attaquant n’a même pas besoin de partager le document — il suffit de mentionner la personne dans le commentaire », a déclaré Fuchs.

La société a noté que l’année dernière, ils signalé un autre exploit de Google Docs qui a également permis aux pirates de fournir facilement des sites Web de phishing malveillants aux utilisateurs finaux.

Avanan a suggéré aux utilisateurs de vérifier plusieurs fois avant de cliquer sur un lien dans un commentaire Google Doc qui vous a été envoyé.

Un certain nombre d’experts en cybersécurité ont rappelé que ce type d’attaque est utilisé depuis de nombreuses années par les cyberattaquants en raison de son succès.

Shawn Smith, directeur de l’infrastructure chez nVisium, a noté que l’attaque n’est pas significativement différente de nombreuses autres méthodes de phishing.

« Les utilisateurs doivent toujours se méfier des liens dans les e-mails – même les e-mails d’expéditeurs légitimes – en raison de la possibilité qu’un compte soit compromis. Il me semble que cela pourrait être moins considéré comme un » exploit « en soi, et plus encore un cas d’absence de prévention du spam », a déclaré Smith.

« En plus de vérifier les liens, les utilisateurs doivent également survoler les liens avant de cliquer pour confirmer que le lien hypertexte intégré les envoie là où ils s’y attendent – et non vers un site complètement différent de celui indiqué par le lien. »