Jack Wallen aborde la question difficile de savoir quel navigateur est le meilleur à utiliser pour transmettre des données cryptées.

Image : Yuichiro Chino/Moment/Getty Images

TL : DR : Tor.

Oui, c’est la réponse. Le navigateur le plus sécurisé pour les données cryptées est Tor. Mais il y a un hic… et c’est un gros problème. Vous pouvez travailler au sein d’un réseau local d’entreprise qui ne permet pas au navigateur Tor de fonctionner. Et à moins que vous ne parveniez à demander à votre service informatique d’ouvrir le réseau pour permettre à Tor de fonctionner, vous n’avez pas de chance.

Mais pour tout le monde, Tor est définitivement le navigateur à battre en ce qui concerne les données transmises cryptées.

VOIR: Politique de réponse aux incidents de sécurité (TechRepublic Premium)

Permettez-moi de vous donner un exemple simple.

Il était une fois, j’ai été embauché par un nouveau client. Maintenant, ce client n’a pas vraiment engendré beaucoup de confiance en moi, mais ils étaient prêts à payer une prime pour que je génère du contenu pour eux. Mais au fond de mon esprit se trouvait ce sentiment que je ne pouvais pas leur faire confiance à 100%. Alors, qu’est-ce que j’ai fait ? J’ai créé un réseau virtuel, détaché de mon réseau principal, puis déployé une machine virtuelle attachée à ce réseau. Sur cette machine virtuelle (exécutant Ubuntu Desktop), j’ai installé le navigateur Tor. Avec cette configuration, je me sentais absolument convaincu que rien de fâcheux ne pouvait arriver… à moins que je n’aie affaire à des pirates informatiques sérieux.

Je garde le navigateur Tor installé sur mes ordinateurs de bureau et portables au cas où j’aurais besoin de transmettre des données sensibles qui vont bien au-delà de la norme. Ou, si je suis en déplacement et que je ne peux pas vraiment faire confiance au réseau que j’utilise, je lance immédiatement Tor et je l’ai à mon travail.

Mais que faites-vous lorsque Tor n’est pas une option ? Levez les mains en l’air (comme si vous ne vous en souciiez pas) comme pour dire : « Donnons simplement toutes mes données sensibles à quiconque veut les voir ! » ? Non, tu n’es pas obligé de faire ça.

Maintenant, pour être clair, nous ne parlons pas de confidentialité, car c’est une tout autre affaire. Nous parlons d’envoyer des données cryptées. Pour cela, vers qui vous tournez-vous ?

Vous pourriez penser que Brave est la réponse. Après tout, Brave est le navigateur axé principalement sur la confidentialité. Mais, encore une fois, nous ne parlons pas de confidentialité. Et étant donné que Brave inclut des fonctionnalités centrées sur crypto-monnaie, et bien que je n’appellerais pas Brave pour l’extraction de crypto, il n’y a aucune certitude en ce qui concerne cette technologie. Mais la principale raison pour laquelle je laisse Brave en dehors de cela est que sa principale fonctionnalité de sécurité est centrée sur la confidentialité.

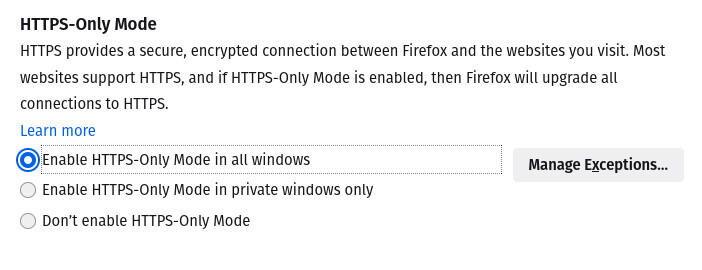

Pour moi, le signe d’assentiment pour les données cryptées lorsque Tor n’est pas une option va à Firefox. Pourquoi? En dehors des modules complémentaires tiers que vous pouvez installer pour encore plus de protection, Firefox inclut un mode HTTPS uniquement prêt à l’emploi. Bien qu’il ne soit pas activé par défaut, vous pouvez accéder à Paramètres | Confidentialité et sécurité et activez le mode HTTPS uniquement (Figure A), ce qui forcera une connexion cryptée entre votre machine et les sites que vous visitez.

Figure A

Activer le mode HTTPS uniquement dans Firefox.

Ce mode pourrait casser certains sites que vous utilisez. Heureusement, le développeurs vous a permis d’ajouter des exceptions à la règle. Mais l’activation de cette fonctionnalité garantira toujours que vos connexions sont établies via le HTTPS plus sécurisé.

Ce n’est bien sûr pas la seule raison pour laquelle Firefox obtient le feu vert. La protection renforcée contre le pistage du navigateur vous permet de bloquer complètement tout suivi des sites, que ce soit globalement ou à la volée. Ainsi, lorsque je suis sur le point de transmettre des données sensibles, j’ouvre Firefox, efface mon historique, définit la protection renforcée contre le pistage sur Strict, puis fais ce que je dois faire. Lorsque j’ai terminé, je réinitialise la protection renforcée contre le pistage sur Standard et je continue ma journée. Je laisse le mode HTTPS uniquement activé à tout moment.

Tout cela est basé sur ma propre expérience personnelle. Pour moi, le navigateur que j’utilise toujours pour traiter des données très sensibles est Tor. Quand Tor n’est pas une option, je vais avec Firefox. C’est aussi simple que ça.

Et toi? Quel navigateur est en haut de votre liste d’incontournables pour des raisons de sécurité ?

Abonnez-vous à TechRepublic Comment faire fonctionner la technologie sur YouTube pour tous les derniers conseils techniques pour les professionnels de l’entreprise de Jack Wallen.