Une nouvelle tendance dans les attaques de phishing est apparue en décembre 2021, les acteurs de la menace abusant de la fonctionnalité de commentaires de Google Docs pour envoyer des e-mails qui semblent dignes de confiance.

Google Docs est utilisé par de nombreux employés travaillant ou collaborant à distance, de sorte que la plupart des destinataires de ces e-mails connaissent ces notifications.

Étant donné que Google lui-même est « trompé » pour envoyer ces e-mails, les chances que les outils de sécurité des e-mails les identifient comme potentiellement risqués sont pratiquement nulles.

L’astuce est en fait sous exploitation limitée depuis octobre de l’année dernière, et bien que Google ait tenté d’atténuer le problème, ils n’ont pas encore complètement fermé la vulnérabilité.

Cette récente campagne prend des proportions considérables et est surveillée activement par les analystes des menaces d’Avanan, qui ont partagé leur rapport avec Bleeping Computer avant sa publication.

Comment fonctionne l’attaque

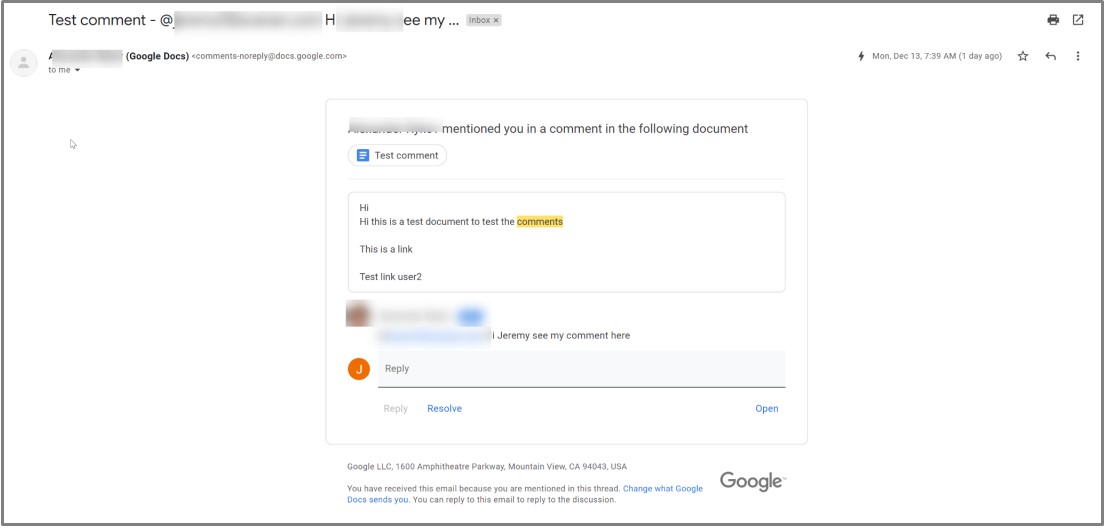

Les pirates utilisent leur compte Google pour créer un document Google, puis le commentent pour mentionner la cible avec un @.

Google envoie alors un e-mail de notification dans la boîte de réception de la cible, l’informant qu’un autre utilisateur a commenté un document et l’a mentionné.

Source : Avanan

Le commentaire sur l’e-mail peut contenir des liens malveillants qui conduisent à la suppression de pages Web ou de sites de phishing par des logiciels malveillants. Il n’y a donc clairement aucun mécanisme de vérification/filtrage en place.

Deuxièmement, l’e-mail de l’auteur de la menace n’apparaît pas dans la notification et le destinataire ne voit qu’un nom. Cela rend l’usurpation d’identité très facile et augmente simultanément les chances de succès des acteurs.

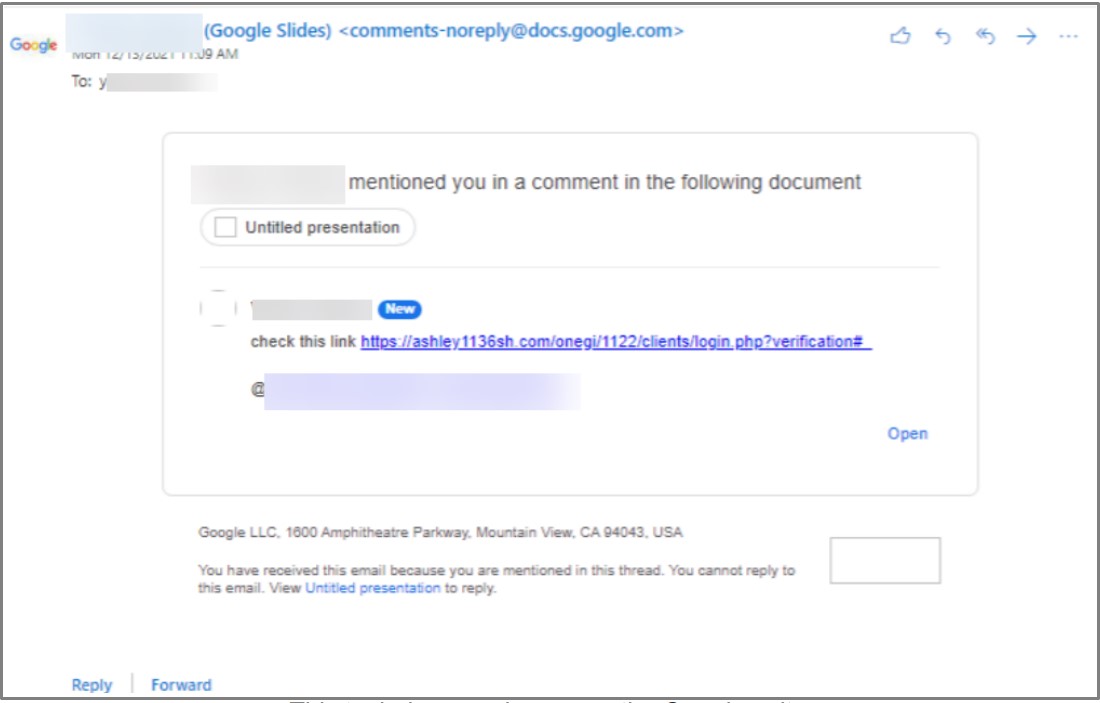

Source : Avanan

La même technique fonctionne également sur les commentaires de Google Slide, et Avanan rapporte avoir vu des acteurs l’exploiter sur divers éléments du service Google Workspace.

Pour aggraver les choses, les attaquants n’ont pas à partager le document avec leurs cibles puisque les mentionner suffit à envoyer des notifications malveillantes.

Attaques en pleine nature et mesures de protection

Selon Avanan, les acteurs de la menace à l’origine de ces attaques semblent favoriser les utilisateurs d’Outlook, mais la cible démographique ne se limite pas à eux.

Cette campagne de harponnage en cours utilise plus de 100 comptes Google et a déjà atteint 500 boîtes de réception dans 30 organisations.

La seule façon d’atténuer le risque de cette campagne et de campagnes similaires est de :

- Confirmez que l’e-mail de l’expéditeur correspond à celui de votre collègue (ou de la personne réclamée)

- Évitez de cliquer sur les liens qui arrivent par e-mail et sont intégrés aux commentaires

- Déployer des mesures de sécurité supplémentaires qui appliquent des règles de partage de fichiers plus strictes sur Google Workspace

- Utilisez une solution de sécurité Internet d’un fournisseur de confiance qui offre une protection contre les URL de phishing