Un acteur malveillant a compromis le fournisseur de listes de diffusion d'Ethereum et a envoyé à plus de 35 000 adresses un e-mail de phishing contenant un lien vers un site malveillant exécutant un draineur de crypto-monnaie.

Ethereum a révélé l'incident dans un article de blog cette semaine et a déclaré qu'il n'avait eu aucun impact matériel sur les utilisateurs.

Détails de l'attaque

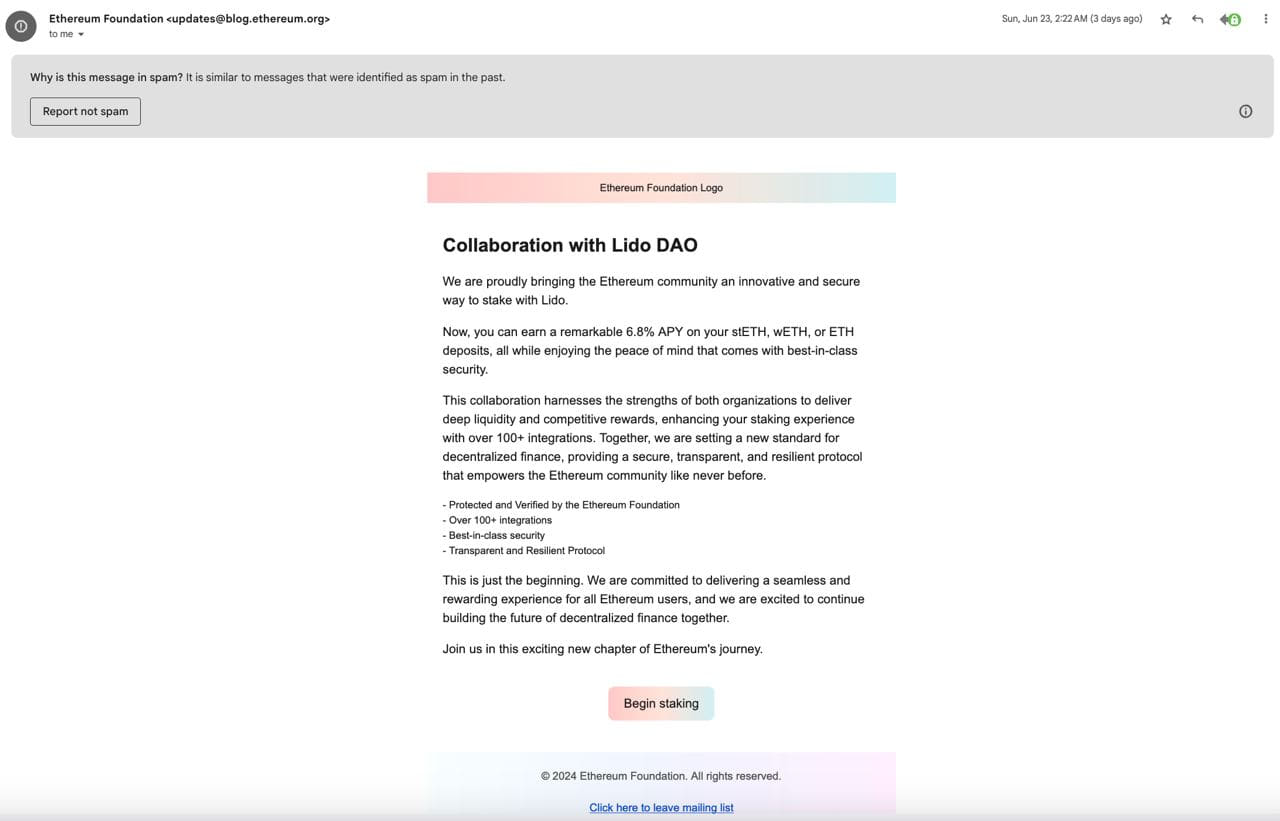

L'attaque a eu lieu dans la nuit du 23 juin lorsqu'un e-mail a été envoyé depuis l'adresse « updates@blog.ethereum.org » à 35 794 adresses.

Ethereum dit que l'auteur de la menace a utilisé une combinaison de sa propre liste d'adresses électroniques et de 3 759 adresses supplémentaires exportées à partir de la liste de diffusion du blog de la plateforme. Cependant, seules 81 des adresses exportées étaient auparavant inconnues de l'attaquant.

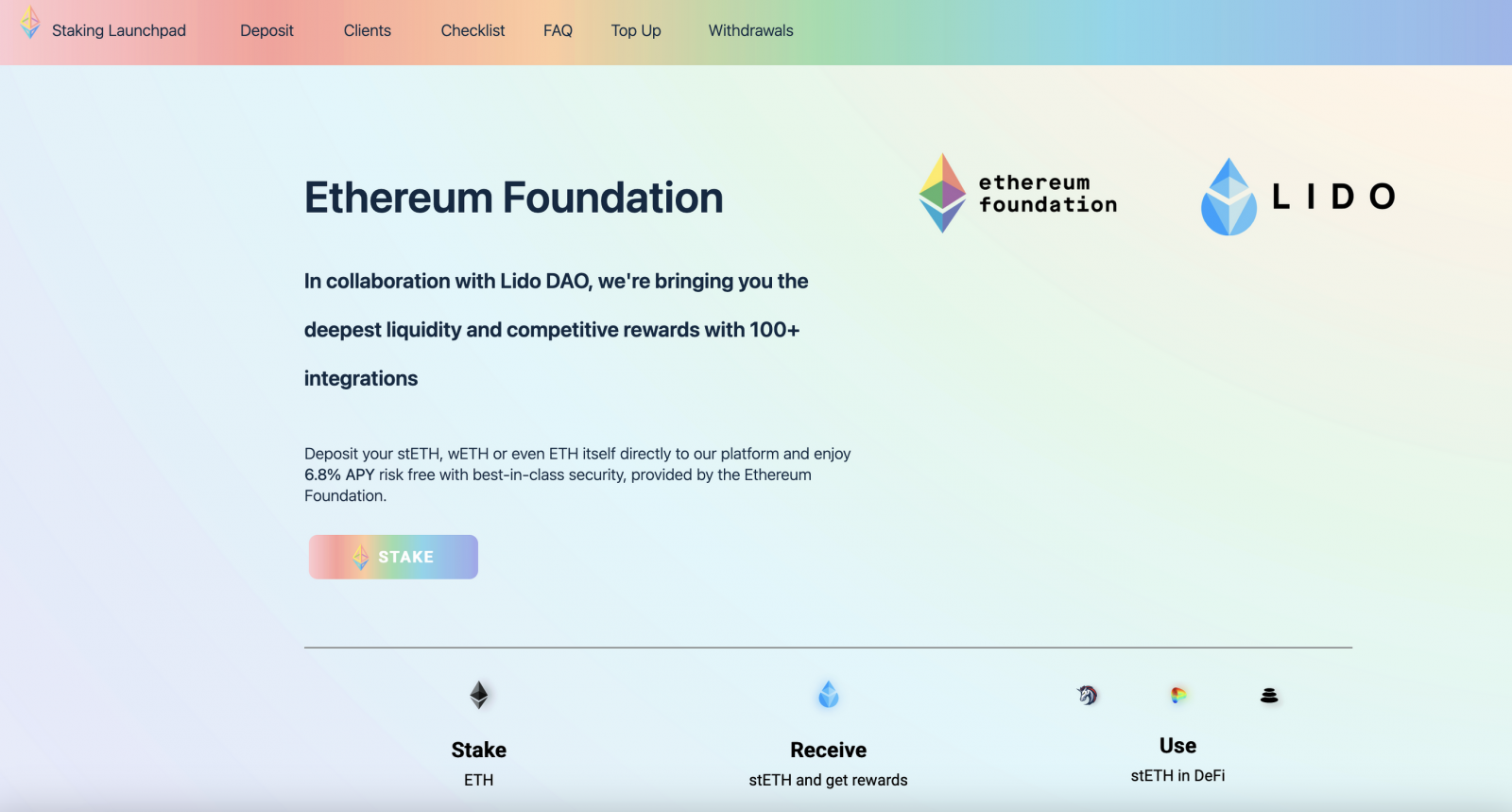

Le message a attiré les destinataires vers le site Web malveillant avec une annonce d'une collaboration avec Lido DAO et les a invités à profiter d'un rendement annuel en pourcentage (APY) de 6,8 % sur Ethereum jalonné.

En cliquant sur le bouton intégré « Commencer à jalonner » pour obtenir les rendements d'investissement promis, les gens étaient redirigés vers un faux site Web conçu par des professionnels, conçu pour apparaître dans le cadre de la promotion.

Si les utilisateurs connectaient leurs portefeuilles sur ce site et signaient la transaction demandée, un draineur de crypto viderait leurs portefeuilles, envoyant tous les montants à l'attaquant.

La réponse d'Ethereum

Ethereum affirme que son équipe de sécurité interne a lancé une enquête dès que possible pour identifier l'attaquant, comprendre le but de l'attaque, déterminer le calendrier et identifier les parties concernées.

L'attaquant a été rapidement empêché d'envoyer d'autres e-mails et Ethereum s'est rendu sur Twitter pour informer la communauté à propos des e-mails malveillants, avertissant tout le monde de ne pas cliquer sur le lien.

Ethereum a également soumis le lien malveillant à diverses listes de blocage, ce qui a conduit à son blocage par la plupart des fournisseurs de portefeuilles Web3 et Cloudflare.

L’analyse des transactions en chaîne a montré qu’aucun des destinataires du courrier électronique n’est tombé dans le piège pendant la campagne.

Ethereum conclut en disant avoir pris des mesures supplémentaires et migre certains services de messagerie vers d'autres fournisseurs pour éviter qu'un tel incident ne se reproduise.