Valve aurait corrigé une faille d'injection HTML dans Counter-Strike 2 qui a été largement utilisée aujourd'hui pour injecter des images dans les jeux et obtenir les adresses IP d'autres joueurs.

Alors qu'il était initialement considéré comme une faille XSS (Cross Site Scripting) plus grave, qui permet d'exécuter du code JavaScript dans un client, le bug a été déterminé comme étant uniquement une faille d'injection HTML, permettant l'injection d'images.

Counter-Strike 2 utilise l'interface utilisateur Panorama de Valve, une interface utilisateur qui intègre fortement CSS, HTML et JavaScript pour la mise en page de la conception.

Dans le cadre de la conception, les développeurs peuvent configurer les champs de saisie pour accepter le HTML plutôt que de le transformer en une chaîne normale. Si le champ activait HTML, tout texte saisi serait rendu en sortie au format HTML.

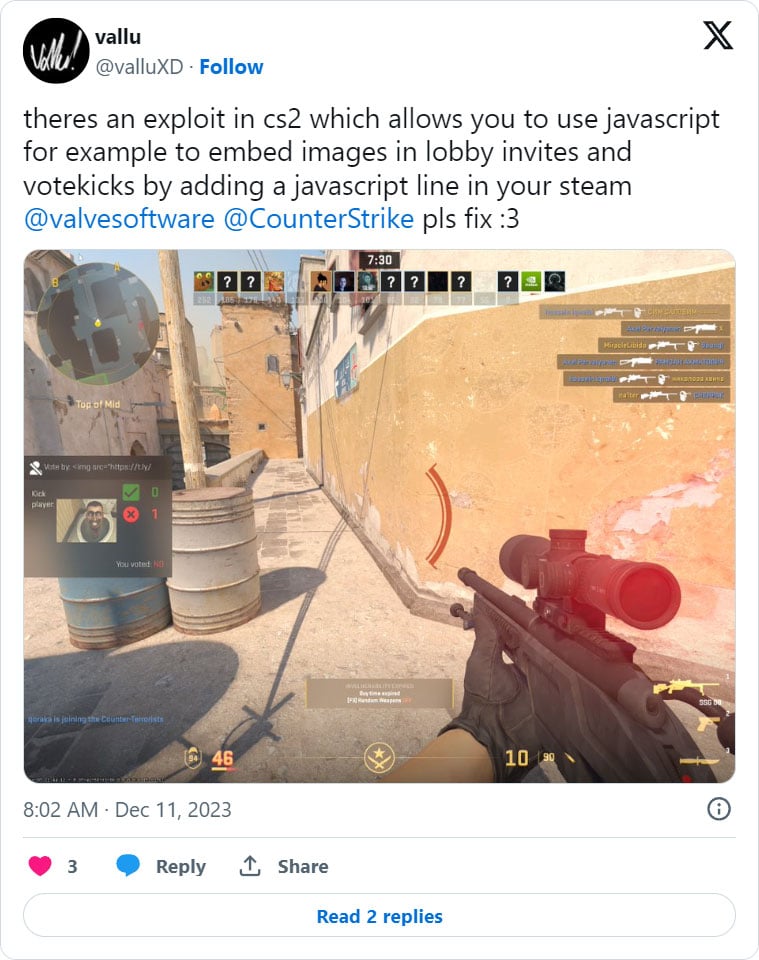

Aujourd'hui, les utilisateurs de Counter-Strike a commencé à signaler que les utilisateurs abusaient d'une faille d'injection HTML pour injecter des images dans le panneau de vote kick.

Alors que la faille a été utilisée principalement pour s'amuser sans danger, d'autres l'ont utilisée pour obtenir les adresses IP des autres joueurs du match.

Cela a été fait en utilisant la balise pour ouvrir un script d'enregistrement IP à distance qui a permis d'enregistrer l'adresse IP de chaque joueur ayant vu le vote.

Ces adresses IP pourraient être utilisées de manière malveillante, par exemple en lançant des attaques DDoS pour forcer les joueurs à se déconnecter du match.

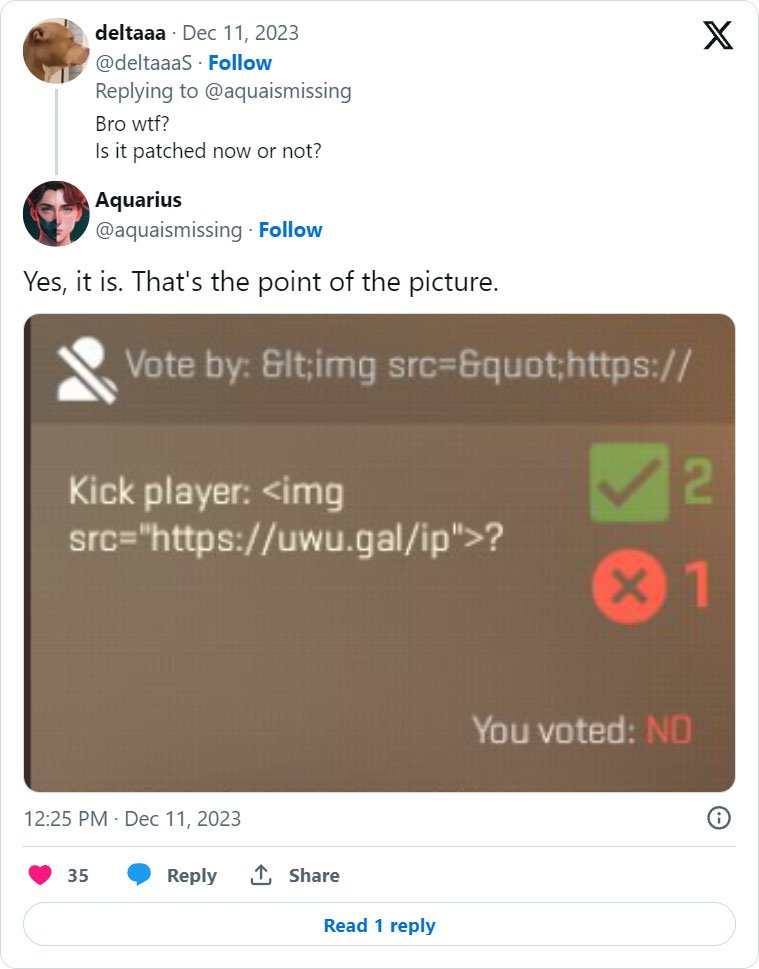

Cet après-midi, Valve a publié une petite mise à jour de 7 Mo qui corrigerait la vulnérabilité et ferait en sorte que tout code HTML saisi soit transformé en une chaîne normale.

Par exemple, une fois le correctif installé, au lieu que le HTML injecté soit rendu par l'interface utilisateur, il serait simplement affiché sous forme de chaîne, comme illustré ci-dessous.

BleepingComputer a contacté Valve pour confirmer si cette mise à jour a corrigé l'exploit mais n'a pas reçu de réponse.

En 2019, une situation similaire, mais plus grave, un bug a été trouvé dans Counter-Strike : l'interface utilisateur Panorama de Global Offensive qui permettait d'injecter du HTML via la fonction kick.

Cependant, dans ce cas particulier, il pourrait également être utilisé pour lancer JavaScript, ce qui en ferait une vulnérabilité XSS beaucoup plus critique qui pourrait être utilisée pour exécuter des commandes à distance.