Valve a annoncé la mise en œuvre de mesures de sécurité supplémentaires pour les développeurs publiant des jeux sur Steam, notamment des codes de confirmation par SMS. Il s’agit de faire face à une récente épidémie de mises à jour malveillantes poussant des logiciels malveillants à partir de comptes d’éditeurs compromis.

Steamworks est un ensemble d’outils et de services que les développeurs et éditeurs de jeux/logiciels utilisent pour distribuer leurs produits sur la plateforme Steam.

Il prend en charge les DRM (gestion des droits numériques), le multijoueur, le streaming vidéo, le matchmaking, le système de réussite, la voix et le chat dans le jeu, les microtransactions, les statistiques, la sauvegarde dans le cloud et le partage de contenu créé par la communauté (Steam Workshop).

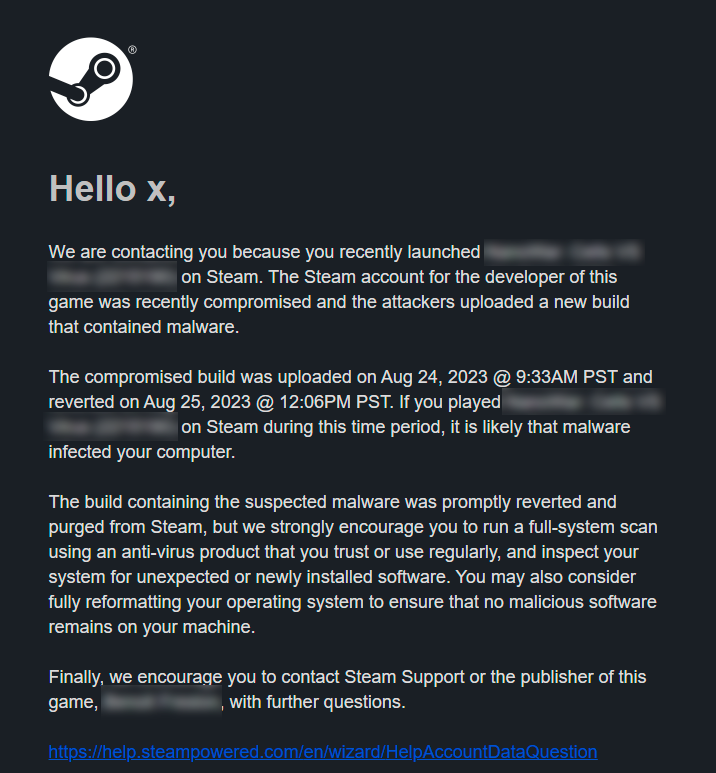

De fin août à septembre 2023, il y a eu un nombre élevé de rapports concernant des comptes Steamworks compromis et des attaquants téléchargeant des versions malveillantes qui infectent les joueurs avec des logiciels malveillants.

Valve a assuré à la communauté des joueurs que l’impact de ces attaques était limité à quelques centaines d’utilisateurs, qui ont été individuellement informés de la violation potentielle via des notifications envoyées par l’entreprise.

Pour réduire ce problème, Valve appliquera un nouveau contrôle de sécurité basé sur SMS à partir du 24 octobre 2023, que les développeurs de jeux doivent réussir avant de publier une mise à jour sur la branche de version par défaut (et non sur les versions bêta).

La même exigence sera appliquée lorsque quelqu’un tentera d’ajouter de nouveaux utilisateurs au groupe de partenaires Steamworks, qui est déjà protégé par une confirmation par e-mail. À partir du 24 octobre, l’administrateur du groupe doit vérifier l’action avec un code SMS.

« Dans le cadre d’une mise à jour de sécurité, tout paramètre de compte Steamworks créé en direct sur la branche par défaut/publique d’une application publiée devra avoir un numéro de téléphone associé à son compte afin que Steam puisse vous envoyer un code de confirmation avant de continuer », lit l’annonce de Valve du début de cette semaine.

« Il en sera de même pour tout compte Steamworks qui doit ajouter de nouveaux utilisateurs. Ce changement entrera en vigueur le 24 octobre 2023, alors assurez-vous d’ajouter un numéro de téléphone à votre compte maintenant. »

« Nous prévoyons également d’ajouter cette exigence pour d’autres actions Steamworks à l’avenir. »

Pour ceux qui utilisent l’API SetAppBuildLive, Steam l’a mise à jour pour exiger un steamID pour confirmation, en particulier pour les modifications apportées à la branche par défaut d’une application publiée.

L’utilisation de « steamcmd » pour mettre en ligne les builds n’est plus applicable à la gestion de la branche par défaut des applications publiées.

De plus, Valve indique qu’il n’y aura pas de solution de contournement pour les développeurs sans numéro de téléphone, ils doivent donc trouver un moyen de recevoir des messages texte pour continuer à publier sur la plateforme.

Pas une solution parfaite

Bien que l’introduction de la vérification par SMS soit une bonne étape vers une meilleure sécurité de la chaîne d’approvisionnement sur Steam, le système est loin d’être parfait.

L’un des développeurs du jeu, Benoît Freslon, a expliqué avoir été infecté par un malware voleur d’informations utilisé pour voler ses identifiants.

En utilisant ces informations d’identification volées, l’acteur malveillant a brièvement publié une mise à jour malveillante pour NanoWar: Cells VS Virus qui a infecté les joueurs avec des logiciels malveillants.

Freslon a expliqué sur Twitter que la nouvelle mesure de sécurité MFA basée sur SMS de Valve n’aurait pas aidé à arrêter l’attaque, car le malware voleur d’informations a récupéré les jetons de session sur tous ses comptes.

Dans un séparé publier sur son site internetle développeur du jeu a expliqué que l’attaque avait eu lieu sur Discord, les acteurs menaçants l’ayant incité à télécharger et à réviser un jeu Unity nommé « Extreme Invaders ».

L’installateur du jeu a déposé un logiciel malveillant de vol de mot de passe sur son ordinateur, qui ciblait ses comptes Discord, Steam, Twitch, Twitter et d’autres.

Jusqu’à ce que les jetons soient révoqués ou expirent, les attaquants ont continué à accéder aux comptes des développeurs, restant libres de proposer aux joueurs des mises à jour de jeux contenant des logiciels malveillants.

En outre, SMS 2FA est intrinsèquement vulnérable aux attaques par échange de carte SIM, dans lesquelles les acteurs malveillants peuvent transférer le numéro d’un développeur de jeux sur une nouvelle carte SIM et contourner la mesure de sécurité.

Une solution meilleure et plus moderne consisterait à appliquer des applications d’authentification ou des clés de sécurité physiques, en particulier pour les projets impliquant de grandes communautés.