Shadow PC, un fournisseur de services de cloud computing haut de gamme, avertit ses clients d’une violation de données qui a exposé leurs informations privées, alors qu’un acteur malveillant prétend vendre les données volées pour plus de 500 000 clients.

Shadow (Shadow) est un service de jeu en nuage fournissant aux utilisateurs des PC Windows haut de gamme diffusés sur leurs appareils locaux (PC, ordinateurs portables, smartphones, tablettes, téléviseurs intelligents), leur permettant d’exécuter des jeux AAA exigeants sur un ordinateur virtuel.

Selon plusieurs conseils envoyés hier à BleepingComputer par des clients de Shadow, l’entreprise a commencé à envoyer des notifications de violation de données à la suite d’une attaque d’ingénierie sociale réussie ciblant ses employés.

« Fin septembre, nous avons été victimes d’une attaque d’ingénierie sociale visant un de nos salariés », peut-on lire dans l’avis.

« Cette attaque très sophistiquée a débuté sur la plateforme Discord avec le téléchargement d’un malware sous couvert d’un jeu sur la plateforme Steam, proposé par une connaissance de notre employé, lui-même victime de la même attaque. »

D’après la description de l’attaque, le malware téléchargé était un voleur d’informations qui a réussi à voler un cookie d’authentification permettant aux pirates de se connecter à l’interface de gestion de l’un des fournisseurs SaaS (software-as-a-service) de l’entreprise.

En tirant parti de cet accès, l’attaquant a abusé de l’API pour extraire les noms complets, les adresses e-mail, les dates de naissance, les adresses de facturation et les dates d’expiration des cartes de crédit des clients.

L’avis de Shadow précise que l’incident n’a pas entraîné la divulgation de mots de passe de compte ou d’autres données de paiement/bancaires sensibles.

Shadow affirme avoir révoqué le cookie d’authentification volé et que l’accès du pirate informatique à ses systèmes a été bloqué. De plus, Shadow a mis en place des défenses supplémentaires pour éviter que des incidents similaires ne se reproduisent à l’avenir.

L’entreprise assure aux clients concernés que le fournisseur de services compromis ne détenait aucune autre donnée utilisateur au-delà de ce qui est souligné dans l’avis.

Cependant, les personnes concernées sont invitées à rester vigilantes face aux tentatives de phishing et d’escroquerie et activer l’authentification multifacteur (MFA) sur tous leurs comptes.

Des informations supplémentaires limitées sur l’incident peuvent être trouvées sur ce Discussion sur Reddit rejoint par un employé de l’entreprise. Cependant, aucune déclaration officielle sur l’incident n’a été publiée sur le site officiel ou sur les réseaux sociaux.

BleepingComputer a contacté Shadow pour lui poser des questions concernant l’incident, et nous mettrons à jour ce message avec leur déclaration.

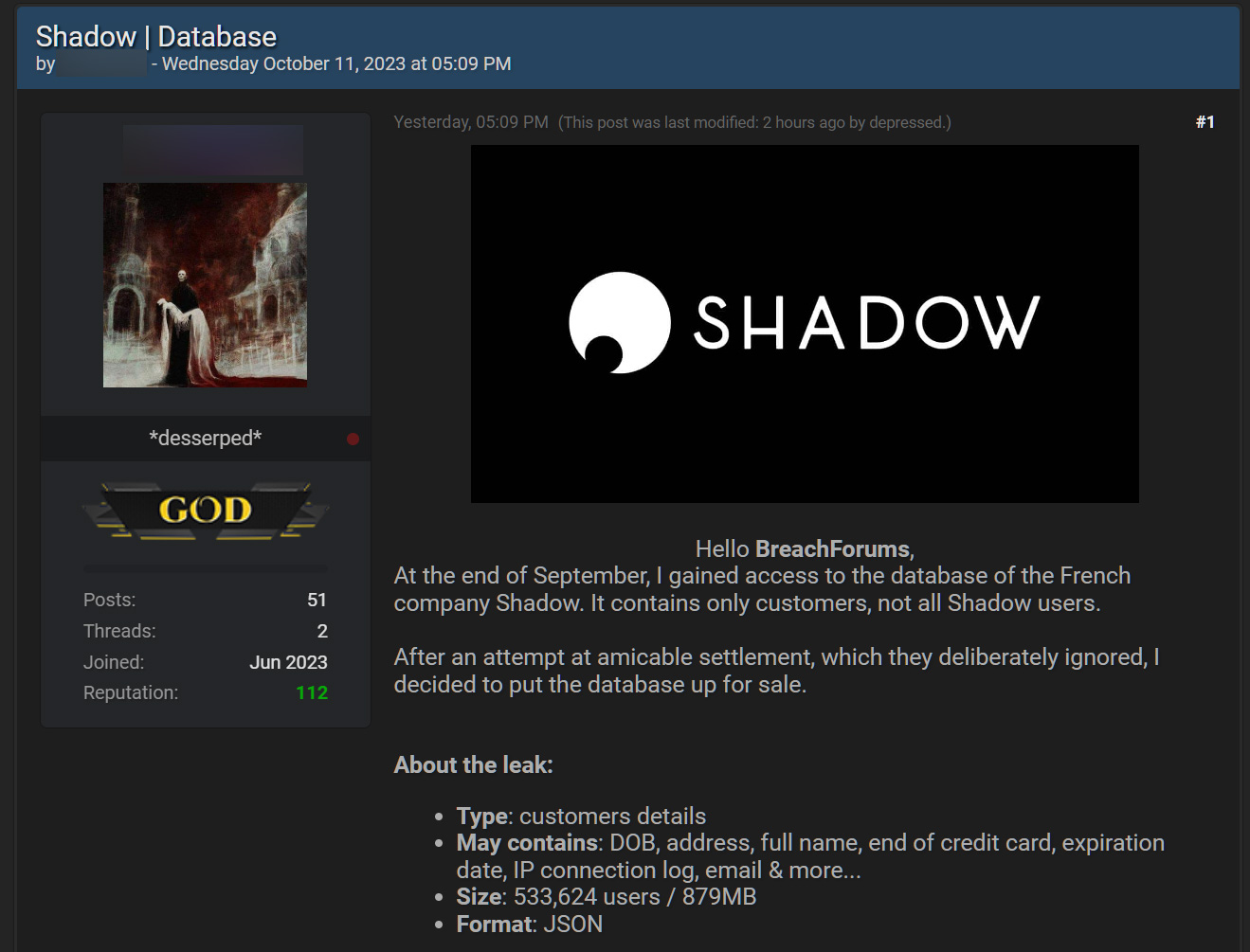

Base de données Shadow vendue sur un forum de hackers

Hier soir, un acteur malveillant a affirmé être responsable de l’attaque et vend la base de données volée sur un forum de piratage bien connu.

L’acteur malveillant affirme avoir violé Shadow fin septembre et avoir pu voler les données de 533 624 utilisateurs.

« Fin septembre, j’ai eu accès à la base de données de la société française Shadow. Elle ne contient que des clients, pas tous les utilisateurs de Shadow », peut-on lire dans le message de vente.

« Après une tentative de règlement à l’amiable, qu’ils ont délibérément ignorée, j’ai décidé de mettre la base de données en vente. »

L’acteur malveillant affirme également que les journaux de connexion IP ont été volés lors de la violation, en plus des autres données déjà confirmées par Shadow.

BleepingComputer n’a pas confirmé de manière indépendante si les données vendues appartiennent aux clients Shadow.