Les pirates ciblent les machines Windows en utilisant la technique de concaténation de fichiers ZIP pour diffuser des charges utiles malveillantes dans des archives compressées sans que les solutions de sécurité ne les détectent.

La technique exploite les différentes méthodes utilisées par les analyseurs ZIP et les gestionnaires d’archives pour gérer les fichiers ZIP concaténés.

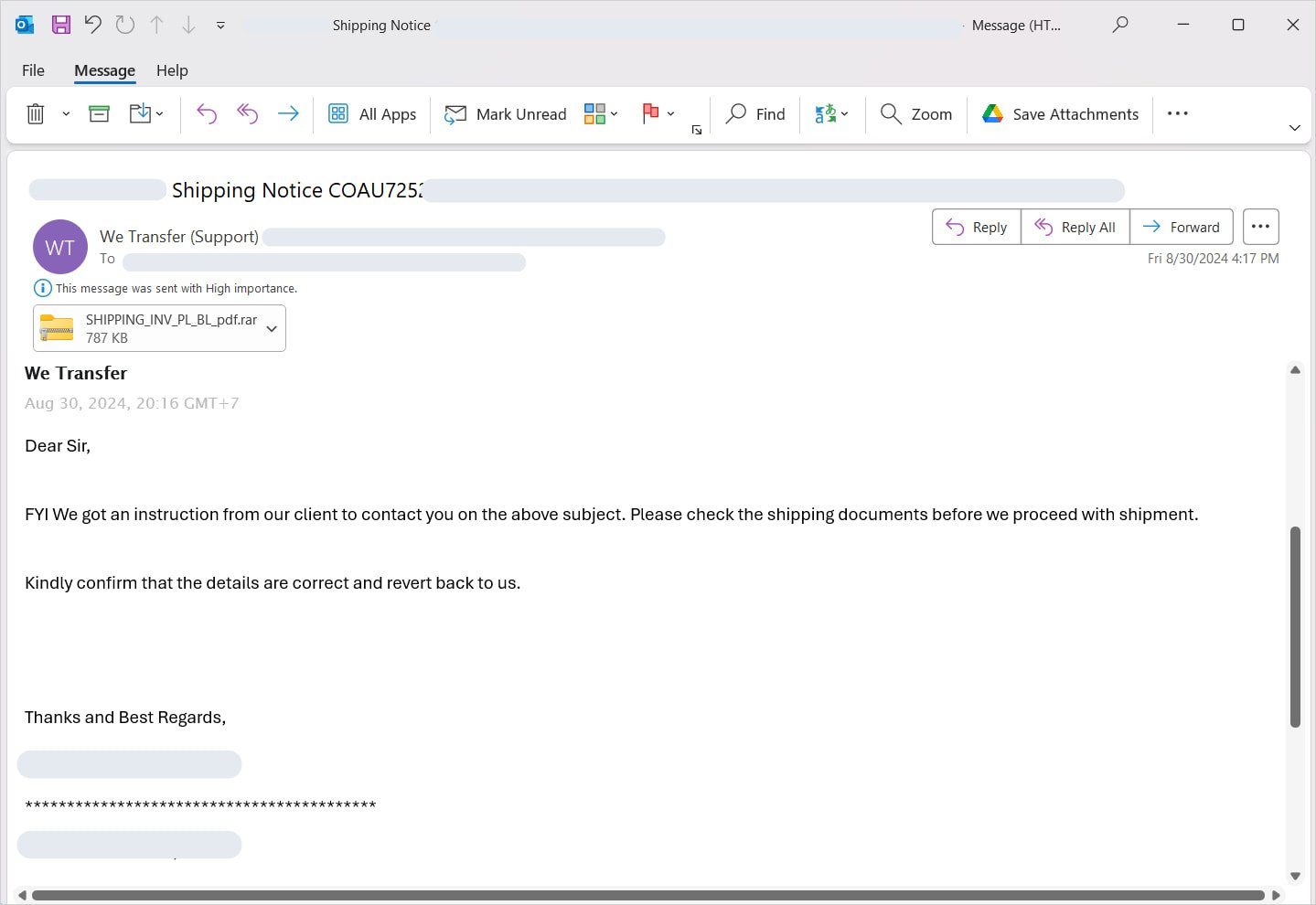

Cette nouvelle tendance a été repérée par Point de perceptionqui a découvert une archive ZIP concaténée cachant un cheval de Troie en analysant une attaque de phishing qui attirait les utilisateurs avec un faux avis d’expédition.

Les chercheurs ont découvert que la pièce jointe était déguisée en archive RAR et que le malware exploitait le langage de script AutoIt pour automatiser les tâches malveillantes.

Cacher les logiciels malveillants dans des ZIP « cassés »

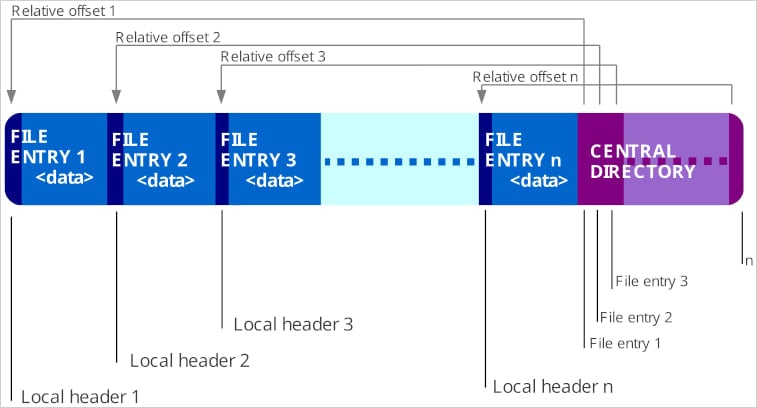

La première étape de l’attaque est la préparation, où les auteurs de la menace créent deux ou plusieurs archives ZIP distinctes et cachent la charge utile malveillante dans l’une d’elles, laissant le reste avec un contenu inoffensif.

Ensuite, les fichiers séparés sont concaténés en un seul en ajoutant les données binaires d’un fichier à l’autre, fusionnant ainsi leur contenu dans une archive ZIP combinée.

Bien que le résultat final apparaisse sous la forme d’un seul fichier, il contient plusieurs structures ZIP, chacune avec son propre répertoire central et ses propres marqueurs de fin.

Exploiter les failles de l’application ZIP

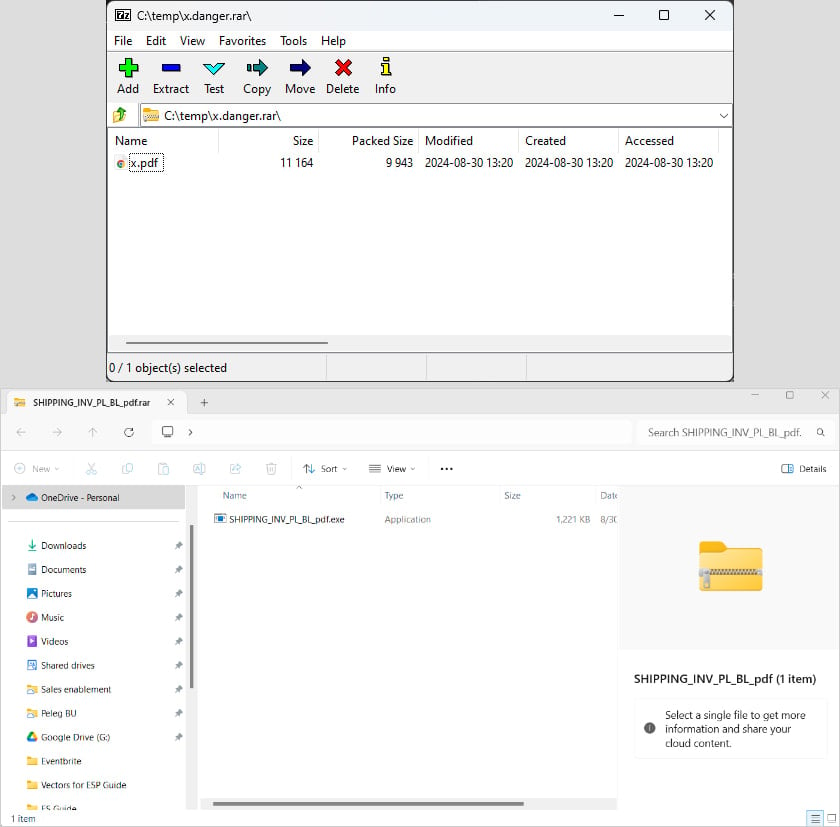

La phase suivante de l’attaque repose sur la manière dont les analyseurs ZIP gèrent les archives concaténées. Perception Point a testé 7zip, WinRAR et l’Explorateur de fichiers Windows avec des résultats différents :

- 7zip lit uniquement la première archive ZIP (qui pourrait être inoffensive) et peut générer un avertissement concernant des données supplémentaires, que les utilisateurs pourraient manquer

- WinRAR lit et affiche les deux structures ZIP, révélant tous les fichiers, y compris la charge utile malveillante cachée.

- Explorateur de fichiers Windows peut ne pas réussir à ouvrir le fichier concaténé ou, s’il est renommé avec une extension .RAR, peut afficher uniquement la deuxième archive ZIP.

En fonction du comportement de l’application, les acteurs malveillants peuvent affiner leur attaque, par exemple en cachant le malware dans la première ou la deuxième archive ZIP de la concaténation.

En essayant l’archive malveillante de l’attaque sur 7Zip, les chercheurs de Perception Point ont constaté que seul un fichier PDF inoffensif était affiché. L’ouvrir avec l’Explorateur Windows a cependant révélé l’exécutable malveillant.

Pour se défendre contre les fichiers ZIP concaténés, Perception Point suggère aux utilisateurs et aux organisations d’utiliser des solutions de sécurité prenant en charge le décompression récursive.

En règle générale, les e-mails contenant des fichiers ZIP ou d’autres types de fichiers d’archive doivent être traités avec suspicion, et des filtres doivent être mis en œuvre dans les environnements critiques pour bloquer les extensions de fichiers associées.