Les chercheurs en sécurité ont découvert une campagne de vol d’informations en plusieurs étapes dans laquelle les pirates piratent les systèmes des hôtels, des sites de réservation et des agences de voyages, puis utilisent leur accès pour récupérer les données financières appartenant aux clients.

En utilisant cette approche indirecte et une fausse page de paiement Booking.com, les cybercriminels ont trouvé une combinaison qui garantit un taux de réussite nettement meilleur dans la collecte d’informations sur les cartes de crédit.

Phishing de niveau supérieur

En règle générale, les chercheurs ont observé des campagnes de vol d’informations ciblant le secteur hôtelier (par exemple, hôtels, agences de voyages) utilisant des « techniques avancées d’ingénierie sociale » pour diffuser des logiciels malveillants de vol d’informations.

Cela commence par une simple requête pour effectuer une réservation, ou cela fait référence à une réservation existante, disent les chercheurs de Cybersecurity Perception Point dans un article. rapport plus tôt ce mois-ci.

Après avoir établi la communication avec l’hôtel, les criminels invoquent un motif, comme un problème de santé ou une demande particulière de l’un des voyageurs, pour envoyer des documents importants via une URL.

L’URL mène à des logiciels malveillants voleurs d’informations qui « sont conçus pour fonctionner furtivement » et collectent des données sensibles telles que des informations d’identification ou des informations financières.

Dans un nouveau rapport publié cette semaine, les chercheurs de la société Internet Akamai affirment que l’attaque va au-delà de l’étape décrite ci-dessus et cible les clients de l’entité compromise.

« Une fois l’infostealer exécuté sur la cible d’origine (l’hôtel), l’attaquant peut accéder à la messagerie des clients légitimes » – Shiran Guez, responsable de la sécurité des informations chez Akamai.

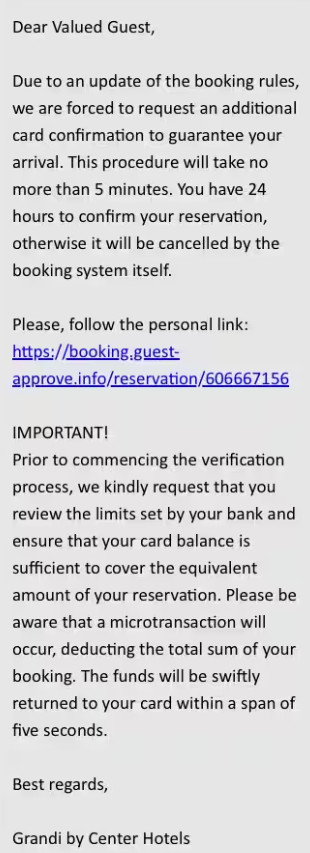

Disposant d’un canal de communication direct et fiable avec la victime finale, les cybercriminels peuvent envoyer leur message de phishing déguisé en demande légitime de l’hôtel, du service de réservation ou de l’agence de voyages désormais compromis.

Le message demande une vérification supplémentaire de la carte de crédit et s’appuie sur les ingrédients courants d’un texte de phishing : nécessite une action immédiate et utilise une justification solide pour l’expliquer.

Guez note que le message « est rédigé de manière professionnelle et calqué sur de véritables interactions de l’hôtel avec ses clients », ce qui élimine tout soupçon de stratagème.

« Il est important de rappeler que ce message provient de la plateforme de messagerie elle-même du site de réservation », souligne le chercheur.

La communication provenant du site de réservation via le canal officiel, la cible n’a aucune raison de douter de sa légitimité.

Fausse page Booking.com

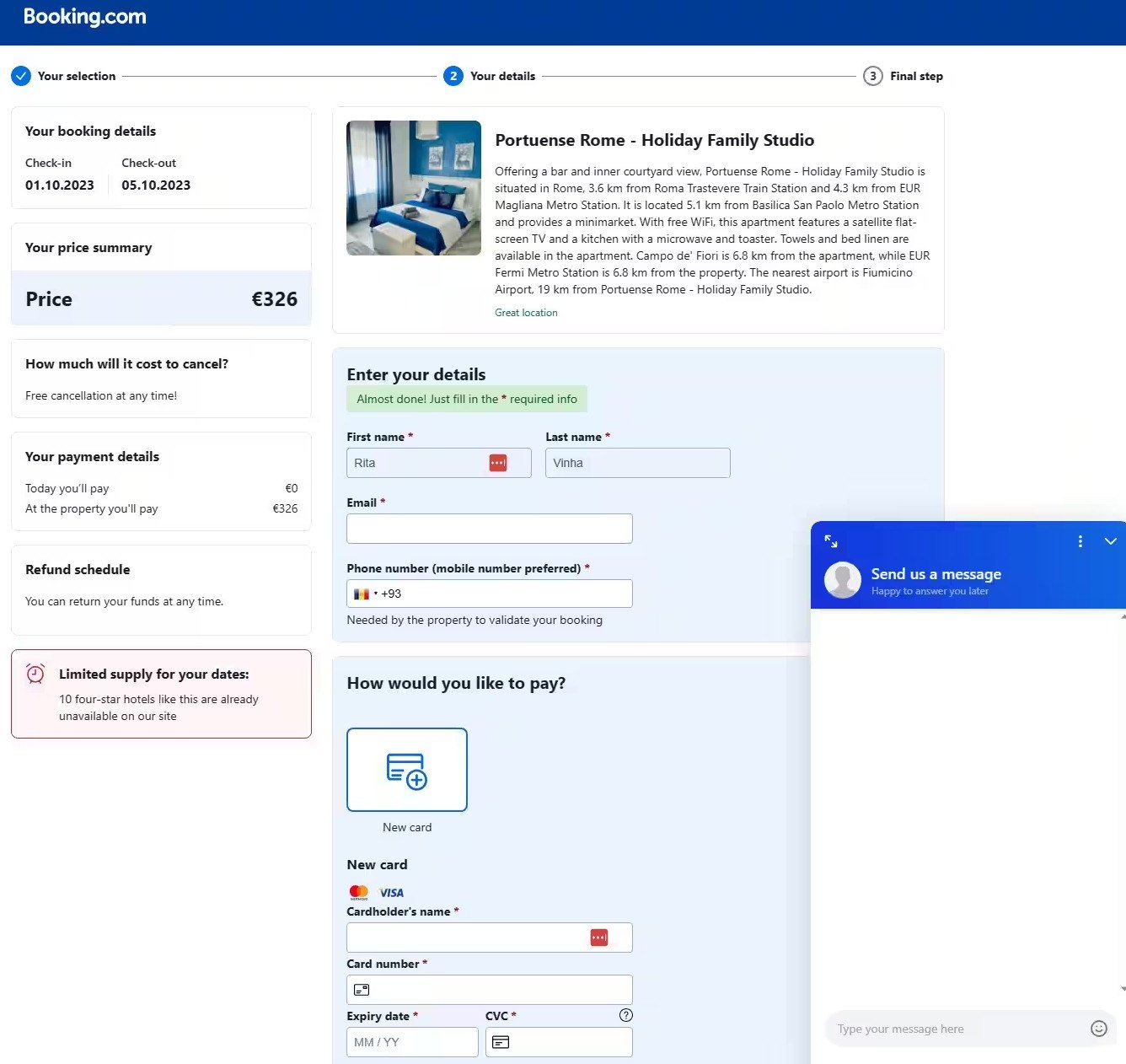

Guez dit que la victime reçoit un lien pour la prétendue vérification de la carte afin de conserver la réservation. Le lien déclenche sur la machine victime un exécutable codé dans un script JavaScript base64 complexe.

Le chercheur souligne que le but du script est de détecter des informations sur l’environnement de navigation et qu’il est conçu pour rendre l’analyse beaucoup plus difficile.

L’attaquant a également utilisé plusieurs techniques de validation de sécurité et d’anti-analyse pour s’assurer que seules les victimes potentielles atteignent l’étape suivante de l’arnaque, qui montre une fausse page de paiement Booking.com.

Malgré l’approche plus sophistiquée qui rend l’astuce très difficile à repérer, Guez affirme que les signes réguliers indiquant une arnaque potentielle pourraient toujours révéler la fraude.

Les utilisateurs doivent éviter de cliquer sur des liens non sollicités, même s’ils semblent légitimes, se méfier des messages urgents ou menaçants demandant une action immédiate et vérifier les URL pour détecter des indicateurs de tromperie.

Cependant, pour vous assurer de ne pas être victime de campagnes de phishing plus complexes, l’action recommandée est de contacter directement l’entreprise à une adresse e-mail ou à un numéro de téléphone officiel et de demander des éclaircissements sur le message.