Ce fut une mauvaise semaine pour les ransomwares, le ransomware Trigona ayant subi une violation de données et les forces de l’ordre perturbant les opérations du ransomware RagnarLocker.

La semaine dernière, des hacktivistes ukrainiens connus sous le nom d’Ukrainian Cyber Alliance ont piraté les serveurs du gang Trigona en exploitant une vulnérabilité de leur serveur Confluence.

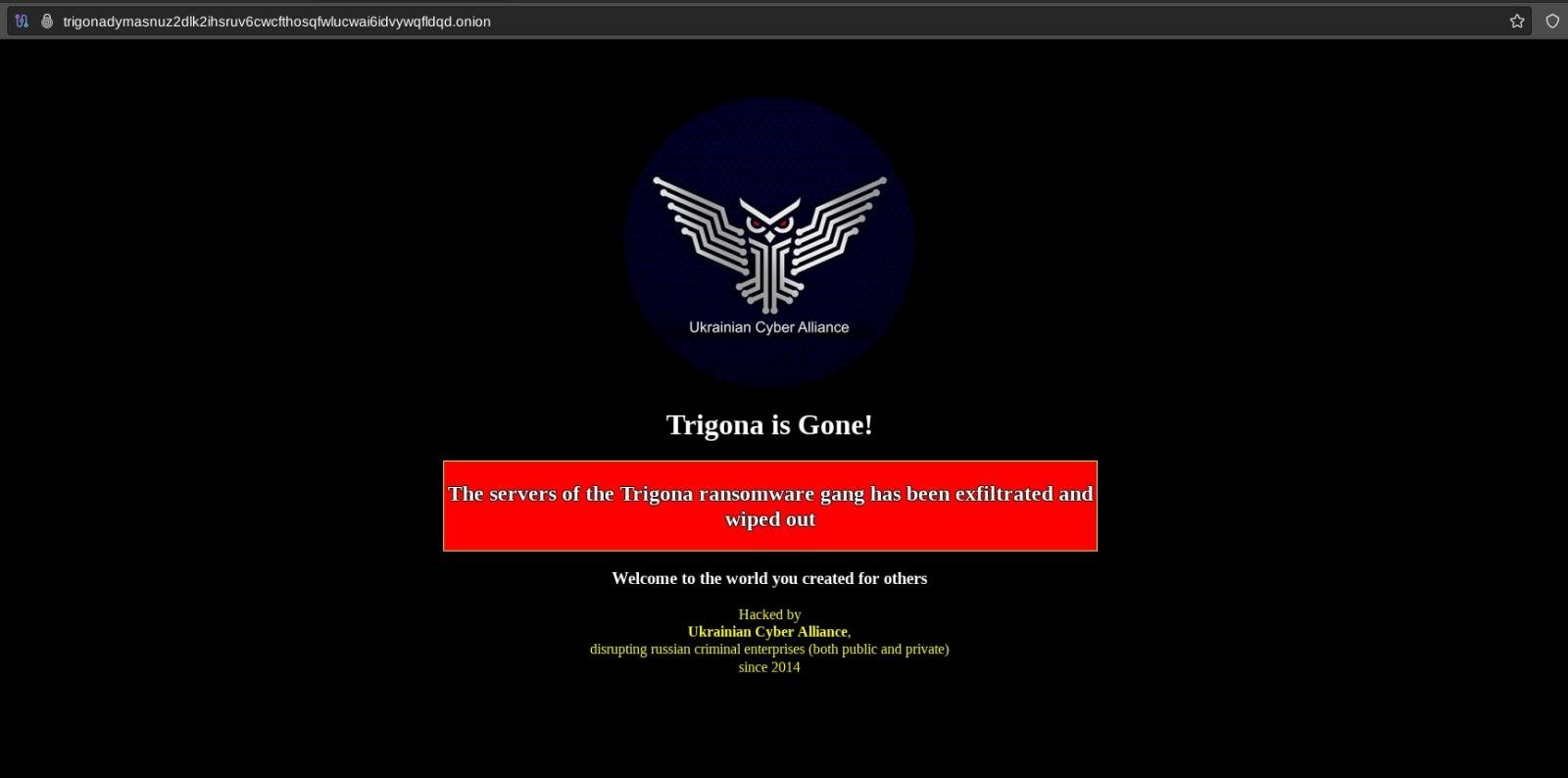

Cela a finalement permis aux militants de pénétrer dans d’autres sites gérés par Trigona pour récupérer des données, des copies de discussions internes et le code source du site Web. Ils ont ensuite effacé les sites de négociation Tor et de fuite de données de Trigona, les dégradant avec le message ci-dessous.

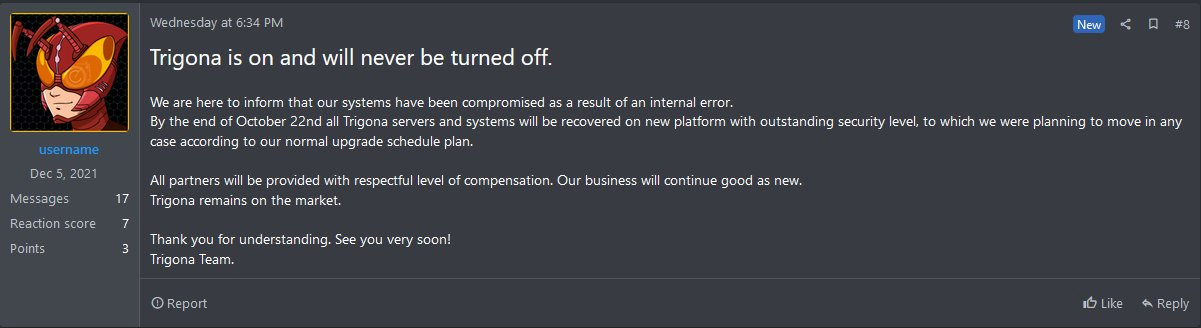

Trigone admis plus tard ils ont été violés et ont déclaré qu’ils prévoyaient de lancer de nouveaux sites le 22 octobre.

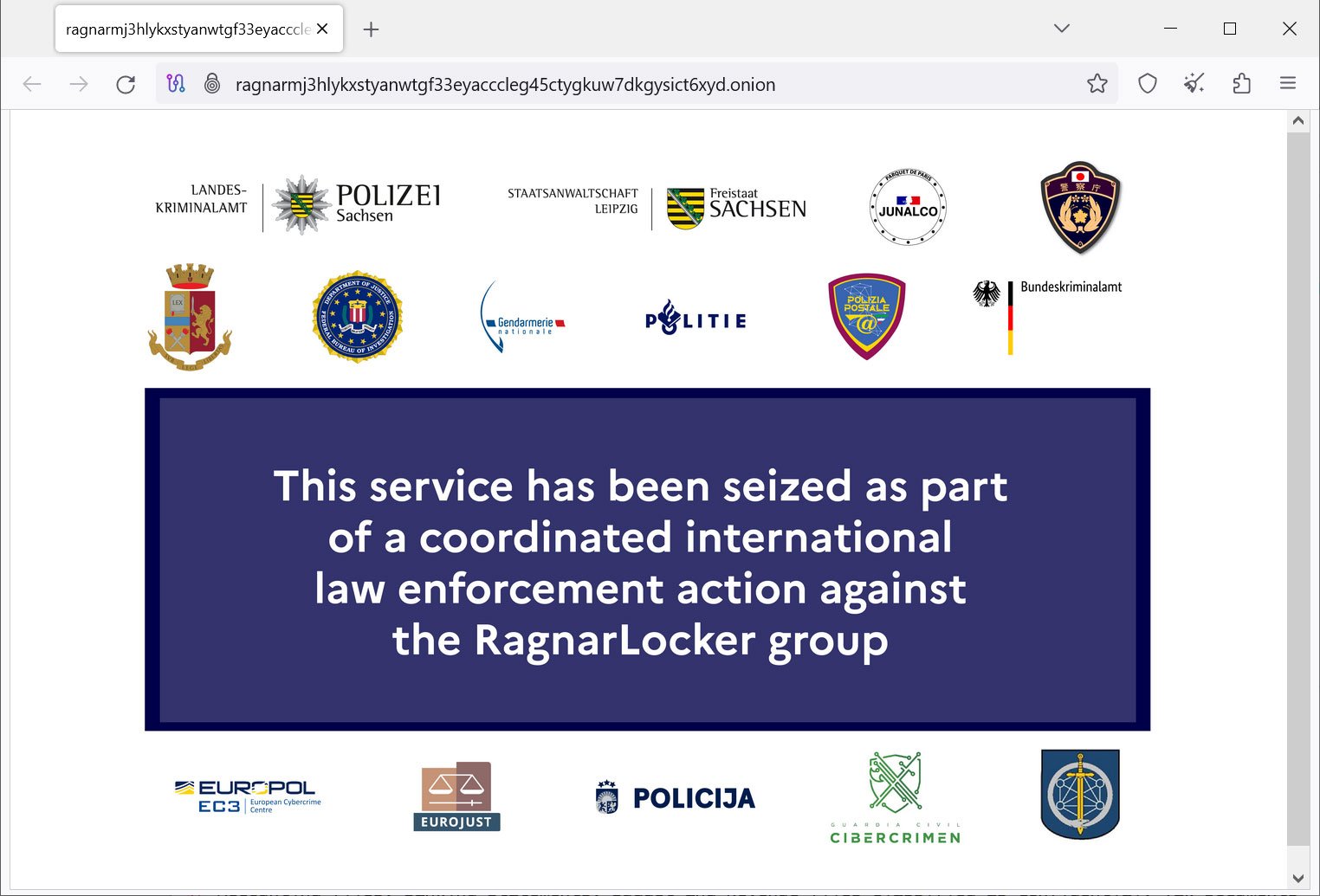

Jeudi, le site de fuite de données et le site de négociation RagnarLocker ont également commencé à afficher un nouveau message, cette fois une bannière de saisie par les forces de l’ordre de France, de République tchèque, d’Allemagne, d’Italie, de Lettonie, des Pays-Bas, d’Espagne, de Suède, du Japon et du Canada. , et les États-Unis.

Dans le cadre de cette opération internationale d’application de la loi, la police a arrêté un développeur de malware lié au gang de ransomware RagnarLocker et a saisi les sites Web sombres du groupe.

Il s’agit d’une action importante car RagnarLocker est l’une des opérations de ransomware les plus anciennes et encore actives, ayant mené des attaques contre 168 entreprises internationales dans le monde depuis 2020.

Par ailleurs, nous en avons appris davantage sur les cyberattaques contre diverses entreprises, avec notamment Attaque de BlackBasta contre la société de publicité télévisée Ampersand et Kwik Trip ont finalement confirmé qu’ils avaient subi une cyberattaque, même s’il n’a pas été confirmé qu’il s’agissait d’un ransomware.

Enfin, des chercheurs en cybersécurité ont publié des rapports intéressants sur les ransomwares, notamment :

Les contributeurs et ceux qui ont fourni de nouvelles informations et histoires sur les ransomwares cette semaine incluent : @LawrenceAbrams, @serghei, @fwosar, @Ionut_Ilascu, @billtoulas, @Seifreed, @demonslay335, @malwrhunterteam, @BleepinComputer, @vx_herm1t, @AlvieriD, @AShukuhi, @pcrisk, @rivitna2, @BushidoToken, @RésilienceSays, @SophosXOps, @Unit42_Intel, @jgreigj, @azalsécurité, @AShukuhi, @Cynet360, @FalconFeedsioet @cyber_int.

15 octobre 2023

Colonial Pipeline attribue les allégations de ransomware à une violation de données tierce « sans rapport »

Colonial Pipeline a déclaré qu’il n’y avait eu aucune interruption des opérations du pipeline ou de ses systèmes après qu’un groupe de ransomwares ait proféré plusieurs menaces vendredi après-midi.

16 octobre 2023

Nouvelles variantes du ransomware STOP

PCrisque trouvé de nouvelles variantes du ransomware STOP qui ajoutent le .ptqw et .pthh extensions.

Nouvelle variante de MedusaLocker

PCrisk a trouvé une nouvelle variante de MedusaLocker qui ajoute le .crypto1317 extension et dépose une demande de rançon nommée How_to_back_files.html.

Nouvelle variante du Chaos

PCrisk a trouvé une nouvelle variante du Chaos qui ajoute le .MesaCorp extension et dépose une demande de rançon nommée read_it.txt.

17 octobre 2023

KwikTrip affirme que la panne informatique a été causée par une cyberattaque

Kwik Trip a publié une autre déclaration sur une panne en cours, confirmant pratiquement qu’il a subi une cyberattaque qui a entraîné des perturbations du système informatique.

Le géant de la publicité télévisée touché par une attaque de ransomware

Une société de vente de publicité télévisée et de technologie détenue conjointement par les trois plus grands câblo-opérateurs américains a été touchée ces dernières semaines par une attaque de ransomware qui a affecté ses opérations.

Nouvelle variante du Dharma

PCrisk a trouvé une nouvelle variante du ransomware Dharma qui ajoute le .2023 extension.

Nouvelle variante STOP

PCrisk a trouvé une nouvelle variante du ransomware Dharma qui ajoute le .ptrz extension.

Nouveau rançongiciel EarthGrass

PCrisk a découvert un nouveau ransomware nommé EarthGrass qui ajoute le .34r7hGr455 extension et dépose une demande de rançon nommée Lisez-MOI (Décrypteur).txt.

Nouveau rançongiciel KeyLock

PCRisk a trouvé le nouveau ransomware KeyLocker qui ajoute le .serrure à clé extension et dépose une demande de rançon nommée README-id-[username].SMS.

18 octobre 2023

Des militants ukrainiens piratent le gang de ransomware Trigona et effacent les serveurs

Un groupe de cyber-activistes sous la bannière de l’Ukrainian Cyber Alliance (UCA) a piraté les serveurs du gang de ransomware Trigona et les a effacés après avoir copié toutes les informations disponibles.

Rapport sur les réclamations Résilience 2023

Le premier semestre 2023 a été une nouvelle fois marqué par un bouleversement dans le secteur de la cybercriminalité. Qu’il s’agisse d’entreprises russes susceptibles d’octroyer des licences pour des logiciels malveillants avancés à des partenaires affiliés aux États-Unis et au Royaume-Uni, ou d’attaques contre des fournisseurs SaaS tiers relativement inconnus s’étendant à des milliers d’organisations victimes à la fois, les acteurs de la cybercriminalité réagissent une fois de plus habilement à l’évolution de leur marché. Alors que les entreprises deviennent plus réticentes à payer des extorsions, Resilience constate une tendance à s’attaquer aux plus gros poissons et à nager en amont pour frapper les vendeurs et contourner les contrôles de sécurité. Cela a des implications importantes pour ceux qui défendent leurs organisations et tentent de limiter les pertes financières de ces acteurs.

GhostLocker : le nouveau ransomware sur le marché

Au cours de la semaine dernière, une nouvelle franchise de ransomware a vu le jour, nommée GhostLocker. Ghost Locker est un nouveau Ransomware-as-a-Service (Raas) créé par plusieurs groupes hacktivistes dirigés par GhostSec.

Des hacktivistes pro-palestiniens prétendent utiliser le rançongiciel Crucio

Un nouveau groupe hacktiviste pro-palestinien appelé Soldiers Of Solomon prétend déployer un nouveau Crucio Ransomware.

19 octobre 2023

Les sites d’extorsion du dark web du ransomware Ragnar Locker saisis par la police

Les sites de négociation Tor et de fuite de données de l’opération de rançongiciel Ragnar Locker ont été saisis jeudi matin dans le cadre d’une opération internationale d’application de la loi.

Le ransomware BlackCat utilise la nouvelle machine virtuelle Linux « Munchkin » dans des attaques furtives

L’opération de ransomware BlackCat/ALPHV a commencé à utiliser un nouvel outil nommé « Munchkin » qui utilise des machines virtuelles pour déployer furtivement des chiffreurs sur les périphériques réseau.

Un acteur du ransomware exploite des serveurs ColdFusion non pris en charge, mais repart les mains vides

En septembre et début octobre, nous avons assisté à plusieurs efforts déployés par un acteur jusqu’alors inconnu pour exploiter les vulnérabilités des versions obsolètes et non prises en charge du logiciel ColdFusion Server d’Adobe afin d’accéder aux serveurs Windows sur lesquels ils s’exécutaient et de se tourner vers le déploiement de ransomwares. Aucune de ces attaques n’a abouti, mais elles ont fourni une télémétrie qui nous a permis de les associer à un seul acteur ou groupe d’acteurs, et de récupérer les charges utiles qu’ils tentaient de déployer.

Analyse du rançongiciel Megazord

Une nouvelle version du ransomware Akira appelée « Megazord » est apparue vers août 2023. Elle modifie les noms de vos fichiers en ajoutant « .Powerrangers » à la fin. Plusieurs similitudes statiques et de code suggèrent que Megazord pourrait être une tentative de donner un nouveau look à Akira. Une telle modification pourrait être une tentative de renommer le ransomware Akira, car il est devenu largement reconnu au sein de la communauté de la cybersécurité.

Trigona répond à son retrait par l’UCA

Comme vu par AzAl Sécuritél’opération de rançongiciel Trigona a répondu au retrait de ses sites par l’UCA, affirmant revenir le 22.

20 octobre 2023

Kwik Trip confirme enfin qu’une cyberattaque était à l’origine d’une panne en cours

Deux semaines après une panne informatique en cours, Kwik Trip a finalement confirmé qu’elle enquêtait sur une cyberattaque impactant le réseau interne de la chaîne de magasins de proximité depuis le 9 octobre.

Le développeur du ransomware Ragnar Locker arrêté en France

Les forces de l’ordre ont arrêté un développeur de logiciels malveillants lié au gang de ransomware Ragnar Locker et ont saisi les sites Web sombres du groupe dans le cadre d’une opération internationale conjointe.

Nouvelles variantes du ransomware STOP

PCrisk a trouvé de nouvelles variantes du ransomware STOP qui ajoutent le .ithh, .itqwet .itrz extensions.

New Hunters International utilise le chiffreur Hive

rivitna a découvert le nouveau ransomware Hunters International, qui semble utiliser un chiffreur de l’opération Hive.