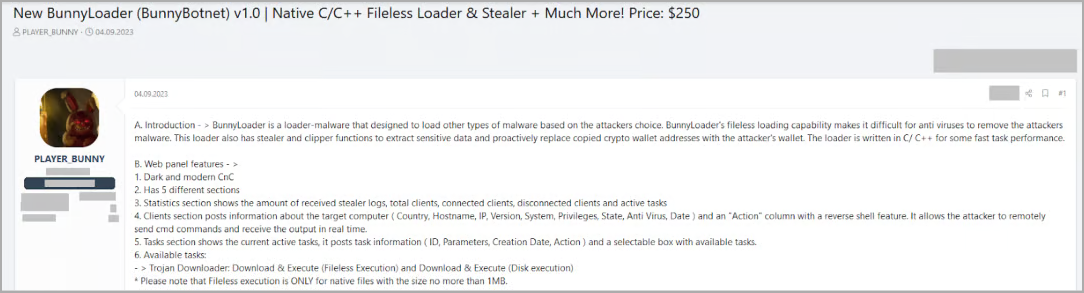

Les chercheurs en sécurité ont découvert un nouveau malware-as-a-service (MaaS) nommé « BunnyLoader » annoncé sur plusieurs forums de hackers comme un chargeur sans fichier capable de voler et de remplacer le contenu du presse-papiers du système.

Le malware connaît un développement rapide, avec des mises à jour ajoutant de nouvelles fonctionnalités et des corrections de bugs. Il peut actuellement télécharger et exécuter des charges utiles, enregistrer des clés, voler des données sensibles et des crypto-monnaies et exécuter des commandes à distance.

La première version de BunnyLoader est sortie le 4 septembre. Depuis lors, ses développeurs ont ajouté davantage de fonctions, comme de multiples mécanismes anti-détection et des capacités supplémentaires de vol d’informations, publiant une deuxième version majeure vers la fin du mois.

Les chercheurs de la société de sécurité cloud Zscaler notent que BunnyLoader devient rapidement populaire parmi les cybercriminels en tant que malware riche en fonctionnalités et disponible à bas prix.

Présentation de BunnyLoader

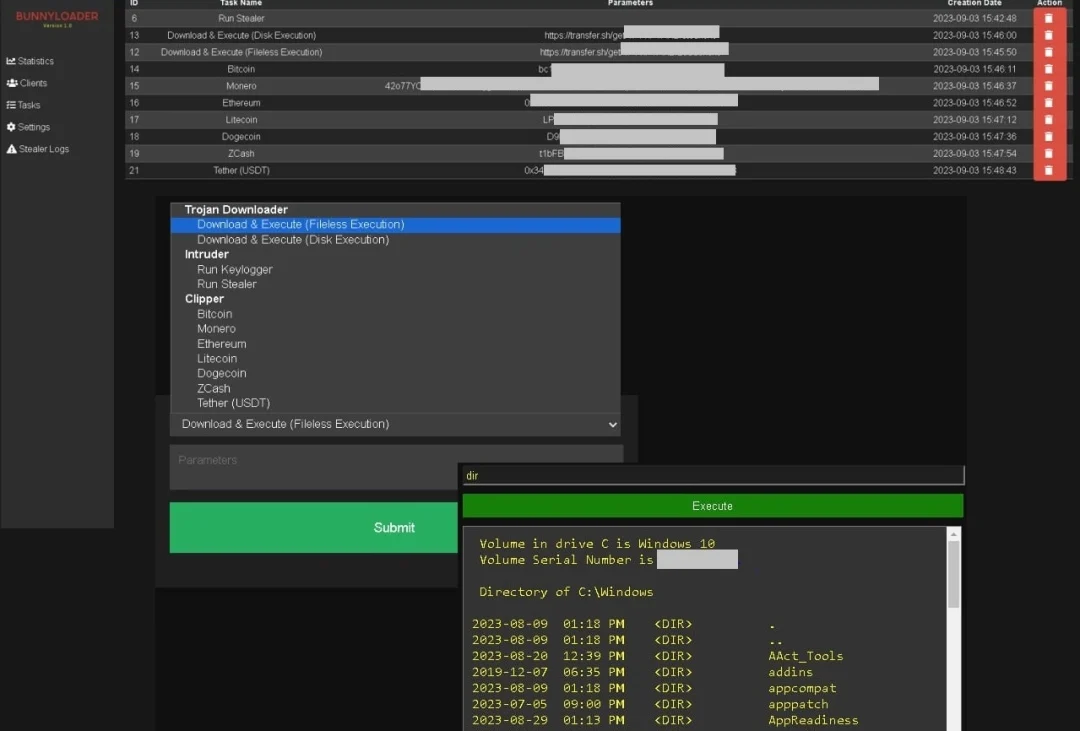

Le panneau de commande et de contrôle de BunnyLoader permet même aux cybercriminels peu qualifiés de définir une charge utile de deuxième étape, d’activer l’enregistrement au clavier, le vol d’informations d’identification, la manipulation du presse-papiers (pour voler de la cryptomonnaie) et l’exécution de commandes à distance sur les appareils infectés.

Dans un récent rapportles chercheurs affirment qu’après avoir été exécuté sur un appareil compromis, BunnyLoader crée une nouvelle valeur dans le registre Windows pour la persistance, masque sa fenêtre, définit un mutex pour éviter plusieurs instances de lui-même et enregistre la victime dans le panneau de configuration.

Le malware effectue plusieurs vérifications pour déterminer s’il s’exécute sur un bac à sable ou un environnement simulé et génère une fausse erreur d’incompatibilité d’architecture si le résultat est positif.

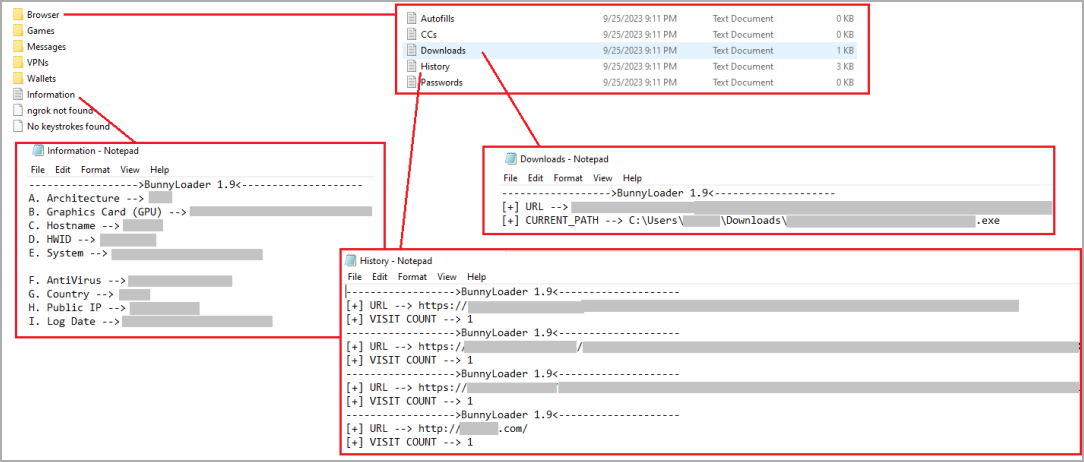

Outre les fonctions mentionnées, le malware comporte également des modules permettant de voler les données stockées sur les navigateurs Web (mots de passe, cartes de crédit, historique de navigation), les portefeuilles de crypto-monnaie, les VPN, les applications de messagerie, etc., agissant essentiellement comme un voleur d’informations standard.

Toutes les données volées sont compressées dans une archive ZIP avant d’être exfiltrées vers le serveur de commande et de contrôle (C2) de l’acteur menaçant.

Selon les chercheurs, BunnyLoader prend en charge l’écriture de charges utiles sur le disque avant de les exécuter, et peut également les exécuter à partir de la mémoire système (sans fichier) en utilisant la technique de creusement de processus.

Développement rapide

Zscaler a surveillé le développement du malware et ses annonces sur plusieurs forums de piratage et a remarqué qu’il avait fait l’objet de nombreuses mises à jour depuis sa sortie initiale.

Voici un résumé du calendrier de développement de BunnyLoader :

- v1.0 (4 septembre): Première version.

- v1.1 (5 septembre): Correction d’un bug client, introduction de la compression des journaux avant le téléchargement et ajout de la commande ‘pwd’ pour le shell inversé.

- v1.2 (6 septembre): Voleur amélioré avec récupération de l’historique du navigateur, récupération du jeton d’authentification NGRok et chemins de navigateur Chromium supplémentaires pris en charge.

- v1.3 (9 septembre): Ajout de la récupération de carte de crédit pour 16 types de cartes et correction des bugs C2.

- v1.4 (10 septembre): Implémentation de l’évasion AV.

- v1.5 (11 septembre): Introduction de la récupération VPN pour les voleurs, des corrections de bugs du chargeur sans fichier et des optimisations de chargement des journaux.

- v1.6 (12 septembre): Ajout de la visionneuse d’historique des téléchargements et des techniques anti-sandbox.

- v1.7 (15 septembre): Évasion AV améliorée.

- v1.8 (15 septembre): Implémentation de la fonctionnalité keylogger et résolution de divers bugs.

- v1.9 (17 septembre): Voleur amélioré avec récupération de jeu, davantage de chemins de navigateur Chromium et ajout d’une récupération de portefeuille de bureau.

- v2.0 (27 septembre): Mise à jour de l’interface graphique C2, correction des vulnérabilités critiques, notamment l’injection SQL et XSS, introduction de la détection des tentatives d’exploitation et optimisation des fonctionnalités de vol et de chargement sans fichier.

Dans son état actuel, BunnyLoader est vendu 250 $, tandis que la version « stub privé », qui propose une anti-analyse plus puissante, une injection en mémoire, une évasion AV et des mécanismes de persistance supplémentaires, se vend 350 $.

Ce prix bas, combiné au cycle de développement rapide, font de BunnyLoader un choix lucratif pour les cybercriminels à la recherche d’offres anticipées sur des projets de logiciels malveillants émergents avant de prendre de l’importance et d’augmenter leurs tarifs.

Le rapport de Zscaler fournit des détails techniques qui peuvent aider à détecter le logiciel malveillant avant qu’il n’établisse sa persistance, ainsi que des indicateurs de compromission qui pourraient empêcher une infection.