L'intégralité de la base de données du célèbre forum de piratage BreachForums v1 a été publiée sur Telegram mardi soir, exposant un trésor de données, notamment les informations des membres, les messages privés, les adresses de crypto-monnaie et chaque publication sur le forum.

Ces données proviennent d'une sauvegarde de base de données prétendument vendue par Conor Fitzpatrick, alias Pompompurin. En 2022, après la saisie du forum de piratage RaidForums, Fitzpatrick a lancé BreachForums v1, qui a ensuite été saisi par le FBI après l'arrestation de Fitzpatrick.

Fitzpatrick aurait vendu cette base de données en juillet alors qu'il était en liberté sous caution. Les données ont depuis circulé parmi différents acteurs malveillants, l'un d'eux ayant tenté de les vendre pour 150 000 dollars plus tard dans le mois.

Alors que la base de données était partagé avec Have I Been Pwned à l'époque, il n'avait jamais été rendu public jusqu'au week-end dernier.

Goutte à goutte…goutte à goutte…goutte

Depuis le week-end, il y a une fuite constante de données de la base de données BreachForums v1.

Tout a commencé avec l'acteur malveillant Emo qui a publié une exportation limitée de données sur les membres, y compris les noms des membres, les adresses e-mail et les adresses IP après avoir été bannis de l'incarnation actuelle de BreachForums.

Cependant, alors que les luttes intestines continuaient parmi les membres de la communauté BreachForum, Emo a divulgué l'intégralité de la base de données mardi soir, exposant une énorme quantité de données supplémentaires.

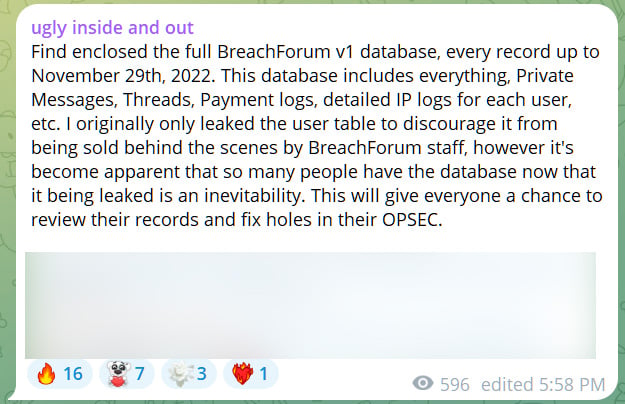

« Vous trouverez ci-joint la base de données complète de BreachForum v1, tous les enregistrements jusqu'au 29 novembre 2022 », a publié Emo sur Telegram.

« Cette base de données comprend tout : les messages privés, les fils de discussion, les journaux de paiement, les journaux IP détaillés pour chaque utilisateur, etc. À l'origine, j'avais seulement divulgué la table des utilisateurs pour décourager sa vente en coulisses par le personnel de BreachForum, mais il est devenu évident que tant de personnes possèdent maintenant la base de données qu'une fuite est inévitable. »

« Cela donnera à chacun la possibilité de revoir ses dossiers et de corriger les failles de son OPSEC. »

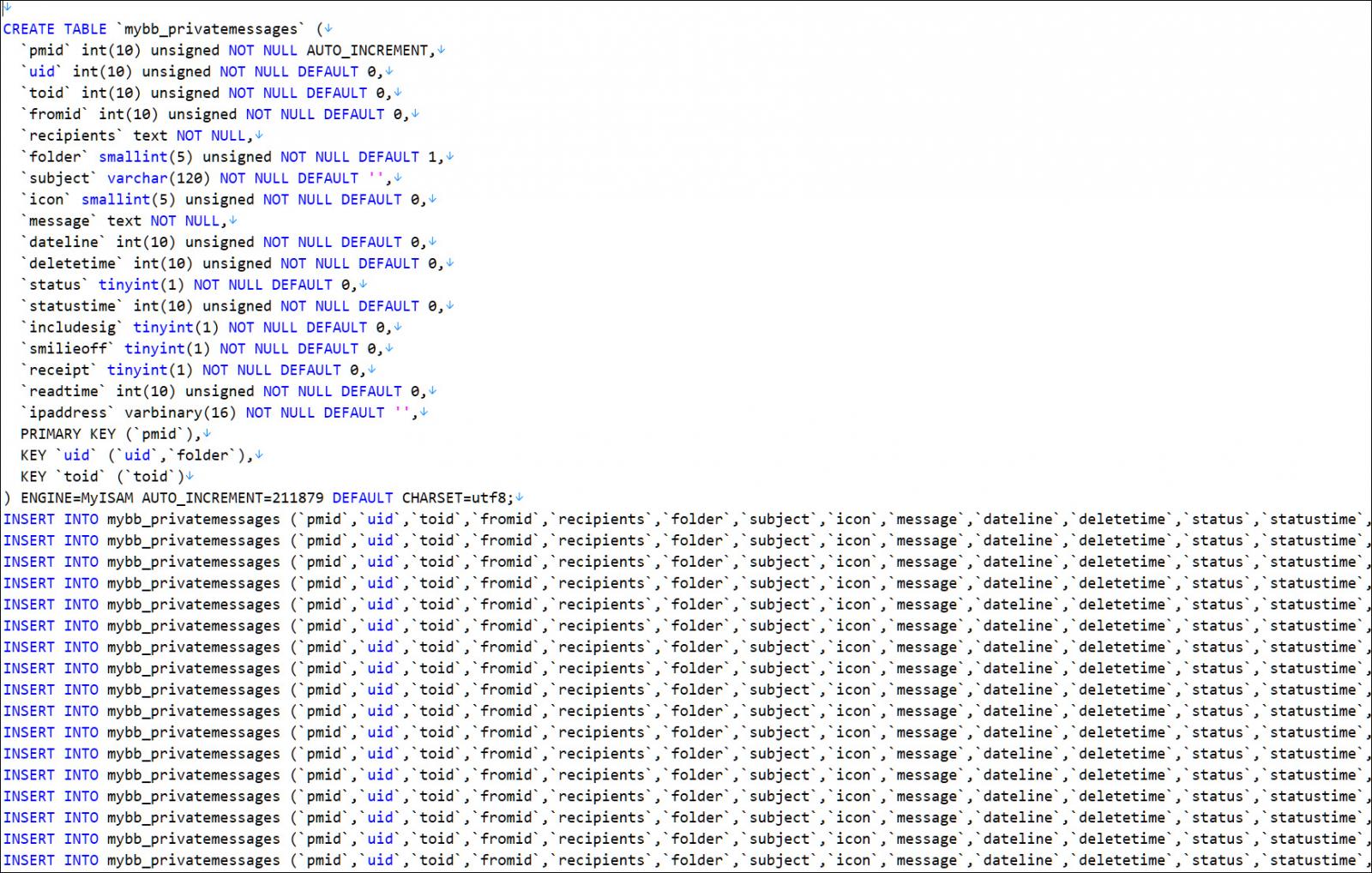

BleepingComputer a obtenu la base de données et, sur la base des horodatages dans les enregistrements de la base de données, peut confirmer qu'il s'agit d'une sauvegarde complète du forum MyBB qui a été créée le 28 novembre 2022, vers 19 heures HE.

La base de données contient toutes les données du forum, y compris les mots de passe hachés des membres, les messages privés entre les utilisateurs, les adresses de crypto-monnaie utilisées pour acheter des crédits de forum et chaque publication sur le site.

Les messages privés sont particulièrement dommageables : les acteurs malveillants s’envoient des messages sur leurs exploits, expriment leur désir d’acheter l’accès aux réseaux ou cherchent à accéder aux dernières données volées.

Les données incluent également les adresses de cryptomonnaie utilisées pour acheter des crédits de site, ce qui permettait aux membres de visualiser le contenu caché dans les publications du forum.

Ces adresses permettront aux sociétés de renseignement sur les crypto-monnaies de relier les paiements historiques en crypto-monnaies à des acteurs de menaces spécifiques.

Alors que les forces de l’ordre disposent déjà de cette base de données après avoir saisi le site et arrêté son propriétaire en 2023, d’autres acteurs de la menace, journalistes et chercheurs ne l’ont pas vue jusqu’à présent.

Même si les données datent de près de deux ans, elles constitueront toujours un test de sécurité opérationnelle (OPSEC) pour de nombreux acteurs de la menace qui ont fréquenté les forums.

OPSEC est une méthode utilisée pour protéger les informations sensibles qui pourraient être utilisées par des adversaires pour obtenir un avantage ou vous identifier.

Les membres du forum de piratage ont-ils correctement exécuté l'OPSEC en utilisant des VPN ou Tor lors de la connexion au site, en utilisant des adresses e-mail privées ou en masquant correctement leur identité ?

Seul le temps nous le dira, car les chercheurs et les journalistes utiliseront ces données pour établir des profils d’acteurs malveillants qui les lient à d’autres activités malveillantes.