Google a annoncé de nouvelles fonctionnalités d’analyse en temps réel pour Google Play Protect qui rendent plus difficile l’évasion des applications malveillantes utilisant le polymorphisme.

Cela représente une étape importante vers l’amélioration de la sécurité de tous les utilisateurs d’Android et vise à réduire les infections par des logiciels malveillants sur la plateforme.

Analyses de code en temps réel

Google Jouer à Protéger est le système de protection intégré d’Android permettant d’effectuer des analyses sur l’appareil à la recherche de logiciels indésirables et de logiciels malveillants, alimentées par des données dérivées de 125 milliards d’analyses quotidiennes.

L’outil fonctionne pour les applications téléchargées depuis Google Play, la boutique d’applications officielle d’Android, et les APK (packages Android) téléchargés à partir de sources externes et de boutiques d’applications tierces.

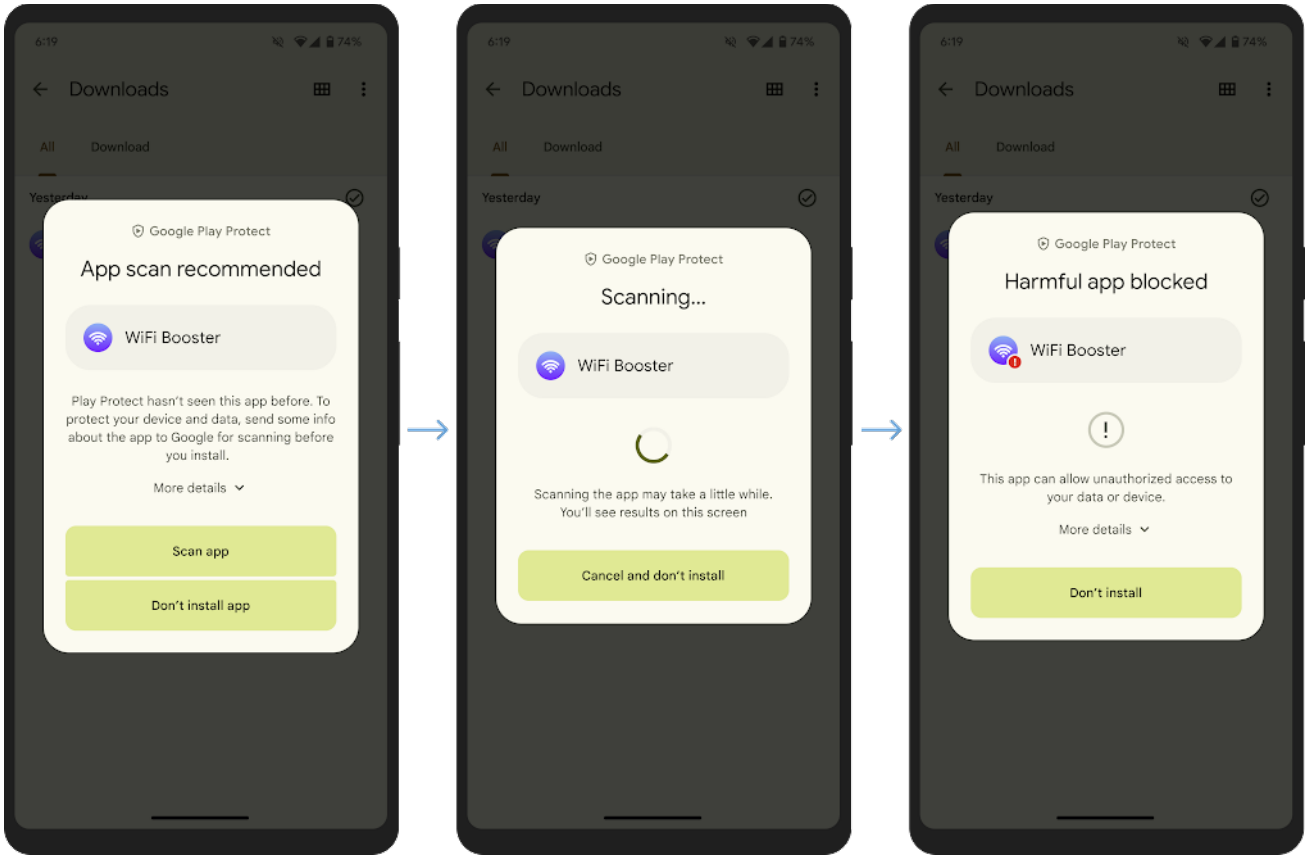

Lorsque Play Protect détecte quelque chose de suspect sur une application, il avertit les utilisateurs de ne pas procéder à son installation.

Le problème est que les auteurs d’applications malveillantes promues en dehors de Google Play ont eu recours à l’IA et à des logiciels malveillants polymorphes qui modifient fréquemment les informations identifiables dans un programme malveillant pour contourner les plateformes de sécurité automatisées, rendant ainsi ces analyses inefficaces.

Une fois les applications installées sur l’appareil de l’utilisateur, elles récupèrent du code supplémentaire à partir d’une ressource externe, complétant ainsi leurs fonctionnalités malveillantes lors de la phase de post-vérification où il n’existe aucun mécanisme pour les arrêter.

Cependant, Google a déclaré à BleepingComputer après la publication qu’il réexaminait les applications, notamment en collectant des signaux de chargement de code dynamique pour protéger les utilisateurs lorsque ce comportement est détecté.

Pour combler cette lacune, Google a désormais amélioré Play Protect avec la possibilité d’effectuer une analyse en temps réel au niveau du code et ajoute une recommandation pour effectuer des analyses sur les applications qui n’ont pas été analysées auparavant.

L’analyse extraira les signaux de l’application et les enverra à l’infrastructure backend Play Protect pour une analyse approfondie au niveau du code, renvoyant un résultat sur la sécurité de l’application.

« Nos protections de sécurité et nos algorithmes d’apprentissage automatique apprennent de chaque application soumise à Google pour examen, et nous examinons des milliers de signaux et comparons le comportement des applications », explique Google dans un communiqué de presse.

« Google Play Protect s’améliore constamment avec chaque application identifiée, nous permettant de renforcer nos protections pour l’ensemble de l’écosystème Android. »

Le scanner Play Protect amélioré exploitera l’analyse statique, ainsi que l’heuristique et l’apprentissage automatique, pour identifier les modèles indiquant une activité malveillante. Les signaux extraits de l’application servent d’entrées clés pour son analyse basée sur l’IA.

Cela étant dit, certaines applications malveillantes peuvent encore échapper au nouveau système en ajoutant de longs délais avant le téléchargement du code malveillant ou tout autre comportement.

Cependant, la quantité de logiciels malveillants non détectés devrait être réduite par ce nouveau système, au moins jusqu’à ce que les auteurs de logiciels malveillants puissent ajuster leurs techniques pour tromper ou contourner ces analyses.

L’analyse du code en temps réel sur Google Play Protect est déjà disponible en Inde et dans d’autres pays sélectionnés et sera progressivement déployée dans le monde entier au cours des prochains mois.

Play Protect fonctionne avec et est régulièrement mis à jour sur la majorité des appareils Android, y compris Android 5 et versions ultérieures.

Cela permet au système de sécurité d’être régulièrement mis à jour indépendamment de la publication mensuelle des mises à jour Android.

Mise à jour du 18/10/23 : ajout de quelques précisions de Google.