Les processeurs Intel modernes, y compris les puces des générations Raptor Lake et Alder Lake, sont sensibles à un nouveau type d'attaque par injection de cible de branche (BTI) de haute précision appelée « Indirector », qui pourrait être utilisée pour voler des informations sensibles du processeur.

Indirector exploite les failles d'Indirect Branch Predictor (IBP) et de Branch Target Buffer (BTB), deux composants matériels présents dans les processeurs Intel modernes, pour manipuler l'exécution spéculative pour l'extraction de données.

Trois chercheurs de l'Université de Californie à San Diego ont découvert et présenté l'attaque Indirector, dont tous les détails seront présentés lors du prochain symposium sur la sécurité USENIX en août 2024.

Attaques indirectes

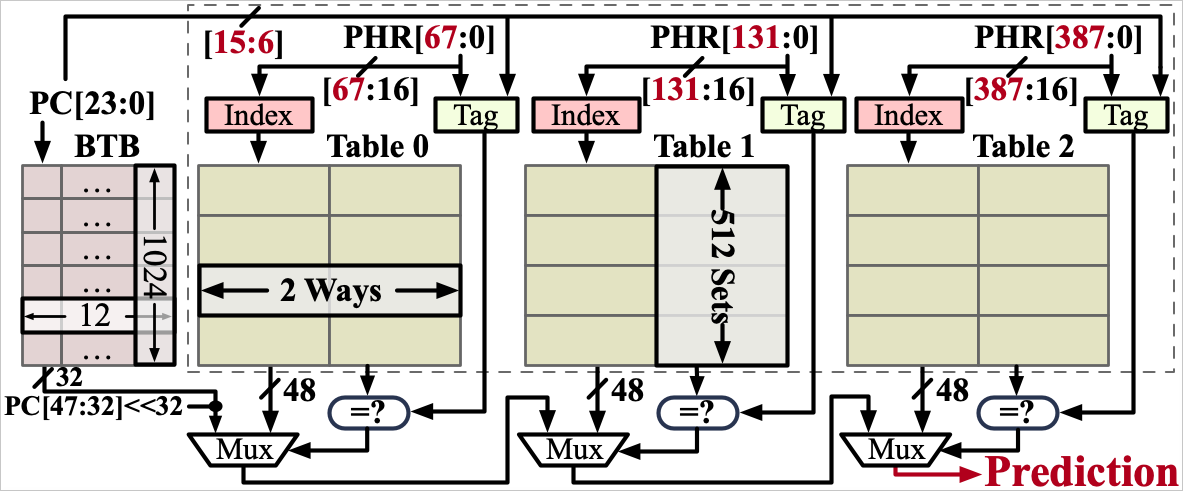

Le prédicteur de branche indirecte est conçu pour prédire les adresses cibles des branches indirectes à l'aide d'informations d'exécution historiques, tandis que le tampon cible de branche prédit les adresses cibles des branches directes à l'aide d'une structure de cache associative d'ensemble.

Les chercheurs ont découvert que les deux systèmes présentent des défauts dans les mécanismes d’indexation, de balisage et de partage d’entrées et sont généralement construits sur une structure prévisible qui permet une manipulation ciblée et de haute précision.

Sur la base de ce qui précède, Indirector effectue des attaques principalement en utilisant trois mécanismes :

- Localisateur de succursales iBranch:Outil personnalisé qui utilise des techniques basées sur l'expulsion pour identifier les indices et les balises des branches victimes et déterminer avec précision les entrées IBP pour des branches spécifiques.

- Injections IBP/BTB:Effectuez des injections ciblées dans les structures de prédiction pour effectuer une exécution de code spéculative.

- Contournement ASLR: Brisez la randomisation de la disposition de l'espace d'adressage (ASLR) en déterminant les emplacements exacts des branches indirectes et de leurs cibles, facilitant ainsi la prédiction et la manipulation du flux de contrôle des processus protégés.

Parallèlement à l'exécution spéculative obtenue grâce aux injections ciblées, l'attaquant peut utiliser des techniques de canal côté cache, telles que la mesure des temps d'accès, pour déduire les données consultées.

Atténuer les attaques indirectes

Indirector fonctionne contre les processeurs Intel Raptor Lake et Alder Lake, les 12e et 13e générations de processeurs « Core » du fabricant de puces.

Intel a été informé de l'attaque en février 2024 et a informé les fournisseurs de matériel et de logiciels concernés.

Les chercheurs proposent deux principales mesures d'atténuation contre l'attaque indirecte : une utilisation plus agressive de la barrière de prédicteur de branche indirecte (IBPB) et le renforcement de la conception de l'unité de prédiction de branche (BPU) en incorporant des balises, un cryptage et une randomisation plus complexes.

Cependant, il existe des compromis importants en termes de performances, en particulier lors de l'utilisation de l'IBPB. La mise en œuvre de l'atténuation proposée nécessite donc un travail d'équilibrage délicat.

Sous Linux, IBPB est activé par défaut lors des transitions vers le mode SECCOMP ou des tâches avec des branches indirectes restreintes dans le noyau, mais son utilisation est limitée en raison d'une baisse de performances de 50 %.

Vous trouverez plus de détails sur Indirector, les méthodologies d'attaque, les mécanismes potentiels de fuite de données et les mesures d'atténuation suggérées dans ce document technique.

Les chercheurs ont également publié des codes et des outils de preuve de concept pour leurs attaques par injection de branches. sur GitHub.