La société antivirus Avast a découvert une faiblesse dans le schéma cryptographique de la famille de ransomwares DoNex et a publié un décrypteur afin que les victimes puissent récupérer leurs fichiers gratuitement.

Le l'entreprise dit elle travaille avec les forces de l'ordre pour fournir en privé le décrypteur aux victimes du ransomware DoNex depuis mars 2024. Les fournisseurs de cybersécurité distribuent généralement des décrypteurs de cette manière pour empêcher les acteurs de la menace d'avoir connaissance du bogue et de le corriger.

La faille a été révélée publiquement le mois dernier Conférence sur la cybersécurité Recon 2024Avast a donc décidé de publier le décrypteur.

Décryptage de DoNex

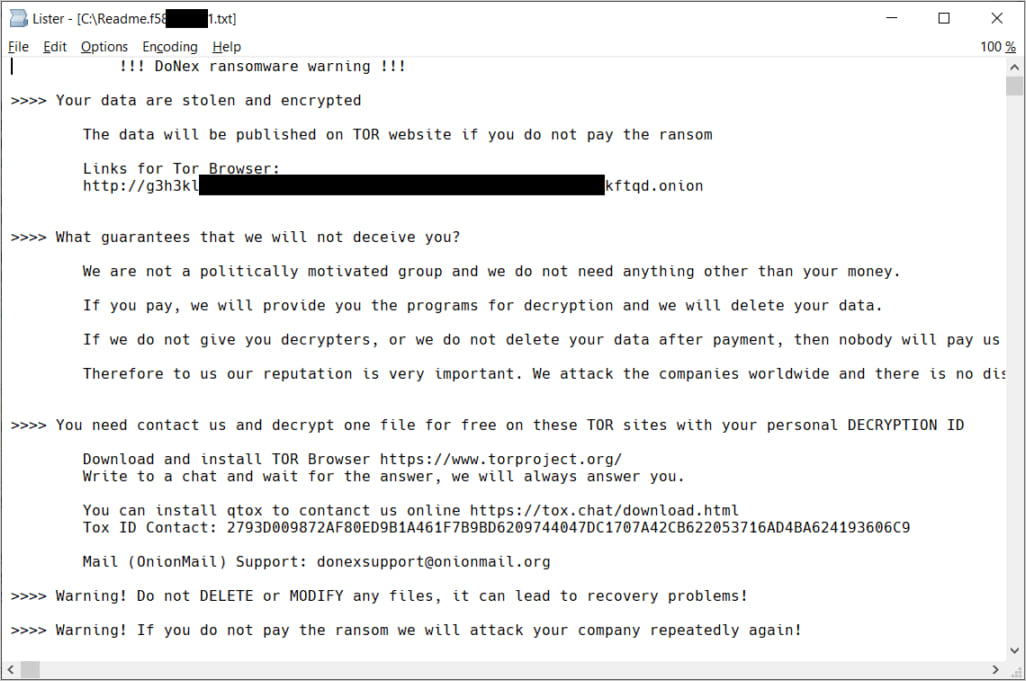

DoNext est une nouvelle version de DarkRace en 2024, qui était à son tour une nouvelle version de 2023 du ransomware Muse, publié pour la première fois en avril 2022.

La faille découverte par Avast affecte toutes les anciennes variantes de la famille de ransomwares DoNex, y compris une fausse variante de marque Lockbit 3.0 utilisée sous le nom de « Muse » en novembre 2022.

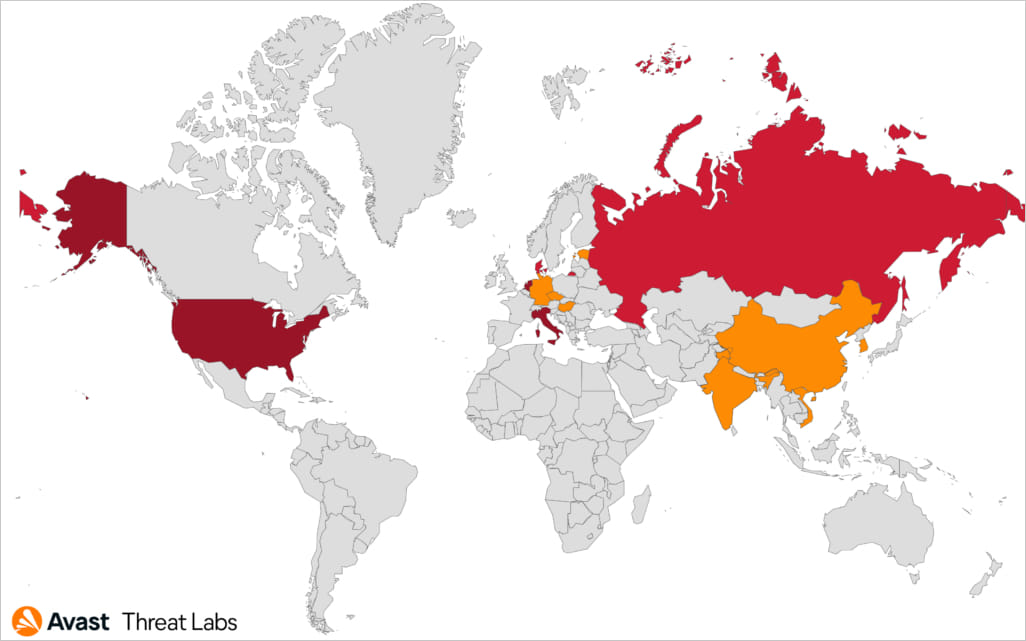

Avast affirme que, d'après sa télémétrie, l'activité récente de DoNex était concentrée aux États-Unis, en Italie et en Belgique, mais avait une portée mondiale.

Faiblesse de la cryptographie

Lors de l'exécution du ransomware DoNex, une clé de chiffrement est générée à l'aide de la fonction « CryptGenRandom() », initialisant une clé symétrique ChaCha20 utilisée pour chiffrer les fichiers de la cible.

Après la phase de cryptage du fichier, la clé ChaCha20 est cryptée à l'aide de RSA-4096 et ajoutée à la fin de chaque fichier.

Avast n'a pas précisé où se situe la faiblesse, il pourrait donc s'agir de la réutilisation des clés, de la génération prévisible de clés, d'un remplissage incorrect ou d'autres problèmes.

Il convient de noter que DoNex utilise un cryptage intermittent pour les fichiers de plus de 1 Mo. Cette tactique augmente la vitesse lors du cryptage des fichiers, mais introduit des faiblesses qui peuvent être exploitées pour restaurer les données cryptées sans payer de rançon.

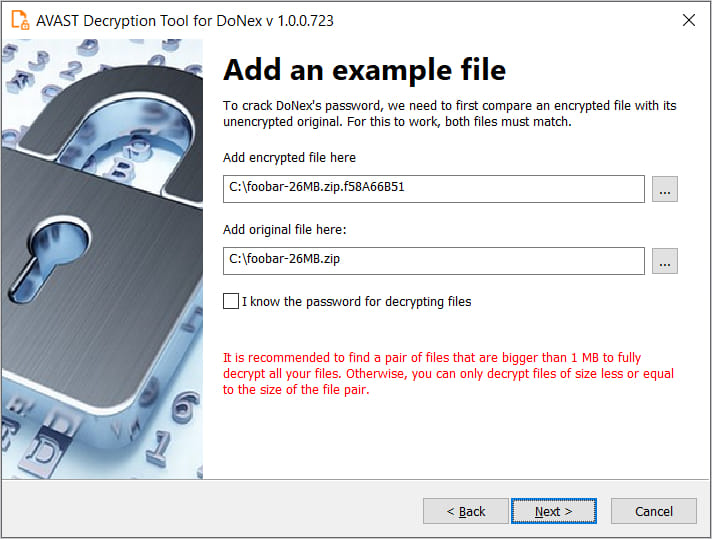

Le décrypteur Avast pour DoNex et ses variantes antérieures est disponible d'iciIl est recommandé aux utilisateurs de choisir la version 64 bits, car l’étape de craquage du mot de passe nécessite beaucoup de mémoire.

L'outil de décryptage doit être exécuté par un utilisateur administrateur, nécessitant une paire de fichiers cryptés et originaux.

Avast conseille aux utilisateurs de fournir le fichier le plus volumineux possible comme fichier « exemple », car il déterminera la taille maximale du fichier qui peut être déchiffré à l'aide de l'outil.

Assurez-vous de sauvegarder vos fichiers cryptés avant de tenter le décryptage à l'aide de l'outil, car il existe toujours la possibilité que quelque chose se passe mal et corrompe ces fichiers au-delà de toute récupération.