Amazon a confirmé une violation de données impliquant des informations sur des employés après la fuite de données prétendument volées lors des attaques MOVEit de mai 2023 sur un forum de piratage.

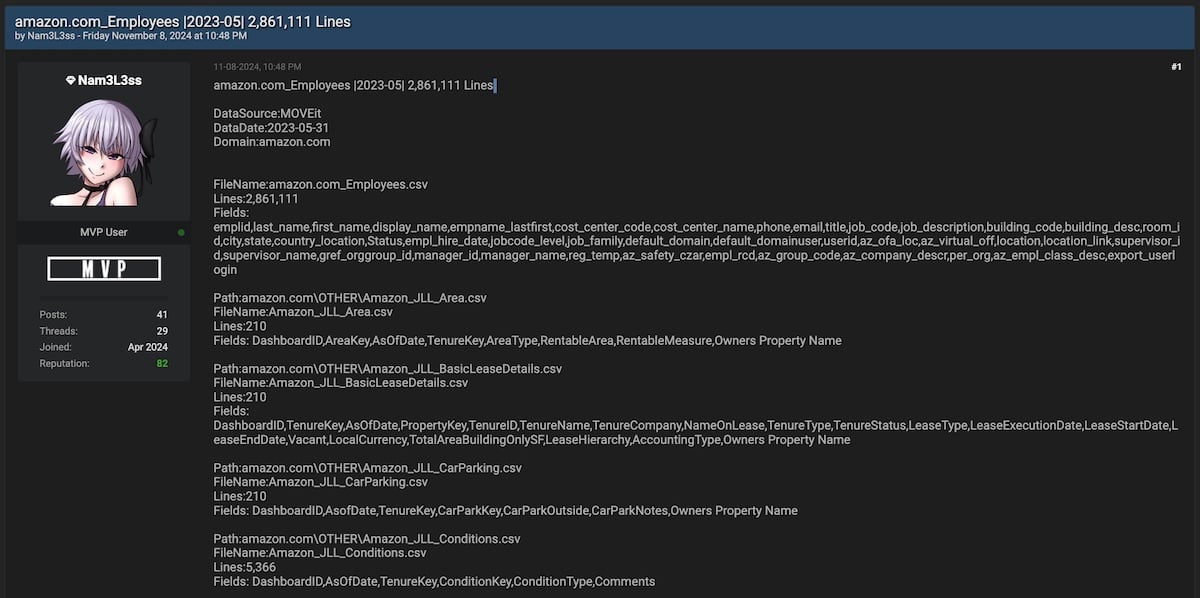

L’acteur malveillant à l’origine de cette fuite de données, connu sous le nom de Nam3L3ss, a publié plus de 2,8 millions de lignes de données sur les employés d’Amazon, notamment les noms, les coordonnées, l’emplacement des bâtiments, les adresses e-mail, etc.

Le porte-parole d’Amazon, Adam Montgomery, a confirmé les affirmations de Nam3L3ss, ajoutant que ces données avaient été volées sur des systèmes appartenant à un fournisseur de services tiers.

« Les systèmes Amazon et AWS restent sécurisés et nous n’avons rencontré aucun événement de sécurité. Nous avons été informés d’un événement de sécurité chez l’un de nos fournisseurs de gestion immobilière qui a touché plusieurs de ses clients, dont Amazon », a déclaré Montgomery.

« Les seules informations d’Amazon impliquées étaient les coordonnées professionnelles des employés, par exemple les adresses e-mail professionnelles, les numéros de téléphone de bureau et l’emplacement des bâtiments. »

L’entreprise a déclaré que le fournisseur piraté n’avait accès qu’aux coordonnées des employés, et que les attaquants n’avaient pas accédé ni volé les informations sensibles des employés telles que les numéros de sécurité sociale, les pièces d’identité gouvernementales ou les informations financières. Amazon a ajouté que le fournisseur avait depuis corrigé la vulnérabilité de sécurité utilisée dans l’attaque.

Nam3L3ss a également divulgué les données de vingt-cinq autres sociétés. Cependant, ils affirment que certaines données ont été obtenues à partir d’autres sources, notamment les sites de fuite des gangs de rançon et les Buckers AWS et Azure exposés.

« Je télécharge des bases de données entières à partir de sources Web exposées, notamment MySQL, Postgres, les bases de données et sauvegardes SQL Server, les bases de données et sauvegardes Azure, etc., puis je les convertis au format CSV ou autre format », ont-ils déclaré.

« NE me demandez PAS d’accéder à mon stockage, etc., j’ai actuellement plus de 250 To de fichiers de base de données archivés, etc. »

La liste des entreprises dont les données ont été volées lors des attaques MOVEit ou collectées à partir de ressources exposées sur Internet et qui a maintenant été divulguée sur le forum de piratage comprend Lenovo, HP, TIAA, Schwab, HSBC, Delta, McDonald’s et Metlife, entre autres (comme indiqué dans le tableau ci-dessous).

BleepingComputer a contacté plusieurs sociétés et mettra à jour cet article lorsque des informations supplémentaires seront disponibles.

| Entreprise | Date de vol | Nombre d’employés |

| Lenovo | 2023-05 | 45 522 |

| McDonald’s | 2023-05 | 3 295 |

| HP | 2023-05 | 104 119 |

| Banque nationale de la ville | 2023-05 | 9 358 |

| BT | 2023-05 | 15 347 |

| dsm-firmenich | 2023-05 | 13 248 |

| Université Rush | 2023-05 | 15 853 |

| URBAIN | 2023-05 | 17 553 |

| Westinghouse | 2023-05 | 18 193 |

| UBS | 2023-05 | 20 462 |

| TIAA | 2023-05 | 23 857 |

| Groupe Omnicom | 2023-05 | 37 320 |

| Bristol Myers Squibb | 2023-05 | 37 497 |

| 3M | 2023-05 | 48 630 |

| Schwab | 2023-05 | 49 356 |

| Leidos | 2023-05 | 52 610 |

| Postes Canada | 2023-05 | 69 860 |

| Amazone | 2023-05 | 2 861 111 |

| Delta | 2023-05 | 57 317 |

| Matériaux appliqués | 2023-05 | 53 170 |

| Santé Cardinale | 2023-05 | 407 437 |

| Banque américaine | 2023-05 | 114 076 |

| fmr.com | 2023-05 | 124 464 |

| HSBC | 2023-05 | 280 693 |

| MetLife | 2023-05 | 585 130 |

Les attaques de vol de données MOVEit

Le gang du ransomware Clop était à l’origine d’une vague d’attaques de vol de données qui a débuté le 27 mai 2023. Bien que l’acteur menaçant ait déclaré que les données avaient été collectées à partir de diverses sources, la date du 30 mai 2023 coïncide avec les attaques de vol de données MOVEit qui s’est produit pendant les longues vacances du Memorial Day aux États-Unis.

Les données divulguées pour chacune des vingt-cinq sociétés sont similaires, on pense donc que les données ont été volées auprès d’un seul fournisseur lors de ces attaques et ont maintenant été publiées sous forme d’ensembles de données distincts pour les clients concernés.

Les attaques de vol de données ont exploité une faille de sécurité Zero Day dans la plateforme de transfert de fichiers sécurisé MOVEit Transfer, une solution de transfert de fichiers géré (MFT) utilisée dans les environnements d’entreprise pour transférer en toute sécurité des fichiers entre partenaires commerciaux et clients.

Le gang de cybercriminalité a commencé à extorquer des victimes en juin 2023, en révélant leurs noms sur le site de fuite du groupe sur le dark web.

Les retombées de ces attaques ont touché des centaines d’organisations dans le monde entier, et des dizaines de millions de personnes ont vu leurs données volées et utilisées dans des stratagèmes d’extorsion ou divulguées en ligne depuis lors.

Plusieurs agences fédérales américaines et deux entités du Département américain de l’énergie (DOE) ont également été ciblés et violés lors de ces attaques