Le fournisseur de tests génétiques 23andMe fait face à plusieurs recours collectifs aux États-Unis à la suite d’une violation de données à grande échelle qui aurait touché des millions de ses clients.

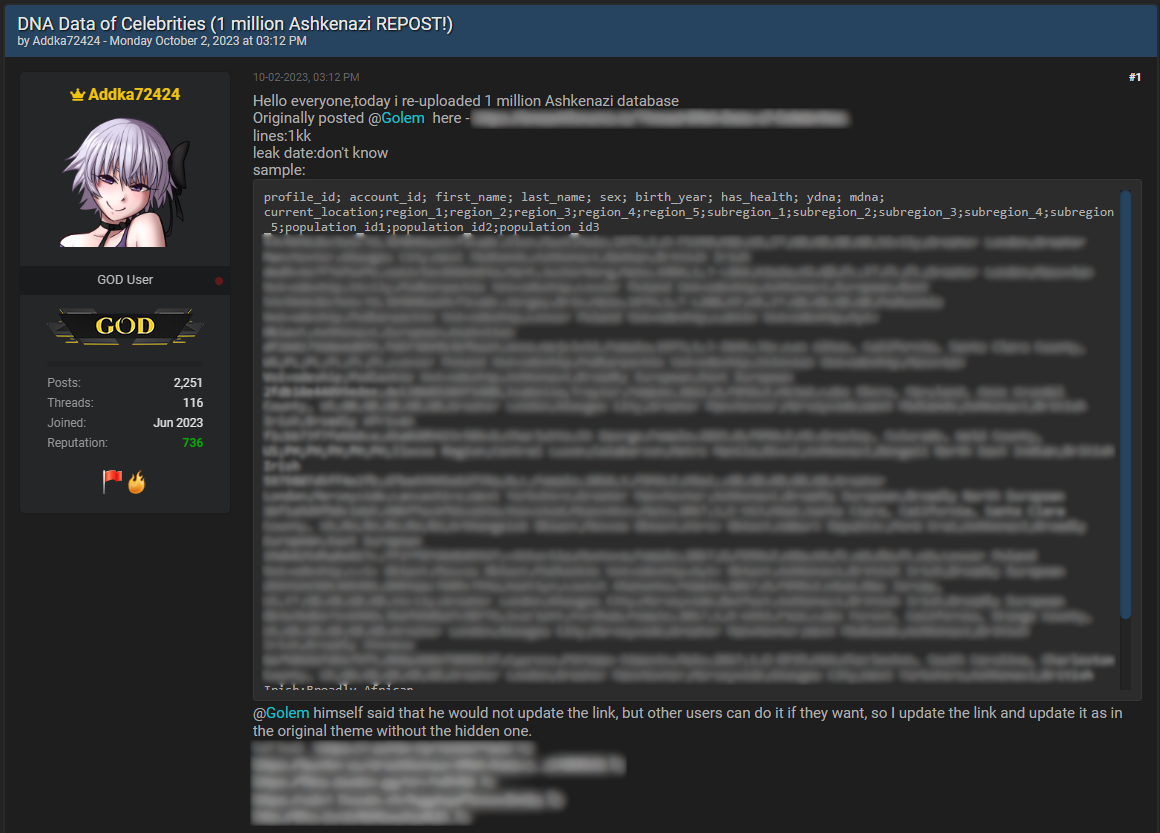

À la fin du mois dernier, un acteur malveillant a divulgué les données des clients de 23andMe dans un fichier CSV nommé « Ashkenazi DNA Data of Celebrities.csv » sur des forums de hackers.

Le fichier contiendrait les données de près d’un million de Juifs ashkénazes qui utilisaient les services 23andMe pour trouver des informations sur leur ascendance, leurs prédispositions génétiques, etc.

Les données du fichier CSV contenaient des informations sur les identifiants de compte des utilisateurs de 23andMe, leurs noms complets, leur sexe, leur date de naissance, leurs profils ADN, leur emplacement et les détails de leur région.

La semaine dernière, le pirate informatique initial a décidé de retirer le message et a commencé à vendre des profils de données de 23andMe volées. Cependant, d’autres acteurs malveillants ont continué à partager la fuite originale de 23andMe au sein des communautés et des forums de cybercriminalité.

En réponse à une enquête, 23andMe a déclaré à BleepingComputer que les pirates avaient accédé à sa plateforme via des attaques de type credential stuffing sur des comptes faiblement sécurisés. Cependant, ils ont réfuté les allégations d’une violation directe de la sécurité de leurs systèmes.

Un porte-parole de 23andMe a expliqué que les attaquants ont d’abord obtenu un accès non autorisé à un petit nombre de comptes, mais ont finalement exfiltré les données d’un nombre plus important mais indéfini de clients en activant une fonctionnalité facultative appelée « DNA Relatives », qui connecte les parents génétiques.

Après la publication de notre rapport, 23andMe a publié une annonce sur son site en promettant d’informer individuellement les clients concernés et de les tenir informés des résultats de l’enquête en cours menée avec l’aide d’experts tiers et des autorités chargées de l’application de la loi.

De nombreuses poursuites intentées

Bien que les membres de la plateforme aient volontairement activé la fonctionnalité opt-in, tous n’acceptent pas que le risque impliqué par le partage interne des données devrait exempter l’entreprise de sa responsabilité de placer des couches de protection.

Dans ce cas, de nombreuses personnes suivant des pratiques de sécurité appropriées en activant 2FA sur leurs comptes et en utilisant un mot de passe fort et unique se sont quand même retrouvées exposées et leurs données sensibles ont été divulguées sur les forums de cybercriminalité.

Au moins quatre recours collectifs ont été déposés en Californie (Santana, Eden, Andrizzi, Lamons) cherchant réparation pour les dommages causés par l’incapacité de 23andMe à protéger ses données.

Les poursuites mettent en évidence le manque d’informations dans l’annonce officielle de l’entreprise concernant l’événement de sécurité, l’état actuel de la sécurité des données des clients, la durée de la violation du réseau et le mécanisme exact de la cyberattaque.

En outre, ils critiquent 23andMe pour ne pas avoir mis en œuvre des mesures de sécurité adéquates qui permettraient de surveiller toute activité anormale sur son réseau et potentiellement de prendre des mesures pour arrêter l’intrusion beaucoup plus tôt.

Les actions en justice soulignent que 23andMe, une société gérant des données médicales sensibles, aurait dû être bien consciente des menaces élevées en matière de cybersécurité compte tenu des nombreuses violations très médiatisées dans le secteur, soulignant la grande valeur de ces données.

Les plaignants demandent diverses réparations financières contre 23andMe, notamment la restitution, la surveillance du crédit à vie, les dommages et pénalités réels, compensatoires et légaux, les dommages punitifs et la couverture des honoraires d’avocat.

Une des plaintes définit les dommages nominaux à 1 000 $ et les dommages punitifs à 3 000 $ par membre du recours collectif, en plus de diverses autres demandes de réparation.