Pour assurer la sécurité d’une entreprise dans l’univers numérique d’aujourd’hui, il faut un village, en particulier tous les employés de l’entreprise, qui doivent être sur leurs gardes à peu près tout le temps pour éviter le phishing, le credit stuffing et d’autres types de vecteurs et techniques d’attaque courants qui conduire à la compromission de leurs données et de celles de leur entreprise. Une startup londonienne appelée Sécurité poussée estime que cela peut contribuer à cet effort, non pas en bloquant l’activité en ligne et l’utilisation des applications, mais en surveillant les utilisateurs qui font des choix douteux avec les applications Web et en montrant comment les corriger. Aujourd’hui, il annonce un financement initial de 15 millions de dollars pour étendre cet effort.

La série A est dirigée par GV (google Ventures), avec la participation de Decibel et d’un certain nombre d’investisseurs providentiels. (Ces personnes incluent Dug Song et Jon Oberheide, cofondateurs de Duo Security.)

Le financement fait suite à un démarrage de 4 millions de dollars et à quelques signes notables de premiers signes de traction. La startup affirme que depuis son lancement en juillet 2022, ses outils ont été adoptés par des « centaines » d’équipes et quelque 50 000 utilisateurs, avec des clients parmi lesquels Reachdesk, Upvest et Tray.io (dont le fondateur et PDG Rich Waldron est également un investisseur providentiel dans ce tour).

Adam Bateman, co-fondateur et PDG de Push Security, a déclaré qu’il avait eu l’idée de Push après des années de travail en tant que hacker éthique et d’observation d’un grand nombre d’erreurs et de pratiques les plus courantes parmi les employés.

Une chose qui revenait à maintes reprises était le fait que, quelle que soit la rigueur des politiques de sécurité d’une entreprise – et quel que soit l’investissement de celle-ci dans les pare-feu, les solutions de points de terminaison et le reste – les actions humaines autour de mauvais choix de mots de passe, en cliquant par inadvertance sur des liens douteux. et partager sans le savoir des choses qu’ils ne sont pas censés faire s’est souvent avéré être la première faille de l’armure.

Le point de départ de Push est d’accepter que certains comportements seront une seconde nature pour les gens : à savoir, ils voudront utiliser des applications Web au travail qui les aideront à mieux travailler, même si ces outils n’ont pas été fournis par le service informatique. Cette tendance a explosé, en particulier au cours des deux dernières années, avec de plus en plus de personnes travaillant à distance et les architectures basées sur le cloud devenant la norme pour elles.

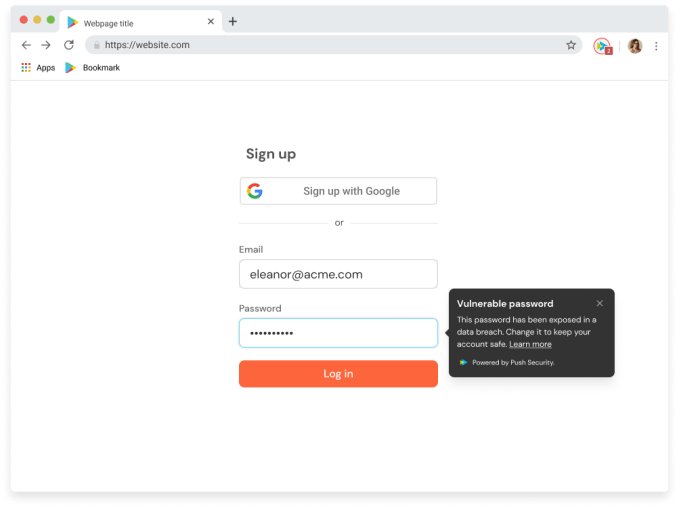

L’approche de Push suit plusieurs pistes différentes : elle surveille la manière dont ces applications sont utilisées, puis « envoie » automatiquement des suggestions aux employés lorsqu’elle les repère utiliser ces applications de manière moins sécurisée, par exemple en choisissant des mots de passe faciles à deviner ; il « envoie » des notifications aux équipes de sécurité et informatiques pour leur donner des résumés d’activité afin qu’elles soient tenues au courant ; et il ajoute ensuite l’application à un tableau de bord que ces équipes peuvent surveiller et signale lorsque ces applications présentent un danger, car elles peuvent elles-mêmes avoir des problèmes de sécurité et interdit celles qui pourraient être carrément douteuses.

Crédits images : Sécurité poussée

La clé est que Push essaie d’être sans friction en n’interdisant pas l’activité, mais il permet de meilleures pratiques en proposant de meilleures suggestions à tout le monde.

Bateman compare son approche à celle de Grammarly. « Ce n’est pas obligatoire, mais cela peut vous empêcher de commettre des erreurs », a-t-il déclaré lors d’une interview. «C’est la même chose chez nous. Push vous protège. Une grande partie du travail que nous accomplissons au niveau humain ne consiste pas à être un exécuteur, un garde-corps et non une porte.

Ainsi, bien qu’il existe des centaines d’entreprises sur le marché proposant des services de gestion de mots de passe, de gestion d’applications, de gestion de bureau, de pare-feu, de listes noires et de listes blanches, et bien plus encore, ce qui a retenu l’attention des investisseurs ici, c’est l’idée d’un outil qui permet aux gens de continuer à travailler tels quels. .

« La main-d’œuvre mondiale évolue vers plus de liberté et de flexibilité grâce aux applications SaaS, ce qui introduit de nouvelles complexités et de nouveaux défis en matière de sécurité », déclare Karim Faris, associé général chez GV, dans un communiqué. « Cette tendance présente un besoin crucial d’outils meilleurs et plus simples qui engagent les employés et soulagent l’informatique centralisée pour gérer la prolifération du SaaS. GV est ravi de s’associer à l’équipe Push pour aider les équipes de sécurité modernes à naviguer dans le paysage changeant des menaces de cybersécurité.

Tout cela fonctionne actuellement pour les employés qui utilisent déjà les e-mails d’Office 365 ou de Google Workspace pour gérer leurs connexions aux applications qu’ils utilisent pour leur travail, a déclaré Bateman. Si quelqu’un essaie de s’inscrire à une application professionnelle en utilisant une adresse e-mail non professionnelle, cela est également signalé.

Push Security est conçu uniquement pour fonctionner sur les ordinateurs de bureau et portables, et non sur les appareils mobiles. En effet, la gestion des appareils mobiles, qui inclut généralement les applications et autres utilisations mobiles, est déjà un domaine très bien couvert. Plus obscurs sont les ordinateurs de bureau sur lesquels les utilisateurs peuvent Télécharger très facilement des SaaS depuis Internet.

La croissance du SaaS a ouvert un nouveau monde de productivité pour les travailleurs, mais elle a également ouvert une boîte de vers de sécurité. Étant donné que de nombreuses applications demandent « d’accéder à vos contacts » et à d’autres données afin de fonctionner le plus efficacement possible (c’est pourquoi tant de personnes se connectent avec leurs identifiants professionnels), cela crée une fuite de données potentielle si ces comptes sont supprimés. pas géré par la suite de manière responsable.

Dans l’étude de Push, il a été constaté que 23 % des intégrations Microsoft et 17 % des intégrations Google surveillées via sa plate-forme « accordaient un accès à des actifs et des données à haut risque tels que la messagerie électronique, le calendrier et les lecteurs partagés » et comme mesure du nombre d’endroits. les gens utilisent ces informations d’identification, parmi les intégrations d’applications Microsoft, seul un tiers ont été approuvées par le service informatique via OAuth. (Les deux tiers restants, a déclaré Push, ont été fournis « directement par des employés sans surveillance ni visibilité informatique. ») Il n’a pas fourni de données correspondantes pour les intégrations d’applications basées sur Google.

Push affirme avoir ajouté près de 500 applications SaaS aux tableaux de bord informatiques depuis son lancement il y a moins d’un an. En d’autres termes, au-delà des applications les plus populaires ou approuvées utilisées par ses clients, 500 autres ont été collectivement récupérées de manière organique par les employés de cette clientèle, ce qui représente un cauchemar potentiel de fuite.

[ad_2]