Les pirates trouvent toujours de nouvelles façons pour pénétrer dans vos appareils. Une nouvelle vulnérabilité troublante dans iOS permet désormais aux pirates de vous espionner via votre clavier.

Logiciel Certo a publié un rapport révélant comment les cybercriminels évitent les mesures de sécurité strictes d'Apple pour voler vos informations.

Essentiellement ce que font les pirates installe un clavier tiers doté d'un enregistreur de frappe sur votre iPhone.

Ils déguiseront cet enregistreur de frappe dans une petite application et utiliseront l'outil TestFlight d'Apple pour permettre aux développeurs d'applications de contourner les contrôles de sécurité d'Apple. Les pirates espèrent que vous téléchargerez ces applications et fournirez vos propres informations.

Qu’est-ce que TestFlight ?

Les développeurs ont besoin d'un endroit pour tester leurs applications, et TestFlight fournit un espace pour cela. Il permet aux développeurs de télécharger des versions inachevées d'applications et d'envoyer des liens aux testeurs. Ils disposent également d’une gamme d’options de test. Les développeurs peuvent demander aux testeurs de bricoler l'ensemble de l'application ou de créer des « clips d'application » ou des fonctionnalités de test spécifiques. Les testeurs ont la possibilité de tester l'intégralité de l'application ou les « App Clips » et de fournir des commentaires au développeur et à Apple.

Application TestFlight. (Pomme )

C'est le meilleur outil de développement d'Apple. De nombreuses critiques soulignent à quel point il est facile à utiliser et comment il facilite les tests bêta. Il existe cependant quelques problèmes de sécurité. Apple partage votre nom et votre adresse e-mail si vous utilisez l'application. Si vous êtes un testeur, il partage le type d'appareil que vous utilisez, l'opérateur et d'autres informations.

PLUS : MÉFIEZ-VOUS DES FAUSSES MISES À JOUR DU NAVIGATEUR SUR VOTRE MAC

Comment les pirates utilisent-ils TestFlight pour voler vos informations ?

Certo note que les pirates utilisent une pratique assez simple. Ils installeront une petite application contenant un clavier personnalisé. Ce clavier est doté d'un enregistreur de frappe qui enregistre tout ce que vous tapez et le leur transmet. Une fois l'application installée sur votre téléphone, ils installeront le clavier personnalisé sur votre iPhone via votre application de paramètres et donneront un accès complet au clavier.

Ils feront ensuite passer votre clavier de celui par défaut à leur version malveillante. Il est important de noter que, souvent, ces claviers seront pratiquement identiques au clavier par défaut de l'iPhone, ce qui rend presque impossible de savoir si vous utilisez un clavier compromis.

Une personne tenant un téléphone portable affichant ses applications. (Kurt « CyberGuy » Knutsson)

PLUS : COMMENT PROTÉGER VOTRE IPHONE DES CYBERATTAQUES AVEC LE MODE DE VERROUILLAGE

Comment vous protéger

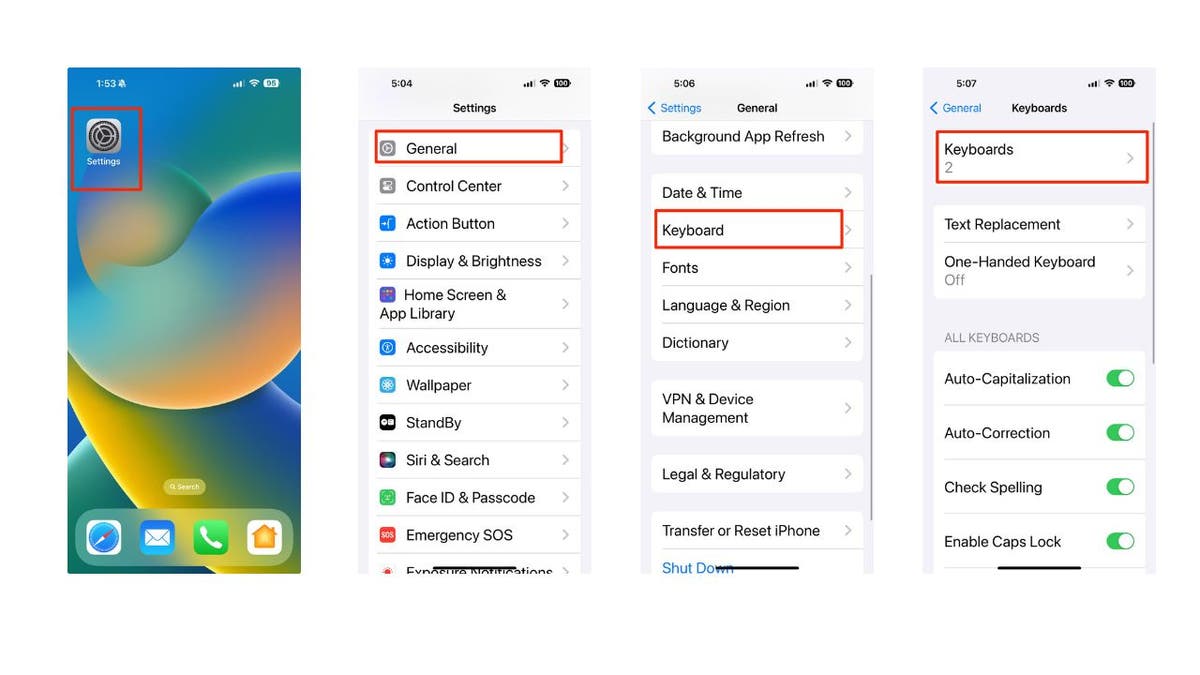

Pour vous assurer que vous n'utilisez pas un clavier compromis, vous devez vérifier les paramètres de votre clavier dans iOS. Voici comment vérifier :

- Dirigez-vous vers votre Paramètres application

- Cliquez sur Général

- Sélectionner Clavier

- Puis clique Claviers

Étapes pour vérifier les paramètres de votre clavier dans iOS. (Kurt « CyberGuy » Knutsson)

- Tu devrais voir lequel claviers tu utilises

- Cliquer sur Modifier pour supprimer tout

- Pour supprimer un clavier, il suffit de cliquer sur le signe moins rouge devant le clavier

DES SITES DE RENCONTRE AUX EMAILS DE PHISHING : COMMENT L’IA CRÉE DES ARNAQUES PLUS RÉALISTES

Étapes pour vérifier les paramètres du clavier de votre iPhone dans iOS. (Kurt « CyberGuy » Knutsson)

Comment protéger votre iPhone contre les attaques d'espionnage du clavier

Évitez de télécharger des applications à partir de sources inconnues ou non fiables. Téléchargez uniquement des applications depuis l'App Store officiel ou auprès de développeurs réputés.

Soyez prudent lorsque vous utilisez TestFlight pour tester des applications. Lisez attentivement la description et les critiques de l'application avant de l'installer. N'accordez pas un accès complet à des claviers personnalisés que vous ne reconnaissez pas ou auxquels vous ne faites pas confiance.

Vérifiez régulièrement les paramètres de votre clavier et supprimez tous les claviers suspects ou indésirables. Vous pouvez suivre les étapes décrites ci-dessus pour ce faire.

Mettez à jour votre iOS vers la dernière version et installez tous les correctifs de sécurité publiés par Apple. Cela peut aider à corriger les vulnérabilités ou les bugs que les pirates pourraient exploiter.

Ayez un bon logiciel antivirus sur tous vos appareils. Garder les pirates hors de vos appareils peut être évité si vous disposez d’un bon logiciel antivirus installé. Avoir un logiciel antivirus sur vos appareils vous empêchera de cliquer sur des liens malveillants potentiels susceptibles d'installer des logiciels malveillants sur vos appareils, permettant ainsi aux pirates d'accéder à vos informations personnelles.

Retrouvez mon avis sur la meilleure protection antivirus ici.

Que faire si vous êtes victime d'une attaque d'espionnage au clavier

Si cela s'est déjà produit, vous devez prendre des mesures immédiates pour minimiser les dommages et sécuriser votre appareil. Voici quelques étapes que vous pouvez suivre :

APPLE PUBLIE UNE MISE À JOUR URGENTE POUR IOS EN RAISON D'EXPLOITS DE SÉCURITÉ

1. Modifiez vos mots de passe. Si des pirates ont enregistré vos mots de passe à l'aide du keylogger, ils pourraient accéder à vos comptes en ligne et voler vos données ou votre argent. SUR UN AUTRE APPAREIL (c'est-à-dire votre ordinateur portable ou de bureau), vous devez modifier vos mots de passe pour tous vos comptes importants, tels que la messagerie électronique, les services bancaires, les réseaux sociaux, etc. Vous souhaitez le faire sur un autre appareil afin que le pirate informatique n'enregistre pas vos paramètres. configurez votre nouveau mot de passe sur votre appareil piraté. Utilisez des mots de passe forts et uniques, difficiles à deviner ou à déchiffrer. Vous pouvez également utiliser un gestionnaire de mots de passe pour générer et stocker vos mots de passe en toute sécurité.

2. Surveillez vos comptes et vos transactions. Vous devez vérifier régulièrement vos comptes et transactions en ligne pour détecter toute activité suspecte ou non autorisée. Si vous remarquez quelque chose d'inhabituel, signalez-le au prestataire de services ou aux autorités dans les plus brefs délais. Vous devriez également examiner vos rapports et scores de crédit pour voir s'il y a des signes de vol d'identité ou une fraude.

3. Contactez votre banque et les sociétés émettrices de cartes de crédit. Si des pirates ont obtenu votre carte bancaire ou de crédit informations, ils pourraient les utiliser pour effectuer des achats ou des retraits sans votre consentement. Vous devez contacter votre banque et les sociétés émettrices de cartes de crédit et les informer de la situation. Ils peuvent vous aider à geler ou à annuler vos cartes, à contester tout débit frauduleux et à émettre de nouvelles cartes pour vous.

4. Alertez vos contacts. Si des pirates ont accédé à vos comptes de messagerie ou de réseaux sociaux, ils pourraient les utiliser pour envoyer du spam ou des messages de phishing à vos contacts. Ils pourraient également usurper votre identité et demander de l’argent ou des informations personnelles. Vous devez alerter vos contacts et les avertir de ne pas ouvrir ou répondre à des messages de votre part qui semblent suspects ou inhabituels.

5. Restaurez votre appareil sur réglages d'usine. Si vous souhaitez vous assurer que votre appareil est totalement exempt de tout malware ou logiciel espion, vous pouvez le restaurer aux paramètres d'usine. Cela effacera toutes vos données et paramètres et réinstallera la version iOS d'origine. Tu devrais sauvegarde vos données importantes avant de faire cela et restaurez-les uniquement à partir d’une source fiable.

6. Utilisez la protection contre le vol d'identité : Si des pirates informatiques enregistraient tout ce que vous tapez sur votre clavier, ils pourraient utiliser ces informations pour ouvrir des comptes à votre nom, accéder à vos comptes bancaires et de carte de crédit et usurper votre identité en ligne. C'est là qu'interviennent les sociétés de protection contre le vol d'identité. Elles peuvent surveiller les informations personnelles telles que votre titre de propriété, votre numéro de sécurité sociale (SSN), votre numéro de téléphone et votre adresse e-mail et vous alerter si elles sont utilisées pour ouvrir un compte. Ils peuvent également vous aider à geler vos comptes bancaires et de carte de crédit afin d'empêcher toute utilisation non autorisée par des criminels. Consultez mes conseils et mes meilleurs choix pour vous protéger contre le vol d’identité.

Les principaux points à retenir de Kurt

Il existe des centaines, voire des milliers, de façons dont les pirates peuvent voler vos informations. Vous pouvez vous rendre service en leur donnant un moyen de moins de vous pirater en faisant attention à l'endroit où vous téléchargez vos applications et en gardant un œil sur les logiciels malveillants.

CLIQUEZ ICI POUR OBTENIR L'APPLICATION FOX NEWS

Pensez-vous que les entreprises technologiques comme Apple devraient prendre des mesures supplémentaires pour vous protéger contre d'éventuelles failles de sécurité, ou pensez-vous qu'il est principalement de votre responsabilité de protéger vos appareils ? Faites-le-nous savoir en nous écrivant àCyberguy.com/Contact

Pour plus de mes conseils techniques et alertes de sécurité, abonnez-vous à ma newsletter gratuite CyberGuy Report en vous rendant sur Cyberguy.com/Newsletter

Posez une question à Kurt ou dites-nous quelles histoires vous aimeriez que nous couvrions.

Réponses aux questions CyberGuy les plus posées :

CyberGuy Meilleur guide de cadeaux de vacances

Copyright 2023 CyberGuy.com. Tous droits réservés.

->Google Actualités